ラストワンマイル 通信回線・勝者は誰に? 検証ICT社会

直訳すると「最後の1マイル」、1マイルは1.6Kmだ。情報通信の分野で使用されている言葉で、「長さ」を意味するのでなく、「最後に残された区間」という意味である。

通信ネットワークを構築するには、「幹線」を国内に主要なルートに設置する。そして「幹線」から、各地域に「支線」を網の目の様に張りめぐらせる。電柱を使用したり、地中化共同溝ルートを利用したりして、各家庭やオフイスの近くまで通信線をもっていく。「ラストワンマイル」とは、各家庭やオフイスへの「引き込線」、通信ネットワークの「最後の回線区間」だ。各家庭やオフイスなどに「引き込線」を設置するときは、通信線を、1本1本工事するので作業の手間も費用もかかる。窓のすぐ外まで回線がきていても、宅内に引き込まないと、電話やインターネット、テレビ映像は利用できない。これをどうするかが通信ネットワークの最大の課題だった。

“ラストワンマイルを制する者が、通信ネットワークを制する”、通信ネットワーク・サービス戦略の基本だ。

“ラストワンマイル”最初の担い手は「郵便」

“ライスとワンマイル”を最初に構築したのは、「郵便局」だろう。

1871年(明治4年)、明治政府は、東京・京都・大阪間で初めて郵便サービスを開始した。当時は東京と大阪間を3日と6時間かけて郵便を届けた。東京・京都・大阪には郵便役所(現在の郵便局)が設置された。日本の郵便制度の誕生である。

江戸時代は、「飛脚」だった。

1873年 (明治6年)には、全国均一料金制で郵便サービスを開始した。郵便ハガキ発行も発行された。明治維新政府にとって、中央集権国家を築くためには、「官営」の郵便制度は不可欠だった。日本国中、どこから、どこへでも郵便が届く画期的なサービスだった。

1892年 (明治25年)には、小包郵便開始した。「郵便局」は、「情報」だけでなく、 「物流」も支える、「情報・物流」サービスを「独占的」に担った。

郵便局数は明治年代には5000局程度であったが、明治末から増加を続け、1931(昭和6)年には1万局を超え、1968(昭和43)年には2万局を上回った。ピークは2000年度末の2万4774局である。

郵便物数(荷物、旧小包、国際郵便を含む)は、戦後は、50億以下からピークの2000年度は約270億へと5倍以上に拡大した。 「郵便」は、「電話」に主役の座を譲るまで日本の情報通信サービスを支えた。

小包郵便でいえば、1976年に、“クロネコヤマトの宅急便”が誕生し、その後、続々と宅配便サービス企業が登場し、日本の「物流」の主役は、宅配便になっていった。

この時代の“ラストワンマイル”は、“郵便配達夫”と呼ぶまさに“人手”である。

とにかく人海戦術で、日本全国に網の目の様に“郵便配達”ルートを構築した。

この“ラストワンマイル”を掌握したのが「逓信省」、“官営独占”体制だった。

「郵便」を補完した「電報」

1869年(明治2年)、東京・横浜間で、日本で初めて電報取り扱いが開始された。

モールス信号で、最寄りの郵便局に文章を送った。当時は、カタカナで筆書きだったという。

電報の配達は、当初は、郵便局が担当していた。電報の“ラストワンマイル”は、郵便と同じだったのである。

1875年(明治8年)には、全国で電報サービスが始まった。

1936年(昭和11年)には、お祝いやお悔みの慶弔電報サービスが開始された。

戦後になって、1952年(昭和27年)、電報サービスは、電電公社の発足に伴い、電電公社に移管された。電報は最寄の電話局に送信され、電話局が各家庭や企業に配達することになった。

電報の“ラストワンマイル”も「人手」である。

慶弔電報は、情報化時代の進展で、電話、インターネット時代になっても、日本では、未だに重要な機能を担っている。

“国策” 電話回線の構築 担い手は電電公社へ

“ラストワンマイル”を電話回線で構築し、他を寄せ付けない圧倒的“勝者”になったのはNTT(旧電電公社)である。

“ラストワンマイル”は、「人手」から「回線」にとって代わったのである。

日本全国、津々浦々、電話線を張り巡らせ、ほぼ100%の“ラストワンマイル”を構築し、交換機を設置した電話局を全国に建設して、電話サービスを行った。

電話線は、メタル線と呼ばれる2線式の銅線であった。

1950年代になると、電話は商店・企業の営業活動には必要不可欠なものとなってきた。一方、一般家庭では、電話の普及率は低く、「呼出電話」と呼ばれる日本独特の“隣近所コミュニティ”に支えられた“電話ネットワーク”だった。電話を持っている近所の人に電話をかけて、近所の人に、その人の家まで呼びに行ってもらうものだった。そのため、電話機は玄関に設置されていることが多かったという。電話をかける時は近くの公衆電話まで行ったのである。

電話の普及は、戦後復興の“国策”、通信インフラの整備は、経済成長の基盤を支える “大黒柱”だった。政府は、電電公社が電話網の整備に必要な膨大な資金を確保させるために、電話の利用者に“負担を”求めた。

1951年には、電話設備費負担臨時措置法を制定し、電話設置者に電話設備費負担金30,000円を課した。

さらに1953年には、電信電話債券の引受を義務化した。当初の債権額は60,000円だった。強制的に供出されたのである。

当時の大卒の国家公務員初任給は、6500円、いかに高額の負担を課したかがよくわかる。“ラストワンマイル”の構築は、国民の負担に支えられていたことを忘れてはならない。

その後、1976年には、電話設備費負担金は80,000円に上げた。 電話債券を合わせると何と140,000円の負担を負わされたのである。

こうした措置で、電話回線や電話局の整備は急ピッチで進み、電話を申し込んでも1年も2年も待たされるという「積滞解消」が、ようやく1977年に達成された。

また、通話量の増大に伴って、市外通話は、申し込んでも1~2時間は待たされるという状況を打開するためには、交換機の自動化が必須であったが、これも1979年には100%を達成した。

こうして、全国の家庭や企業、一軒一軒を結ぶ、世界の水準に肩を並べた通信ネットワークが完成されていったのである。

1968年には、電話加入件数は、1000万件を超え、1972年には2000万件を突破、1975年には3000万件、1982年には4000万件を突破した。1996年には6153万件、加入件数のピークを達成した。

電話の普及率はほぼ100%、電話は社会の中枢インフラになっていった。

“ラストワンマイル”を、長い間、“独占”した電電公社

この通信ネットワーク、“ラストワンマイル”を、長い間、“独占”したのが電電公社だった。

電話の普及で、急成長した電電公社は、このメタル回線を利用して、IT情報化社会の進展に合わせて次々の新しいサービスを展開していった、

1967年には、1969年にはプッシュホンの導入、1973年にはFAXサービス、1984年にはテレビ電話会議サービスを開始した。

また移動体通信にもサービスを広げ、1967年には、ポケベルサービスを開始、“ベル友”という言葉も生まれるほど若い世代に普及し、一世を風靡した。

通信分野が巨大なマーケットに成長する中で、電電公社の独占体制は、自由な競争を阻害し、通信分野の「成長を妨げるとして、1985年、電電公社は分割、民営化されNTT東、NTT西が誕生した。明治以来の通信サービスの“官営”の歴史に終止符を打った。同時に第二電電(現KDD)や、日本テレコム、日本高速通信(現KDDI)の3社が誕生、長距離通信サービスに参入した。通信事業は、「独占」から「競争」の時代に突入した。

しかし、新規参入企業は、いずれも大都市間など幹線を中心に大容量の光ファーバーを設置して通信サービスを行ったが、幹線網から各家庭やオフイスへの引き込み線、“ラストワンマイル”は、NTT回線に依存せざるを得なかった。

“ラストワンマイル”を握るNTTの優位性は揺らがなかったのである。

通称“クロ電話”

デジタル時代の幕開け ISDNの登場

そしてNTTは、1988年に、ISDNサービスを開始する。ISDNは、電話やFAX、インターネットなどのデータ通信を統合してサービスするデジタル通信網である。「アナログ」から「デジタル」の時代に転換するサービスの“切り札”だった。

ISDN(Integrated Services Digital Network)は、交換機や回線を流れる信号は、全てデジタル化されている。利用者は、ターミナル・アダプター(TA)を設置してデジタル信号を処理し、音声や映像、データに変換する。

ポイントは、すでに全国津々浦々に張り巡らされているメタル線(電話線)を利用できる点である。問題の“ラストワンマイル”も既存のメタル線(電話線)が使用できる。

NTTがサービスするISDNの伝送スピードは、64Kbps(最大)、メタル線を2本束ねて使用すると128Kbpsと飛躍的に向上した。

ISDNサービスの登場で、テレビ電話や映像の配信もスムーズに行われるようになり、電話回線は、単に「電話」のためのものではなく、「情報通信」の担い手に転換していった。

ISDNの特徴は、2つのサービスを同時に利用できることだ。電話をしながらFAXやインターネットを利用できる。電話だけなら同時に2回線使用できる。また、音質も従来のアナログ電話に比べて格段に優れている。

さらに重要なのは、インターネットの利用に定額サービスも導入したことである。

“インターネット”が全盛になりつつある中で、定額サービスは魅力的だった。

“つなぎっぱなし”でのインターネットが可能になった。7

ISDN ターミナルアダプター(TA)

インターネット時代を支えたADSLの登場

インターネットの普及に合わせて、“ADSL”という画期的な通信技術が登場した。

ADSLは、Asymmetric Digital Subscriber Lineの略称で、一般家庭にある電話回線(メタル・アナログ回線)を使ってインターネットに接続する高速・大容量通信サービスである。現在では、世界で最も普及率の高いブロードバンド・サービスだ。

各家庭に引き込まれている電話回線をそのまま利用できて、電話の音声を伝送するには使わない高い周波数帯を使って通信を行うので、電話サービスと併用できる。

また定額料金制で、インターネットを「つなぎっぱなし」で利用可能で、ADSL通信料もリーゾナブルになった。

ADSLの設置は、比較的簡単で、ADSLサービス提供企業から提供されるモデム(通常は月額レンタル)を電話に接続して設定し、インターネット・サービスを提供するプロバーダーと契約し設定すれば開通する。

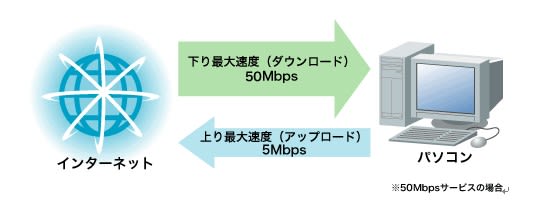

ADSLの通信技術の特徴は、「非対称(asymmetric)」と名付けられているように、電話局から利用者に向かう「下り」(ダウンロード)の通信速度は1.5~約50Mbps、高速サービスが確保できる。その逆の利用者から電話局に向かう「上り」(アップロード)の通信速度は、0.5~約12Mbpsと、通信方向によって最高速度が違っていることだ。ほとんど利用者は、「下り」(ダウンロード)がほとんどなので、「下り」(ダウンロード)の通信速度を優先させたシステムになっている。

(出典 Yahoo!BB ホームページ)

ADSLモデム

ADSLの欠点としては、使用している周波数帯は電気信号の劣化が激しいため、利用者から電話局までに距離に、通信速度が大きく影響されることだ。カタログに「50Mbps」と記載されていても、それは「ベストエフォート」(最善の条件下)であって、実際の通信速度は回線の距離や距離、混雑度合によって大きく減衰する。

それでも、従来のダイヤルアップ接続やISDNに比べて、飛躍的に通信速度が改善され、動画映像や高画質の画像、音楽など、豊富なコンテンツが利用可能になった。

またADSLを使用したIP電話サービスも急速に普及し、これに合わせて固定電話加入数の減少に拍車をかけた。

ADSLは、高速の通信速度を実現し、インターネット時代を支える基盤の通信サービスの座を獲得した。

日本では、電話回線を管理するNTT東日本・西日本がISDNとの混信を理由としてADSLサービスの開始に当初は難色を示し、ADSL接続に必須となるMDF(主配電盤)での相互接続をADSL事業者になかなか許可せず、これが原因で実用化が遅れていた。

しかし、NTTが相互接続を認めるようになり、2000年には東京23区内で、2001年には全国で本格商用サービスがYahooBBやイー・アクセスなど通信事業者各社によってサービスが開始された。NTT東西も、「フレッツ・ADSL」を開始して、ADSLサービスに参入した

ADSLの普及は、インターネットの普及と共に急激に進み、「ブロードバンド」の普及の牽引車となった。

2001年は、ADSLサービスの全国展開、フレッツ光サービスの開始、第三世代移動体通信のFOMAの登場など、「ブロードバンド元年」と呼ばれている。

ADSLの回線数は、2001年1月の時点では16,194回線だったのが、2001年12月の時点で1,524,348回線と10倍になった。2003年12月末には1000万回線を突破した。

その後、ピークには1500万回線あったADSLは、減少に転じ、2014年にはピーク時の30%程度、400万件に大幅に減少している。

固定系ブロードバンド・サービスのADSLのシェアは、2006年には約27%、急成長していた光ファーバー(FTTH)サービスに肩を並ばた。2014年末では、8.9%程度にまで低下した。一方、光ファイバー(FTTH)サービスは約54%のシェアを確保し、主役の座は、完全交代した。ADSLサービスを提供していたプロバイダーの中には、契約数の減少に伴って、一部サービスの新規受付の停止およびサービスの終了を公表したところもでてきている。

日本では、ADSLサービスは“過去のもの”となりつつある。

インターネット時代を牽引した電話回線は、“ラストワンマイル”の「担い手」の役割を光ファーバーに譲った。

「映像」サービスの“ラストワンマイル”で成長したCATV(ケーブルテレビ)

情報通信化社会の進展に貢献した“ラストワンマイル”として、CATV(ケーブルテレビ)サービスの果たしている役割も重要だ。

CATVは、情報通信の担い手というよりも、テレビ映像サービスの担い手として発展しきた。

日本でテレビ放送が始まったのは1953年、その2年後に、群馬県の伊香保温泉で日本初のCATV局が誕生した。難視解消のテレビ放送の再送信サービスである。

1963年には、岐阜県郡上八幡テレビ共同視聴施設組合がCATV局として自主放送が初めて開始した。

1987年には、初の都市型のCATV、多摩ケーブルネットワークが誕生した。

1989年には、BS衛星放送やCS衛星放送が本格化して、CATVは、配信する映像コンテンツが飛躍的に増える。映画、スポーツ、音楽、エンターテインメント、自然番組、紀行番組、ニュース・情報番組、趣味番組、あらゆるジャンルのチャンネルが次々と誕生した。

こうした約100チャンネル規模の「多チャンネル」サービスを武器に普及拡大を進めた。

2001年には自主放送を行うCATVへの加入、1000万世帯を突破、2006年には2000万世帯に達した。

2012年にはCATV事業者の売上高が1兆円を超え、「1兆円」産業の仲間入りを果たし、順調に成長を果たしていった。

また1996年には、武蔵野三鷹ケーブルテレビがCATV回線を利用したインターネット・サービスを開始した。さらに、1997年には、CATV電話サービス(IP電話)が始まった。

CATVは、電話回線と並んで、独自にCATV回線ネットワークをつくり、各家庭や企業までの“ラストワンマイル”を構築している。

CATVの“ラストワンマイル”の回線もメタル回線が中心である。

この回線を利用して、テレビ映像サービスから、IP電話、インターネット・サービス、移動体通信サービスなど総合情報サービスに脱皮して生き残りを図る戦略だ。

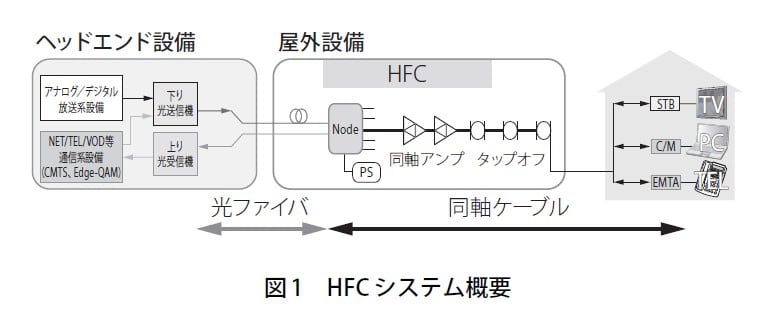

一方で、CATV各社も、光ファーバー化を進めており、CATVの幹線については光ファーバーが中心になってきた。 しかし、まだ“ラストワンマイル”はメタル回線が多い。現在は、ほとんどのCATVサービスは、幹線は光ファーバー、“ラストワンマイル”は、メタル回線という混合方式である。HFC(Hybrid fiber-coaxial)と呼ばれる送信方式である。HFCによって、IP電話やインターネットのサービスもCATVで可能になった。

(出典 SEIテクニカルビュー 第183号 2013年7月)

さらに幹線から引き込み線までの光ファイバーで敷設する“完全”FTTHも進んでいる。 現在、“完全”FTTHは、ケーブルテレビを使用している世帯の26.5%(2014年9月 総務省調べ)である。しかし、新しく建設される住宅やマンションなどは、CATVの“ラストワンマイル”にも光ファーバーを敷設するのが主流になっている。またケーブルテレビ会社では、既存の同軸ケーブルの引き込み線(ラストワンマイル)を光ケーブルに更新する工事を急ピッチで進めている。 2020年には100%FTTH化ができあがるとしている。衛星放送の多チャンネル化や4Kや8Kの高精細放送サービスなどで、光ファイバー化の必要に迫られているのである。

各家庭やオフイスへの光ファイバーの引き込み線工事は、同軸ケーブルに比べて工事費は高額になり、かつては約1.2~1.5倍程度だったという。それが、現在では、ほとんど費用は変わらなくなったという。

ケーブルテレビの“ラストワンマイル”も強力なネットワークとなったきた。

「CATV(ケーブルテレビ)を脅かすIPTVサービス)

NTT東・西は、光ファイバー(FTTH)ネットワークを着々と整備し、光ファイバーで“ラストワンマイル”を構築し、このインフラを利用して、IP電話、インターネット・サービス、そしてテレビ映像“多チャンネル”サービスをパッケージにして加入者に届ける戦略を強力に推進している。

その中核に据えているのが、“IPTV・サービス”である。NTT東では、“ひかりTV”を立ち上げ、専門チャンネル80ch、映画などのビデオオンデマンド、約30000本をサービスしている。地上波デジタル放送(20都道府県のみ)やBSデジタル放送(NHKBS1、NHKBSプレミアム、WOWOWのみ)もサービスしている。

地上波デジタル放送やBSデジタル放送の再送信は、IPTVの普及・拡大のポイントだが、総務省が積極的に推進していることもあり、現在は、サービス・エリアは一部の地域に限定されているが、全国的な普及は時間の問題だろう。

さらに、“ひかりTV”では、オプショナル・サービス(別契約)として、“フレッツ・テレビ”や“hulu”、“U-Next”、“TSUTAYATV”もサービスしている。“フレッツ・テレビ”と契約すると、BSデジタル放送が全31ch視聴可能になる上に、“スカパー!プレミアムサービス光”(別契約)のHD・88chとSD・250chもサービスされる。

同軸ケーブルを使用するCATVに比べて、高品位、大容量の光ファイバーを使用してサービスする“IPTV”は、BSデジタル放送やCS放送の“多チャンネル”サービスでは優位に立っている。CATVの地位が一気に揺らいでいる。

また、2016年には、4Kや8K放送が開始され、次世代高精細放送の時代の幕開けが目前だ。光ファイバーの優位性は更に増すと思われる。

光ファイバーの“ラストワンマイル”は、インターネットの通信速度などアクセス環境を飛躍的に改善する。インターネット経由で映像サービスする“インターネットTV”も更に勢いを増している。HDの高画質映像も配信可能だ。“hulu”、”“Gyao!”(USEN)、“Yahoo動画”、“ShowTime”、“アクトビラ”、“NHKオンデマンド”、民放各社の“見逃しサービス”などがサービス中である。

さらに、今年の秋には、米国で圧倒的なシェアを誇り、ハリウッド映画、ドラマなどのコンテンツの豊富さを売り物にする“Netflix”が日本に上陸する。全世界の契約者数は約5700万人、映像コンテンツは4200万を超えると言われている。定額、見放題サービスが売り物で、北米では月額8.99ドルという破格の価格設定も魅力である。

CATV業界はもとより、NHK、民放や、BS放送局、CS放送局、映画館などあらゆる映像コンテンツのサービス企業に影響が出る可能性が大きい。まさに“黒船”と呼ばれている。

日本にCATVが誕生してから今年で60周年を迎える。これからCATV各社は、“ラストワンマイル”の光ファーバー化がもたらした新たな強力なライバルの出現で、生き残りをかけた厳しい競争にさらされるだろう。

まさに正念場である。

ケーブルコンベンション2015(東京ビックサイト)

次世代通信の主役 光ファイバー通信サービス(FTTH)

“ラストワンマイル”に、ついに光ファイバーが登場した。

FTTH(Fiber To The Home)とは、光ファイバーによる家庭や事務所向けのデータ通信サービスの呼称である。

光ファイバーは次世代の通信インフラで、NTT東西がサービスしている通信速度は、ベストエフォート(最善の条件下)で、通常100Mbps、そして最近は1Gbpsのタイプも現れた。

これまで、家庭向けの通信回線と言えば電話回線(メタル回線)で、電話やFAX、インターネットなどのデータ通信サービスとして利用されてきた。伝送速度は、ISDNサービスを利用すると64Mbps、ADSLサービスを利用すると50Mbpsだった。これを光ファイバーに置き換え、大容量のデータ通信サービスを次世代の通信インフラとして普及させようというのがFTTHサービスである。

しかし、「ブロードバンド」の「本命」として期待されているが、光通信設備を構築するためには、新たに整備を収容する施設や中継基地、光ファイバーの「幹線」や「支線、そして“ラストワンマイル”の引き込み線を設置しなけれはんならない。既存の「電話線」などの回線設備を使用してサービスが可能なISDNやADSLに比べると、設備経費や工事の負担が大きくなり、利用者の負担する回線利用料も更に高くなるので、加入には二の足を踏む人も多く普及のネックになっている

光ファイバー

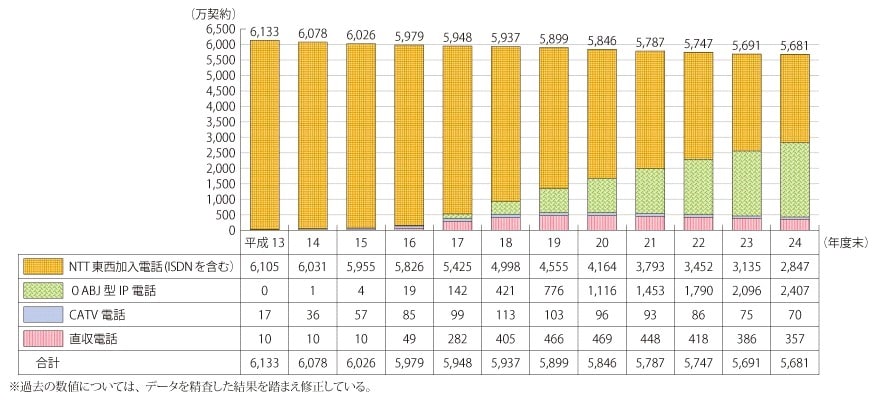

(出典 情報通信白書 固定電話の推移 総務省)

NTT東西は、「電話」サービスに代わる次世代の情報通信サービスの中核の基盤として、生き残りをかけてその整備を強力に進めた。

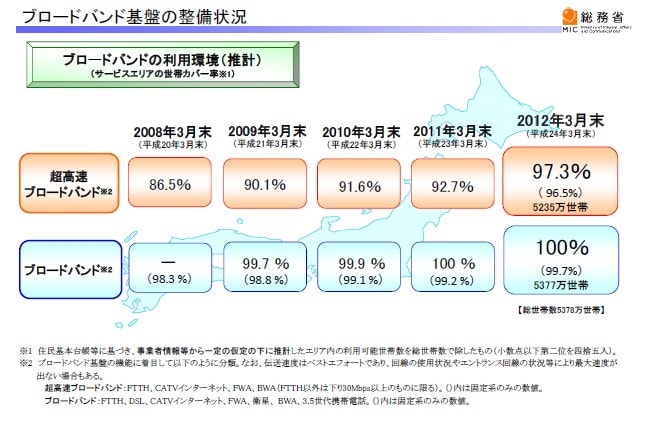

その結果、「超高速のブロードバンド」のサービスエリアは、2012年末までに、日本全国の97.3%、5235万世帯にまでに達した。ほぼ日本全国どこでも光ファイバーのインフラは完成しているようだ。

光ファイバーの配線形態は、収容局から利用者まで光ファイバを1本まるごと占有し、1対1で接続する「占有型」タイプと、収容局からの1本の光ファイバーを、途中の電柱上などで分岐させ、複数の光ファイバーに分けて利用者に送り込む「共有型」タイプがある。「占有型」は高速の伝送速度が確保できるので、企業用であるのに対し、「共有型」は、利用者が同じ回線を共同して使用するので、伝送が混雑すると速度は極端に落ちるので一般家庭用である。

また2001年にNTT東日本・西日本が開始したインターネット常時接続サービス「Bフレッツ」が呼び水となり、ここ数年、都市部を中心に光ファイバー通信サービスの加入者は増加している。

「超高速のブロードバンド」(FTTHなど)のサービスエリアは、97%を超えたが、問題のFTTHの契約数は、2013年9月で、2230万世帯、42.8%にとどまっていて、毎年増加しているもののその増加率は鈍化しているという。

総務省の調査によると、ブロードバンド回線を利用している世帯で光回線を利用していない世帯にその理由を尋ねたところ、次のような回答が得られた。

・「他の回線で満足しているから」50.5%

・「住宅事情などにより敷設工事ができない」12.2%

・「あまり使わない、必要がない」12.2%

・「手続きが面倒だから」10.2%

「電話」の普及と違って、道は険しそうだ。

(出典 情報通信基盤の整備ついて 総務省)

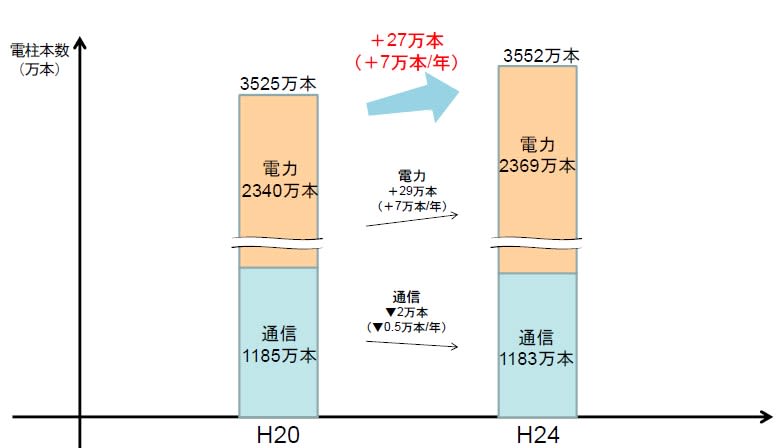

“ラストワンマイル”の切り札 “電柱”ネットワーク 街中の至るところに設置されている“電柱”は、日本の“シンボル”だ。

電柱の1本もないロンドンやパリからの訪日者は、大都市にも電柱の立ち並ぶ光景に驚くという。都市景観を損なうとか、通行の邪魔だとか批判の多い“電柱”だが、通信ネットワークの視点で見ると、その威力は抜群である。空中の空間を利用した経路が確保されているので、電線や電話線などの工事が簡便で、問題の“ラストワンマイル”の構築も容易である。

日本全国の“電柱”の本数は、電力会社が管理する“電柱”で2369万本、NTTなどの電話会社で1183万本、合わせてなんと3552本にも達する。(国土交通省調べ 2012年)

国土交通省では、地中化で「無電柱化」政策を進めているが、なかなか進まない。

東京23区内では、7%、大阪市内では、5%に留まっている。(国土交通省調べ 2013年)

出典 無電柱化の推進 国土交通省

“電柱”をよく見ると、電線や電話線だけでなく、さまざまケーブルが設置されているのが分かる。CATVケーブル、インターネット回線、光ケーブル、さまざまな情報ネットワークの回線が“電柱”に満載されているのである。

携帯電話のアクセスポイントも“電柱”が利用されている。携帯電話基地局からアクセスポイントまでは、“電柱”を利用して光ファイバーが設置されている。

“ラストワンマイル”の観点で見ても、すでに電線や電話線が、各家庭や事務所に引きまれているので、新たに回線を設置する工事もし易い。

“電柱”だけでなく、遠隔地に高電圧で大量の電力を送る“送電線”ネットワークも情報通信のインフラ設置に利用されている。

OPGW(光ファイバー複合架空地線 Optical Fiber Ground Wire)と呼ばれている回線技術である。 送電線の鉄塔の最頂部には、高圧送電線を落雷から保護するために避雷用アース線(架空地線)が設置されている。この“架空地線”の内部に光ファイバーを組み込んでいる。光ファイバーの本数は、50本近くまでは可能で、大容量かつ高速の情報通信ネットワークの幹線が構築可能だ。

全国の電力会社が、いずれも情報通信サービスに力を入れているのは、“電柱”や“送電線”のネットワークのインフラを保有しているという優位性を発揮しようとしているからである。

“負の遺産” 電話線ネットワーク

ついに「電話線」は、“ラストワンマイル”の「担い手」の役割を光ファーバーに譲った。

実は、こうした状況は新たな問題を発生させる。日本国中津々浦々張り巡らされた電話線(メタル線)のネットワークが“空洞化”してしまうことだ。膨大な電話線ネット―ワークを維持管理するためには相当な経費がかかるが、収入でまかなえなくなり“赤字事業”になる。NTT東西の経営の足かせになることは間違いない。一方で新たな収入源となる次世代を担う光ファイバー・ネットワーク構築への投資も必要となる。

しかし、高齢化社会を迎え、「電話」だけあれば十分という家庭も確実に増えてくるだろう。こうした中で、電話線(メタル線)のネットワークは、社会的に必要な通信インフラであり、社会的なセイフティネットを維持する観点からも廃止することはできない。“赤字事業”だろうがなかろうが、「電話」サービスは維持し続けなければならいのである。

“ライストワンマイル”を“無用の長物”にする移動体通信

携帯電話やスマホ、タブレット向けの携帯電話用の電波を利用した移動体通信サービスの急激な発展は、これまでの“ライストワンマイル”の勢力地図を一変しようとしている。

電話回線や光ファイバー、CATVケーブルといった「回線」(有線)で、“ラストワンマイル”を構築しなければならなかったが、「無線」化されてしまうのだ。もはや、メタル回線も光ファイバーもCATVケーブルの設置も必要ない。

(出典 基礎資料 参考資料2 消費者庁)

その背景になっているのは携帯電話やスマホ、タブレットなどの移動体通信端末の“爆発的”な普及である。

2015年3月末のデータでは、携帯電話(スマートフォンを含む)、PHSなどの移動系通信の契約数は1億5475万件に上った。日本の総人口は約1億2805万人(2010年国勢調査[直近の調査])とすると、国民1人あたり1.2台、「普及率120%」に上ったことになる。

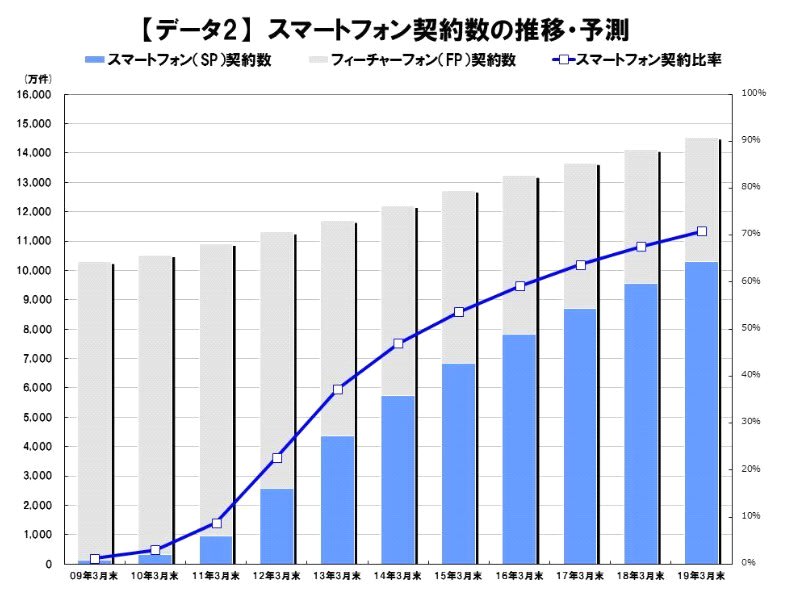

その牽引車となったのは“スマホ・ブーム”である。2010年にはわずか7.2%の普及率だったが、5年後の2015年は、60%前後には到達したと予想されている。

また、2019年3月末にはスマートフォン契約数が1億件を突破し、移動体通信の70.9%に達するとする予測がされている。(スマートフォン市場規模の推移・予測MM総研[2014年4月]) 携帯電話は完全に隅に追いやられてしまのである。

スマートフォンのシンボル、“iPhone”は、ソフトバンク、au、docomoの携帯電話各社が競って販売を行い、新製品の発売日には、販売店に徹夜組の行列ができるほどの過熱したブームが話題になっている。電話は勿論、メール、インターネット、映画・ドラマ、動画、写真、音楽、ゲーム、1台で多種多様の利用が可能なスマートフォンは、いまや情報通信端末の“主役”となっている。

(出典 スマートフォン市場規模の推移・予測MM総研[2014年4月])

このスマートフォンなどの移動体端末の通信バックボーンを支えるのが移動体通信である。

移動体通信技術は、ここ数年、飛躍的に開発が進んだ。

まずもっとも重要なのは、伝送速度だが、急テンポで性能が改善されている。

現在主流なのは、3Gと呼ばれる第三世代のシステム(数Mbps~14Mbps)である。NTTのFOMAがこれに該当する。そして、3.9Gと呼ばれるLTEシステム(75Mbps~100Mbps)が登場した。3.9Gと呼ばれる理由は、4G、第4世代の「架け橋」となるシステムだからである。LTEの登場で、光ファイバーと肩を並べる伝送速度が確保できるようになった。新しいモデルのスマートフォンやタブレット、携帯電話はLTE対応が主流となっている。

そして、本格的な4G、LTE-Advancedが2015年、今年、登場した。伝送速度の理論値は1Gbps、NTT東が提供し始めたサービスは、225Mbpsである。

移動体通信の伝送速度は、光ファイバーに完全に追いついたといわれている。携帯電話の電波を使用するので、通信の安定性やサービスエリアなどで、まだ光ファイバーに比べて、劣る面が残るが、“ラストワンマイル”の役割を光ファイバーに代わって果たす“現実味”がでてきた。

いずれにしても、固定電話サービスが危機に立たされているのは間違いない。

また、“ラストワンマイル”を電話回線(メタル回線)はどうするのだろうか?

こうした中で、KDDIはメタル電話線と使用した「電話」サービスを廃止し、携帯電波を使用したLTE網を利用した新しい「電話」サービスに2015年6から転換した。

VoLTE(Voice over LTE, Voice over Long Term Evolution)と呼ばれる携帯電話に利用されるデータ通信技術である。

音声をデジタル信号に変換して、パケット通信で、LTE網で通話を実現するという技術として開発された。これまでの通話方式に比べて、遅延もなくなり、音質も改善されるという。

「電話」の利用者は、KDDIから専用アダプターを受け取り、専用アダプターを電話線のモジュラージャックに接続し、他方で専用アダプターとこれまで使用している電話機と接続するだけである。「電話」をかける人は、これまでの「電話」とまったく同じやり方で「電話」がかけられるので、「電話」だと誤解する。しかし、実は、携帯電波のLTE移動体通信サービスを使用しているのである。スマホやタブレットの通信方式と同じなのである。KDDIは電話回線(メタル回線)の“ラストワンマイル”のインフラはもっていない。NTT東西のインフラを利用してこれまでメタル電話サービスを実施していたので容易に撤退できる。これまでのメタル電話サービスの加入者には、無償でアダプターを配布しているのでその分の経費はかさむであろう。しかし、長期的に見れば懸命な決断だったと思える。

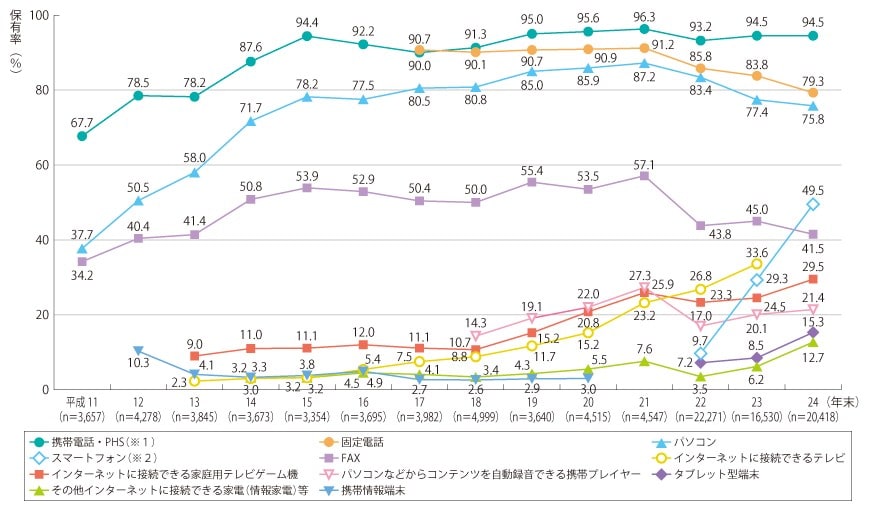

(出典 情報通信白書 主な情報通信機器の普及状況(世帯) 総務省)

(出典 情報通信白書 主な情報通信機器の普及状況(世帯) 総務省)光の道」構想

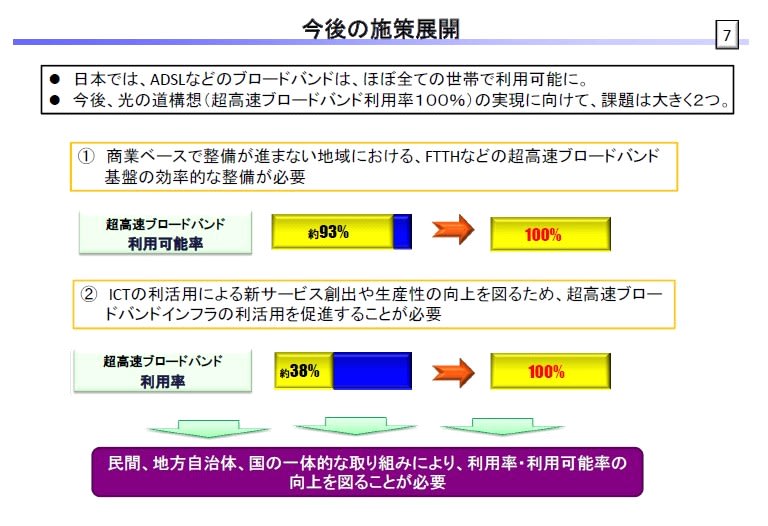

2012年、総務省では、「光の道」構想の戦略大綱案を発表した。

「光の道」構想では、2015年ごろを目処に超高速ブロードバンドの整備率を100%とし、日本のすべての世帯におけるブロードバンドサービス利用の実現を目標とするものである。 戦略大綱案では、「光の道」として整備すべき水準を、100Mbps以上の超高速ブロードバンドとし、FTTHサービスを中心に、ケーブルテレビ(HFC)や無線ブロードバンドにも一定の代替的役割を期待するとしている。

この構想を推進するポイントとしては、FTTHの整備は民間主導で行うのを原則とし。山間地など採算ベースでの整備が困難と想定される地域などには、地方自治体などが財政支援を行うとしている。

(出典 情報通信基盤の整備について 総務省)

光ファイバー網の設置は、「幹線」や「支線」は、NTT東西や電力系企業などがそれぞれの企業戦略に基づいて設置する。将来のニーズを見込んだ「投資」で、日本のほとんど地域はカバーされている。光ファイバーは、通常、数十本から数百本単位で敷設される。しかし、実際の運用は、利用者からの申し込みがある必要な回線数だけ稼働させて、残りは稼働させないで放置する。これを“ダークファイバー”と呼ぶ。

光ファイバーの敷設工事は、電柱や電信柱とを利用することが多く、鉄道や道路の沿いの側溝や地下経路なども使用する。電力系企業がいずれも光ファイバー事業に参入しているのは、日本国中の津々浦々にに張り巡らせた“電線ネットワク”を持っているからだ。もちろん、各家庭への引き込み線、“ラストワンマイル”も完璧である。いたるとこにある電柱のネットワークは、最大の“武器である。電柱のインフラを保有しているため、光ファイバーを敷設するにあたっては、最も経費は安く、スムーズに工事を行うことが可能である。電力系の光ファイバーサービスが伸びたのはこうした背景がある。

いすれにしても、光ファイバーの工事には時間や経費がかかる。利用者のニーズに答えるためには、あらかじめ光ファイバー網のインフラを整備しておく“先行投資”が必要である。その際、一度敷設すると回線の増設工事は、またかなりの労力と経費が必要となる。このため将来の需要を見込んで、かなり余裕を持った回線を敷設する。必然的に、国内各地に膨大な量の“ダークファイバー”が生まれる。

光ファイバー網の設置企業は、利用者を徹底的に掘り起し、光ファイバーの稼働率を上げて、この“ダークファイバー”を減らしていくのが必須の経営課題である。

また、“光ブロードバンドの普及”を達成し、高度情報化社会を実現するためには、光ファイバーを設置するだけ終わっては意味がない。

そのために、最も重要なのは、利用者のニーズに答える新たなサービスの創出である。

光ファイバー網のインフラを利用して、さまざまな企業が新たなサービスを始めることができるようにする「オープン化」が必須である。自由な競争環境を確保して、新規参入を促す政策であろう。光ファイバー網の“ラストワンマイル”をほぼ独占するNTT東西の優越的な地位をなるべく排除して、新たなサービスを創出して普及を加速しないと、せっかく整備した次世代通信基盤が“無用の長物”になってしまう懸念が生じる。

もうひとつ重要なポイントは、NTT東西の光ファイバー回線への接続料の低廉化である。新規参入の活性化を実現するためのポイントだ。光ファイバーのアクセスを「オープン化」して門戸を開いても、接続料が高額に設定されていれば、事実上の「障壁」となる。“ダークファイバー”の利用料金は、ここ数年、大幅に下がってきているという。この環境をさらに充実・改善することが求められている。

自由な競争を活性化させて、民間に活力をフルに活用して、次世代の情報通信サービスの普及を促進する施策が肝要である。

かつて“国策”で進められた「電話」とはまったく発想を変えて臨まないとうまく進まないであろう。

「光の道」構想の目標年度は2015年、今年である。どのように総括してこれからの5年は何をする必要があるのか? 知恵の出しどころだろう。

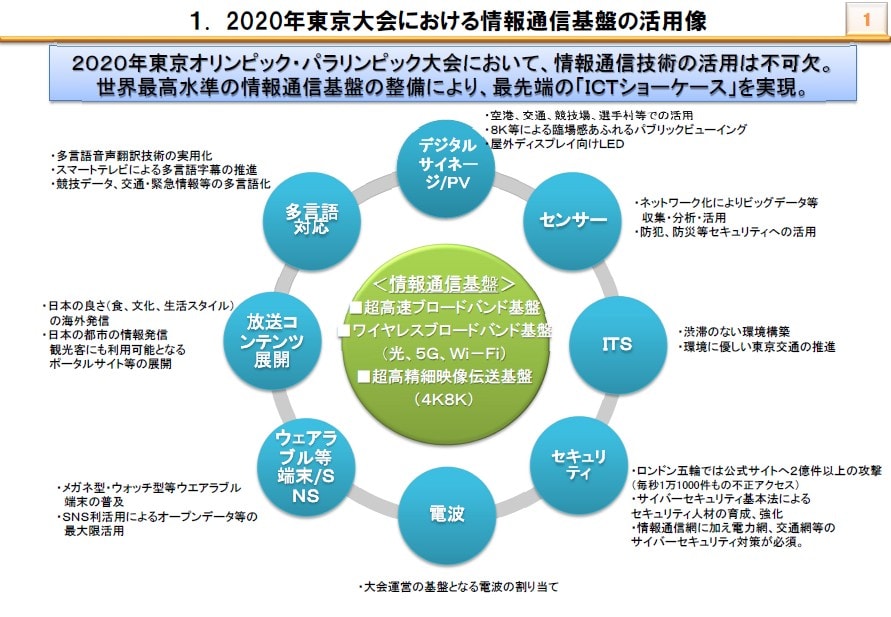

2020年東京オリンピック・パラリンピック開催を期に、“世界で最高水準”のICT社会を実現しようというのが日本の国家戦略となっている。その戦略の一翼を担う「超高速ブロードバンド」ネットワークの完成まで、あと5年足らず、今まさに正念場である。

2015年6月19日

Copyright (C) 2015 IMSSR

******************************************************

廣谷 徹

Toru Hiroya

国際メディアサービスシステム研究所

代表

International Media Service System Research Institute

(IMSSR)

President

E-mail thiroya@r03.itscom.net / imssr@a09.itscom.net

URL http://blog.goo.ne.jp/imssr_media_2015

******************************************************