Sender Policy Framework (SPF)は発信者の発信メールサーバを公開し、着信側で、発信者が公開している発信メールサーバと突き合わせ確認ができる仕組みです。SPFは発信側DNSに登録するので、第三者が偽のSPF情報を公開することは困難です。

この仕組みにより、到着したメールが、発信者を詐称しているかどうかを検査・確認することができます。

発信者がuser@exmample.comと詐称しても、着信側でexample.comの発信サーバをSPFを使って、正しいexample.comのサーバから発信されたことを確認できるのです。

Gmail宛てのメール送信状況を観察した結果、gmailのSPFを用いた着信検査ポリシーに変更が行われたことが判ります。

gmailからの着信拒否通知を見ると、本来正しいSPF設定が、その設定によるSPAMの増加を理由に、着信を拒否し、曖昧さのある設定に変更するよう促しています。

自社発信のメールサーバが一つの場合の典型的なSPFレコードは

example.com. IN TXT ” v=spf1 +ip4:IP_ADDRESS –all”

と記述し、「送信サーバはIP_ADDRESSのみ」と宣言します

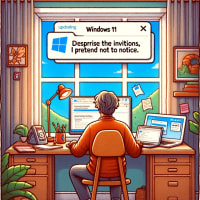

しかし、今のGmailはこれを着信拒否し、下記の記述への変更を促します

example.com. IN TXT ” v=spf1 +ip4:IP_ADDRESS ~all”

末尾が"-all"、即ち「これ以外は全て詐称とする」から"~all"「これ以外からも着信することも許容する」との設定を勧めているのです

gmailのような巨大なプラットフォーマーにメール配信できないと困りますから、事実上そこの着信ポリシーが全世界のSPF設定を決定します

自分のメールサーバーを限定的に明示することは何ら間違っていないので、着信拒否する方がおかしいと考えます。しかしながら、運用の不都合を回避するために"~all"の設定に変更しています

久しぶりの投稿になりました。gmailの着信拒否に悩んでいる方はSPF設定をご確認ください。