【情シス1,000人に聞いた】EDR&MDR利用実態調査「EDRを導入した理由」「EDRを導入して良かったこと」など、情シス担当者のホンネを調査!

- 国内のサイバー攻撃事例16種

- 海外のサイバー攻撃事例4種

計20種の被害事例を攻撃内容別にご紹介します。

事例から読みたい方は、見出し「国内のサイバー攻撃の被害事例16選」からご覧ください。

インターネットにおけるサイバー攻撃が深刻化し、企業・個人を問わず、誰でも個人情報の漏洩をはじめとした被害に見舞われる可能性がある世の中になりました。特に企業がサイバー攻撃の被害に遭うと、顧客情報などの情報漏洩、業務停止といった深刻な被害に追い込まれ、最終的には顧客や取引企業からの信頼の失墜、売上の大幅な低下などを招くリスクがあります。

サイバー攻撃の被害から組織を守るためには、過去のサイバー攻撃の被害事例を知り、自社にとって適切な対策を打つことが大切です。

サイバー攻撃とは?

サイバー攻撃とは、悪意を持った第三者が企業や個人のデバイス(PCやスマホ等)、ネットワークやサーバーに対し、データの不正入手や改ざんといった攻撃を仕掛けることです。

サイバー攻撃の目的はさまざまですが、機密情報の不正窃取や身代金の要求、データの破壊、サービスの一時停止による売上被害などを意図するケースが多くなっています。

また具体的な攻撃の種類として

- ウイルスやマルウェアによる攻撃

- フィッシング詐欺

- 不正アクセス

- DDoS攻撃

といったものが挙げられます。

サイバー攻撃被害にあった組織は、事業を継続できなくなったり、取引先との信頼関係に重大な悪影響を及ぼしたりと、金銭的・社会的に深刻な被害へと見舞われます。

サイバー攻撃の数は依然として高止まり傾向

業務で利用するシステムの多様化、IoT機器の普及、テレワークの推進などに伴って、サイバー攻撃の手法も年々高度化しており、さらに件数も依然として高止まり傾向が続いています。

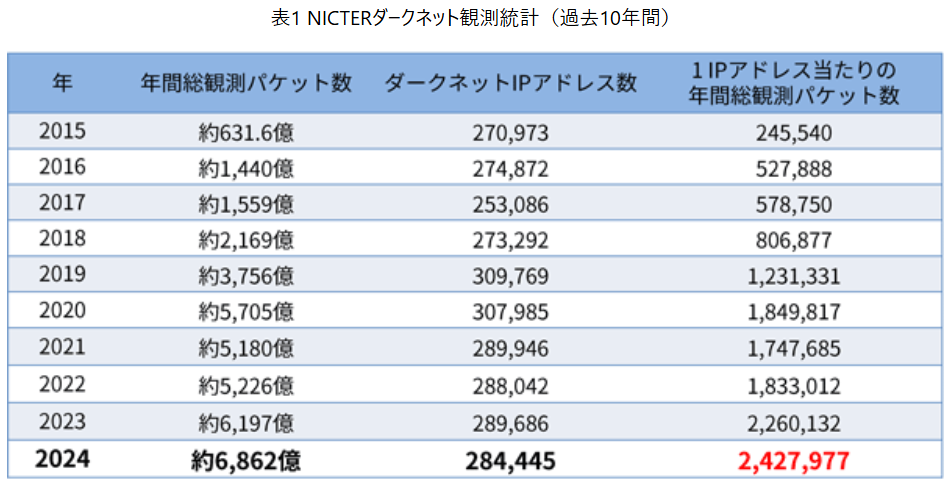

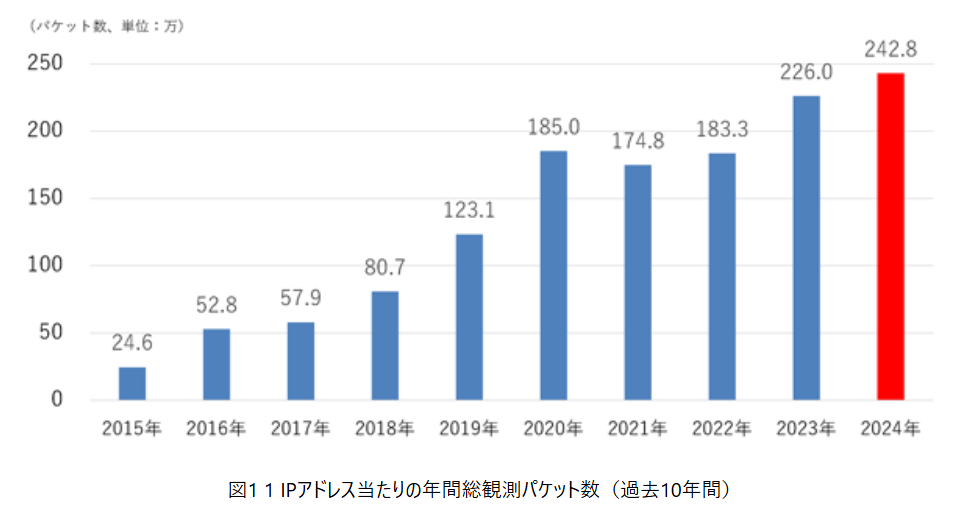

国立研究開発法人情報通信研究機構の「NICTER観測レポート2024」によると、2024年に観測されたサイバー攻撃関連の通信数は6,862億パケットに上っており、年間で1 IPアドレス当たり約242万パケットが届いたことになります。

出典:国立研究開発法人情報通信研究機構(NICT)|NICTER観測レポート2024(2025年2月13日)

また、1IPアドレス当たりの年間総観測パケット数の過去10年間の推移をみると、2024年は前年の2023年から更に増加していることがわかります。

代表的な11のサイバー攻撃の種類

サイバー攻撃にはさまざまな種類があり、それぞれの攻撃がもたらす脅威の内容は多種多様です。以下は、代表的な11種のサイバー攻撃とその内容についてまとめたものです。

| 攻撃の種類 | 脅威の内容 |

|---|---|

| 標的型攻撃 | 従来のばらまき型ではなく「特定の組織や個人」を狙うのが特徴。攻撃対象からの機密情報の窃取・金銭の巻き上げなどを目的に行われる。より悪質で巧妙な手口が用いられる。 |

| マルウェア | 添付ファイルやWebサイト、ネットワークなどを通じて仕掛けられる不正なプログラム。感染するとデバイスの制御を乗っ取られ、情報を抜き取られるなどの被害がある。 近年では、1日に約100万個の新たなマルウェアが作られるとも言われ、世界中で被害が後を絶たない。 |

| ランサムウェア | マルウェアの一種。感染するとデバイスがロックされ、内部のデータが強制的に暗号化されて閲覧やログインができなくなるケースが多い。 暗号解除と引き換えに身代金を請求される点が特徴で、近年はより高額な金銭が獲得できる大規模な企業・組織が狙われるケースも多い。 |

| Emotet | 2014年に発見されたマルウェアの一種で、メール添付による攻撃(フィッシング攻撃やスパムメール)が多い。感染するとデバイスが乗っ取られ、データの漏洩や搾取・改ざんなどが行われる。 2020年度には国内でも被害が相次ぎ、2023年にも活動が報告された。 |

| 不正アクセス | 何らかの手段でログイン情報を入手し、ネットワークに侵入したりと、不正な方法で攻撃対象のネットワークにアクセスしたりする脅威。 情報の窃取や破壊、機密データの抜き取りなどが目的のケースが多い。 |

| 脆弱性を狙った攻撃 | 組織のデバイスやネットワーク、周辺機器などのセキュリティ上の脆弱性(欠陥や弱点)に付け込み、攻撃する手法。脆弱性を突いてネットワークに侵入し、情報の窃取や破壊などが行われる。 |

| サプライチェーン攻撃 | 最初から本来のターゲットを狙うのではなく、リモート機器などのセキュリティに脆弱性のある関連企業(サプライヤー)のサプライチェーンに侵入し、本来のターゲットに攻撃する手法。 関連組織のシステムやアプリケーションへ不正なコードを埋め込む、マルウェアを仕込むといった方法で侵入する。 |

| SQLインジェクション | 攻撃対象のWebフォームやWebアプリケーションにSQLと呼ばれる不正なデータベース用のコマンドを打ち込み、本来意図しない操作が行われてしまう攻撃手法。データベースの機密情報が盗まれたり、データが改ざん・削除されたりといった被害リスクがある。 |

| パスワードリスト攻撃 | 第三者が何らかの不正な手段で手に入れたログインIDとパスワードのリストを使用し、サービスへの不正ログインを試みる脅威。 IDやパスワードを使い回していると被害に遭いやすい。 |

| ゼロデイ攻撃 | 誰も知らない未知の脆弱性(セキュリティ上の弱点)を利用し、攻撃者がシステムへ侵入する攻撃手法。 組織が脆弱性に対処する前に実施されやすく、攻撃者とのいたちごっこになりやすい。 |

| DDoS(Distributed Denial of Service attack)攻撃 | 複数のデバイスから、攻撃対象のサーバーやサイトに対して意図的に大量のパケットを送信し、相手のサーバーやネットワークへ膨大な負荷をかけることで、サービスへのアクセス困難や停止を引き起こすサイバー攻撃 |

※コメント投稿者のブログIDはブログ作成者のみに通知されます