南房総市内のお客様より、アダルトな振込詐欺の画面が勝手に開くとの相談が。

対処してきました。

聞くと、依頼の前日(10/6)の夜から症状が発生するようになったとのこと。

パソコンはWindowsVista SP2

ウイルスバスタークラウドを利用されています。

まあ、よくあるパターンですね。

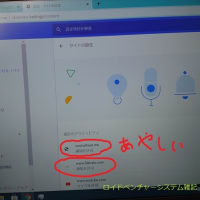

まずは、タスクマネージャで確認。

うん。「mshta.exe悪用型」っぽいですね。

多分相互補完のプログラムは無さそうな感じです。

msconfigでスタートアップを調査。

気になったのが上記。

cmd.exeのパラメータが、

Documents and Setting\(ユーザ名)\Application Data\~略~\ 略.cmd

になっています。

あ、これだな。

ログインユーザ固有のフォルダを利用していて、更にそれをスタートアップに使うあたり、普通にインストールされたソフトの可能性低いし。

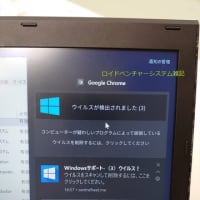

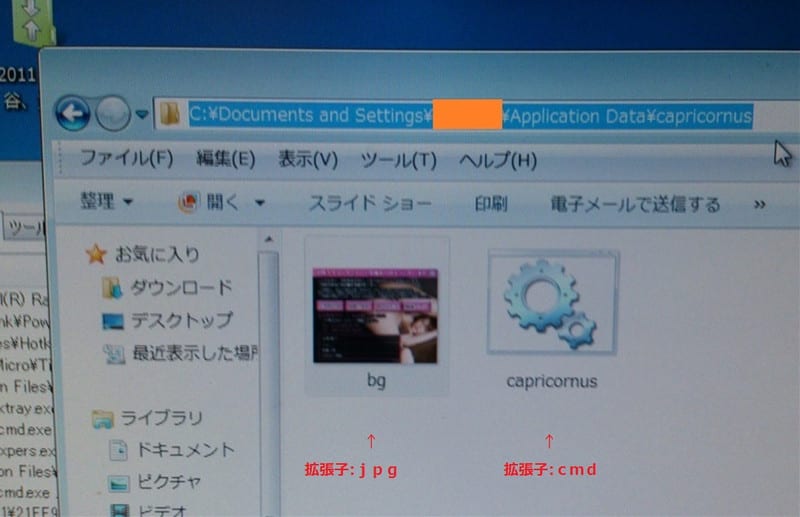

Documents and Settingは、そのままでは「アクセス権がない」のエラーになるのでプロパティで修正。

さて、問題のフォルダをみてみましょう。

フォルダの作成日付はまさに昨夜。

中身は、、、と

ありました。

問題のcmdファイルを慎重にメモ帳で開くと、

やはり中身はhtmlです。

拡張子偽装なのかな。

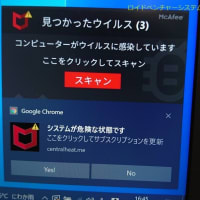

常駐しているプログラムを停止、レジストリのスタートアップ項目を削除、

最後に先ほどのフォルダを今後の資料として別名zip圧縮保存した上で、削除。

PC再起動をしても再発しないことを確認しました。

いやぁ。

最近多いですねぇ。

<本ブログ内関連記事一覧へのリンク>