先日,CSS2008(コンピュータセキュリティシンポジウム2008)にて,『WEPを一瞬で解読する方法』を発表したとアナウンスしました.

別なブログにも書きましたように,従来の方法(aircrack-ptw)では実際に解読するのは困難だったのですが,我々の方法では,早いだけでなく,通常のWEPを,特別な操作(不正アクセス等)をすることなく,しかも相手に気付かれずに解読する,つまりWEPの鍵を導出することができます.

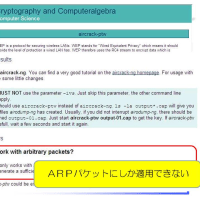

PTW攻撃(aircrack-ptw)の詳細を知っている人は我々の方法の重要性を理解していただけると思います.また,早さだけを考えても,PTW攻撃が4万パケット(繰り返しますが,彼らの場合はARPパケットが必要です)なのですが,それに相当するパケット数が2万パケットです.しかも,ARPパケットではなく,任意のIPパケットで良いのです.

まだ,発表していませんが,実際の環境を考慮すると,8,000パケット程度で解読する方法も考えています.もちろん,任意のIPパケットです.

いくつか問い合わせがあったのですが,特別な装置や環境は全く必要でなく,通常のパソコン(最近流行のUMPCでも)だけで解読可能です.システム(プログラム)は近々に公開(フリーで提供)する予定です.

企業の約50%がまだWEPを使っているという報告(日経NETWORK)もありますので,公開まで少し時間をおくつもりです.

こういう記事(報告)もあるのですが,気付かないうちにWEPが解読され,鍵が公開さえてしまい,大きな損害を被る可能性があります.

別なブログにも書きましたように,従来の方法(aircrack-ptw)では実際に解読するのは困難だったのですが,我々の方法では,早いだけでなく,通常のWEPを,特別な操作(不正アクセス等)をすることなく,しかも相手に気付かれずに解読する,つまりWEPの鍵を導出することができます.

PTW攻撃(aircrack-ptw)の詳細を知っている人は我々の方法の重要性を理解していただけると思います.また,早さだけを考えても,PTW攻撃が4万パケット(繰り返しますが,彼らの場合はARPパケットが必要です)なのですが,それに相当するパケット数が2万パケットです.しかも,ARPパケットではなく,任意のIPパケットで良いのです.

まだ,発表していませんが,実際の環境を考慮すると,8,000パケット程度で解読する方法も考えています.もちろん,任意のIPパケットです.

いくつか問い合わせがあったのですが,特別な装置や環境は全く必要でなく,通常のパソコン(最近流行のUMPCでも)だけで解読可能です.システム(プログラム)は近々に公開(フリーで提供)する予定です.

企業の約50%がまだWEPを使っているという報告(日経NETWORK)もありますので,公開まで少し時間をおくつもりです.

こういう記事(報告)もあるのですが,気付かないうちにWEPが解読され,鍵が公開さえてしまい,大きな損害を被る可能性があります.