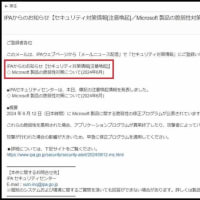

(プラスメッセージ)における Unicode 制御文字の扱いに関する脆弱性」との

件名が書かれたセキュリティ対策情報のお知らせメールが届いているのに気付き

本文には、IPAセキュリティセンター及び JPCERT/CC (一般社団法人

JPCERTコーディネーションセンター)は、2022 年 12 月 21 日に

「スマートフォンアプリ『+メッセージ(プラスメッセージ)』における

Unicode 制御文字の扱いに関する脆弱性」を、JVN(Japan Vulnerability Notes)に おいて公表し

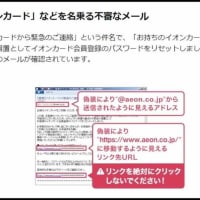

このアプリは メッセージングアプリで、「+メッセージで Unicode 制御文字の仕様に基づき

無加工で表示している為、意図的に URL を含むテキスト情報に細工する事で

実際のリンク先を誤解させる様な形にする事が可能で、細工されたテキスト情報の表示において

URL が偽装され、フィッシング詐欺等に 使用される可能性が有るので

開発者が提供する情報をもとに、最新版へアップデートしてくださいと書かれていて・・・

JVNのページを開いて、今回の脆弱性の影響を受けるバージョン番号を調べると

爺やが使っているAndroidの場合は、54.49.0500より以前のバージョンと書かれていましたので・・・

「54.49.0600」と成っていて、今回の脆弱性が存在するバージョンでは無い事が分かり安心し

今回はスマホのアプリもパソコンと同様に、アプリの更新作業が必要である事を学びました

※コメント投稿者のブログIDはブログ作成者のみに通知されます