(シリアル番号などを目隠しした。半導体製造の前工程が米国なのか?)

メインで使用しているノートパソコンとは別に、Windows7の古い自作機(2010年1月に組み立てたMicro-ATXのマシン)があり、廃棄処分にしようと思っていたら、昨年10月の段階でもまだWindows10に無償アップグレードできたので、使い続けることにした。

しかし、最近はマザーボード(メモリスロットあたり)の調子が悪く、CPU、マザーボード、メモリを交換することにした。

(1)ハードウエアの交換

「安く済ます」「消費電力が低い」「AMDにこだわる」ということで下記のパーツを選択した。

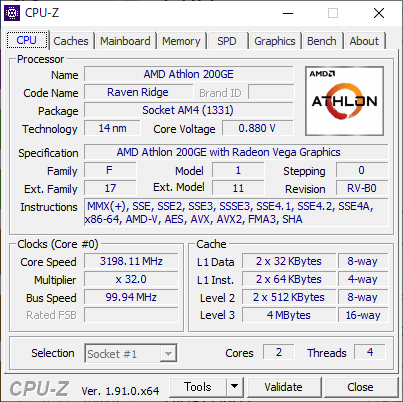

CPU: AMD Athlon 200GE

マザーボード: ASRock A320M-HDV R4.0

メモリ: DDR4 8GB (Transcend JM2666HLB-8G)

PUBGのようなゲーム、動画編集、VR、仮想通貨のマイニングなどはやらないので、このCPUで十分なスペックだ。Passmark値は約4900で、今まで使っていたCPUの3倍も頭が良い。TDP 35Wでとてもクールだ。

(2)パソコンの組み立て

ケーブル類を抜き、マザーボードを取り外し、数年分のホコリを掃った。

新しいマザーボードにCPUを取り付け、マニュアルに従い作業を進める。

きちんと組み上がり動作するのだろうかと、自作はいつもドキドキするが、あっさりとうまくいった。

自作は4回ともすべてAMDのCPUを使用しているが、今回のAthlon 200GEは、ネットのレビューによると少しクセのあるCPUらしい。最初の課題点のDVI-D端子のモニターは問題なく映った。マザーボードの型番が「R4.0」だからか、BIOSが新しいからなのだろう。

電源を入れた時にビープ音が鳴らず、配線を間違えたかと思ったが、BIOS(とはもう言わないのか)の設定を「ON」に変更したら「ピッ」と鳴った。

これまで使っていたマザーボードよりも少し甲高い音だ。

特にトラブルもなく、組みあがり、BIOS画面やWindows10が起動した。

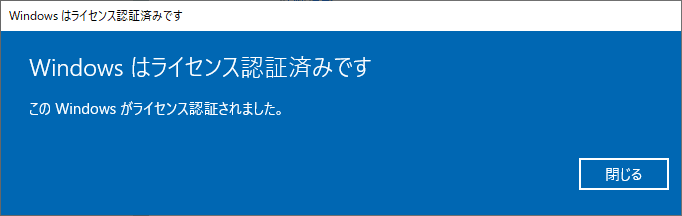

(3)ライセンス認証

マイクロソフト・アカウントを使用せず、ローカル・アカウントのみを使用しているので、マザーボードを替えると、Windowsのライセンス認証がされないのではないかと懸念していたが、こちらもあっさりと疑問は解消した。

こちらのかたのように、Windows10にアップグレードする前に使用していたWindows7 DSP版のライセンスキーを入力し、無事に認証された。(Windows7サポート終了後にどうなるかは分からないが…)

Office2010(2020年10月13日サポート終了予定)を起動すると、今度はOfficeのライセンス認証画面が出てきて、「あと3日で期限切れ」と言われたが、「次へ」進むと無事に認証された。

特にトラブルもなく組み上げ、ライセンス認証も完了した。

発売開始から1年経過したパーツで安定していたことや、ネットにいろいろな事例が載っていて重宝した。

ノートパソコンの性能が向上し、メーカー製パソコンも安い現在においては、特にメリットもないが、自作はやはり楽しい。

ランサムウェア「WannaCrypt」が流行中だが、最新のセキュリティソフトでも防げない「未知の脅威」ではなく、普通に対策をしていれば防げるものである。

JPCERT、マイクロソフト、トレンドマイクロ、記事1、記事2

(1)ソフトウエアを最新の状態にする(サポート期限が切れたソフトウエアの使用は論外)

(2)セキュリティソフトを常駐させる

(3)添付ファイルは不用意に開かない → 添付ファイルはウイルススキャンする

(4)バックアップを取っておく

(5)不要な機能、サービス、ネットワークはオフにする

10年前、20年前から言われているあたりまえのことをやっていれば防げる。

しかし、毎日のように使用しているパソコンは大丈夫だろうが、複数のパソコンがあり、使用頻度の低い場合は注意が必要かもれない。

今回だけでなくたびたび攻撃対象となる主なソフトウエア(Windows、Adobe Flash Player、Java)以外のソフトウエアも確認し、以下の作業を実施した。Linux、スマホもあわせて作業を実施した。

| 順番 | 作業内容/対象機器 | ノートPC Windows | DIY-PC Windows | テスト用ウエブ機 Linux | スマホ iPhone |

|---|---|---|---|---|---|

| 1 | バックアップ*1 | システム済 データ済 |

システム済 データ済 |

システム済 (データも一括) |

データ済 (システムも 一部) |

| 2 | 最新ソフトウエアの確認*2 | 済 | 済 | 済 | 済 |

| 3 | ソフトウエアの更新 | 済 | 済 | 済 | 済 |

| 4 | 再起動 | 済 | 済 | 済 | 済 |

| 5 | システムバックアップ | 済 | 済 | 済 | - |

| 6 | セキュリティソフト1 (常駐)のスキャン |

OK | OK | OK | - |

| 7 | セキュリティソフト2 (都度)のスキャン |

OK | OK | - | - |

*1 バックアップ

Windowsは、システムはOS標準のシステムバックアップを取得。データはBunBackupで取得(差分のコピー)

Linuxは、Cronezillaでシステムバックアップ(クローン)を取得

iPhoneは、iTunesを使用し暗号化を選択。システム(設定)は一部をバックアップする仕様とのこと。

*2 最新ソフトウエアの確認

Windowsの場合、Secunia PSI が重宝する。フリーソフトも主要なものはチェックしている。しかし主要でないものは個別に確認する必要がある。

Linuxの場合、ubuntu-support-status コマンドでサポートされていないパッケージは個別に確認する必要がある。(apt-show-versions コマンドなど)

GUIは Ubuntu標準の Ubuntu Unityではなく Cinnamon を使用しており、ver3.4に更新した。(壁紙は継承された。)

Adobe Flash Playerも更新した。

iPhoneは、個別アプリについて一部を確認しアップデートした。

今回ターゲットとなったファイル共有プロトコルSMBv1はオフになっているものの、一部のソフトウエアが最新版ではなかったので、襟を正す良い機会になった。世界的には5月7日(日)、日本は5月12日(金)から攻撃が始まっているようなので、最新版でないソフトウエアの脆弱性を攻撃されていたら危険だったかもしれない。

今回は、感染の可能性が低かったので、セキュリティソフトのスキャンを最後に実施したが、感染の可能性が高い場合は、最初にスキャンを実施し、感染していた場合はその状態でバックアップは取らないこと。

少し前に作ったアニメーションGIFです。

アンドロイドは、すでにロリポップ(Lollipop)からマシュマロ(Marshmallow)、ヌガー(Nougat)に変わりつつありますが、パラパラアニメを作るのも意外に手間がかかるので、コマの差し替えはせず、そのままとします。ネットでよく見る元ネタです。

ジョークなので各社さん笑って許してください。iPhoneとWintelのパソコンを使っています。

※スマホの方でアニメが見えない場合は、①画像の右下の虫メガネマークをタップ、②画像の下の「元のサイズで見る」をタップしてください。

(1)バージョン確認

①~③のいずれかで確認

①Adobeサイトを確認

https://www.adobe.com/jp/software/flash/about/

②Adobeサイトを確認

https://helpx.adobe.com/jp/flash-player/kb/235703.html

③ブラウザー設定を確認

about:plugins

Shockwave Flashの項目を確認

(2)ダウンロード

https://get.adobe.com/jp/flashplayer/

Linux/64bit/tar.gz(NPAPI)を選択

~/Downloads/などにダウンロード

(3)インストール

tar.gzファイルを解凍

$ tar zxvf install_flash_player_11_linux.x86_64.tar.gz

ファイルのコピー

$ cp libflashplayer.so /usr/lib/firefox-addons/plugins/

$ sudo cp -r usr/* /usr

(4)バージョン確認

(1)と同じ

Cronezillaでバックアップを取得後、カーネル4.7-rc7に更新

こちらなどを参考にrc5ではなくrc7のファイル名を指定。

$ uname -s -r -p

Linux 4.7.0-040700rc7-generic x86_64

$ lsb_release -a

No LSB modules are available.

Distributor ID: Ubuntu

Description: Ubuntu 16.04 LTS

Release: 16.04

Codename: xenial

$ wget kernel.ubuntu.com/~kernel-ppa/mainline/v4.7-rc7/linux-headers-4.7.0-040700rc7_4.7.0-040700rc7.201607110032_all.deb

$ wget kernel.ubuntu.com/~kernel-ppa/mainline/v4.7-rc7/linux-headers-4.7.0-040700rc7-generic_4.7.0-040700rc7.201607110032_amd64.deb

$ wget kernel.ubuntu.com/~kernel-ppa/mainline/v4.7-rc7/linux-image-4.7.0-040700rc7-generic_4.7.0-040700rc7.201607110032_amd64.deb

$ sudo dpkg -i *4.7*deb

$ sudo reboot