5月13日の朝、メールが届いていた

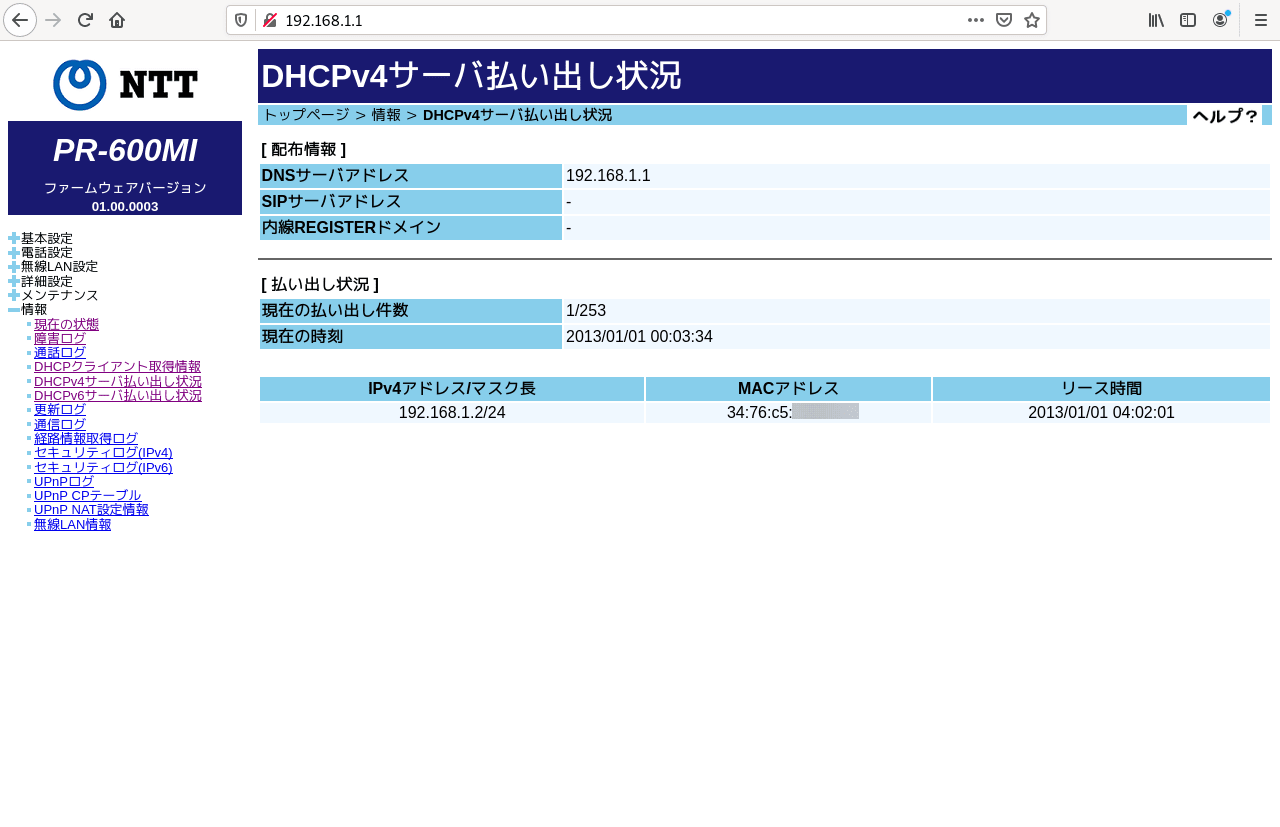

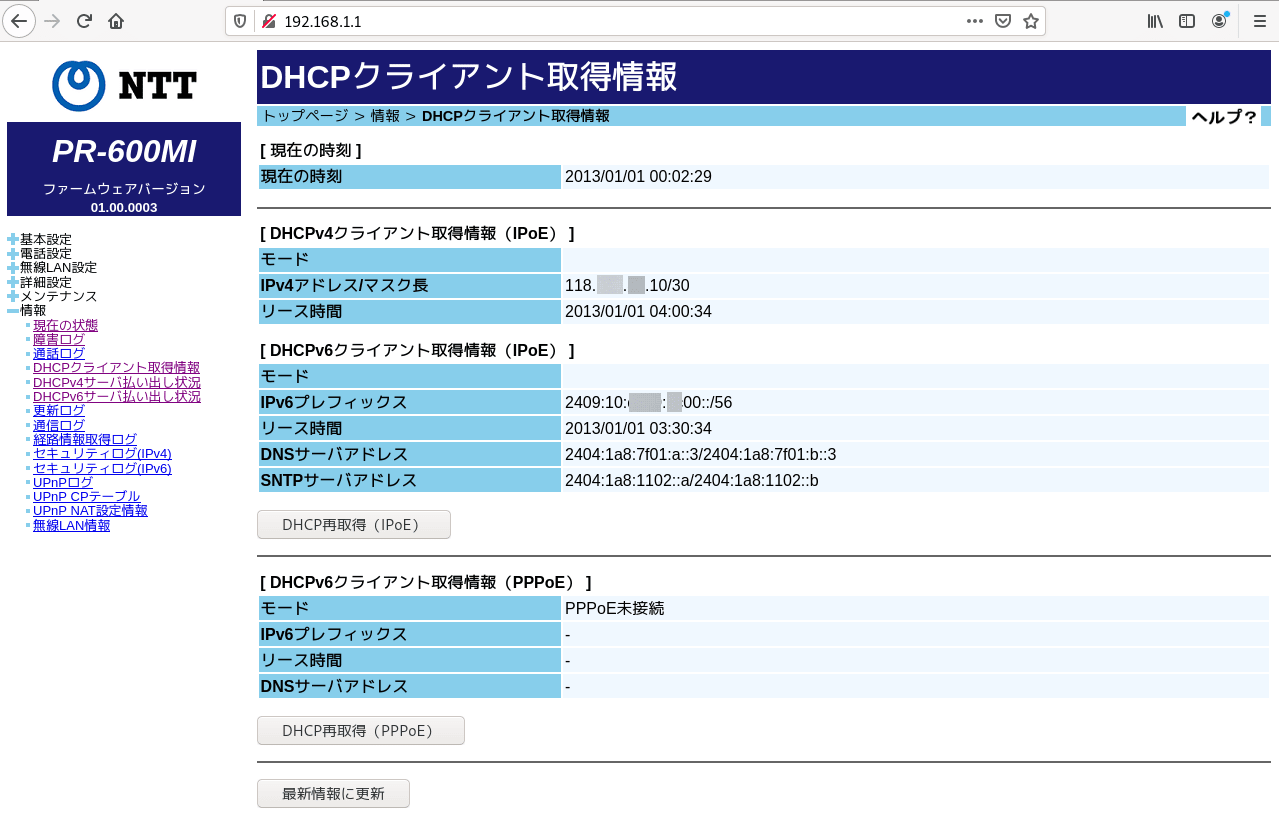

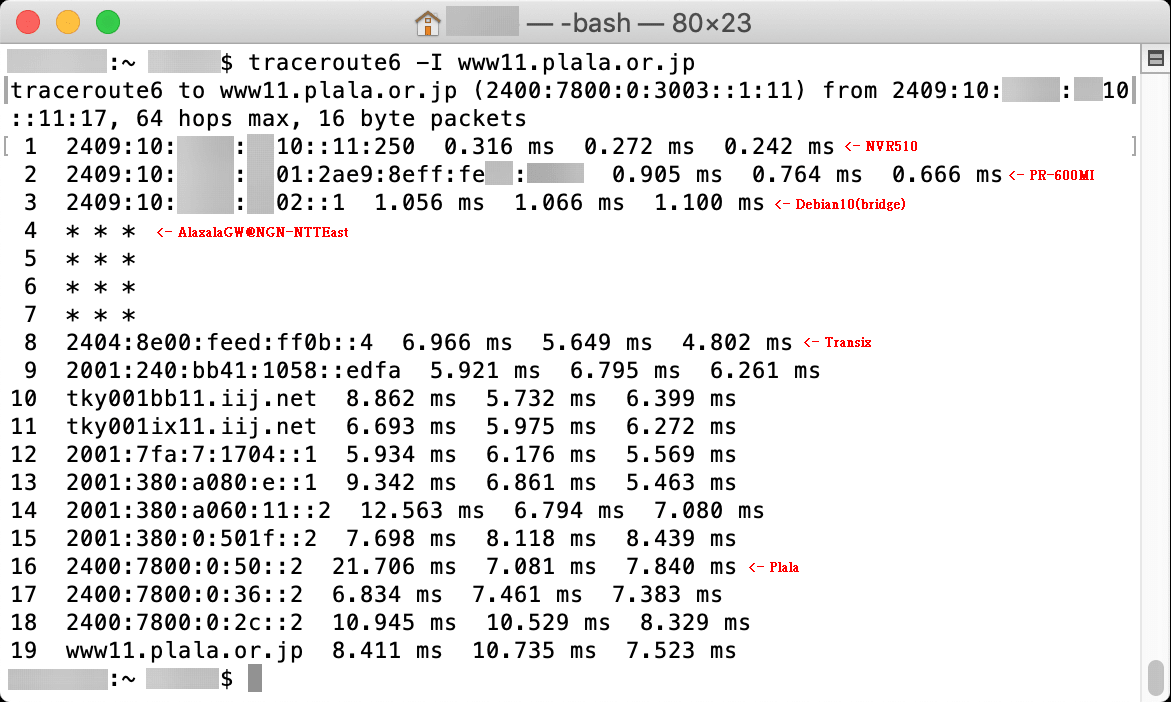

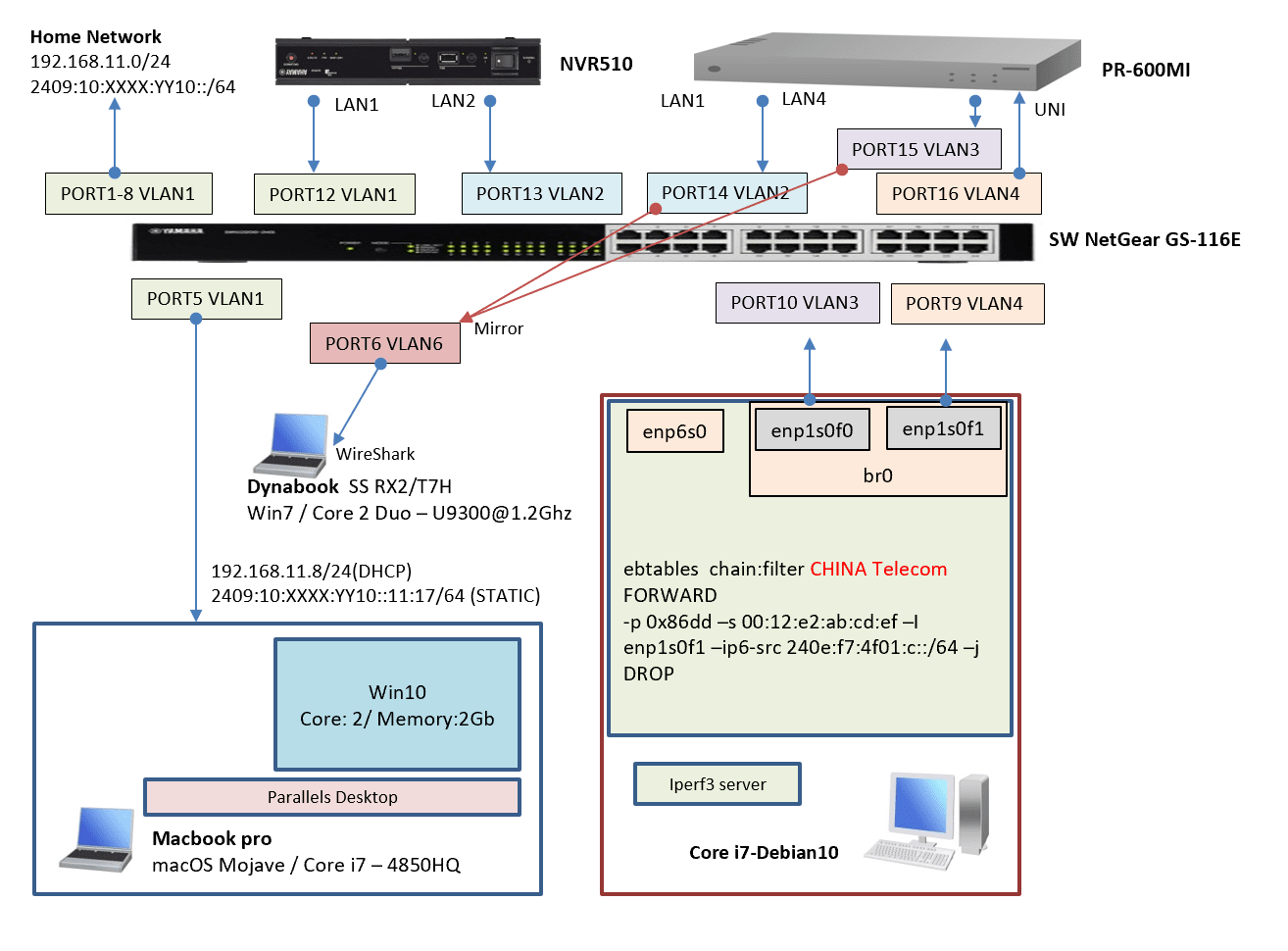

DHCPv6の「Reconfigure」を受けたって事は、もしかして「IPv6 Prefix」が変化した?と思って(IPv6 IPoEに移行時にこれを受けた)確認

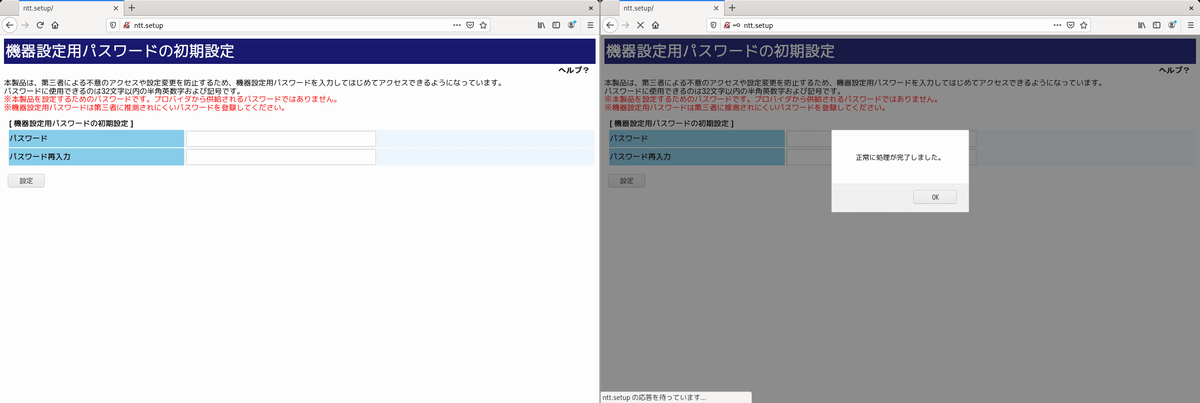

PR-600MIの画面を確認

表示されたままの画面から

更新ログを確認してみた

ファームウェアが「01.00.0005」から「01.00.0007」に更新されていた

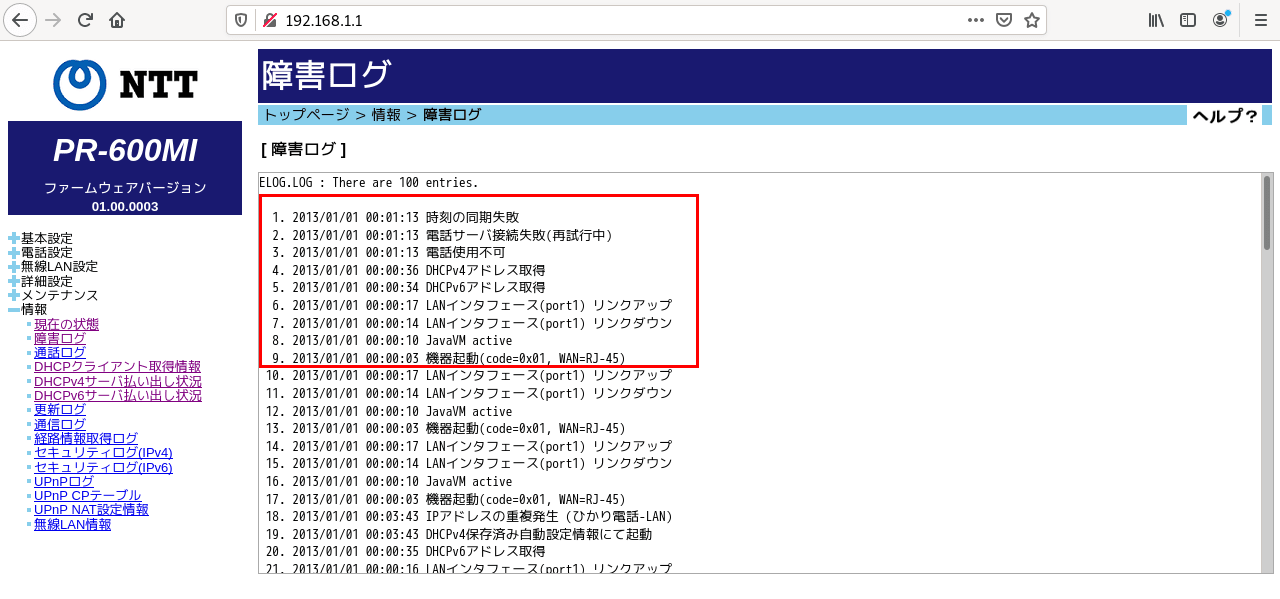

「障害ログ」によれば、夜中に自動更新されたようだ

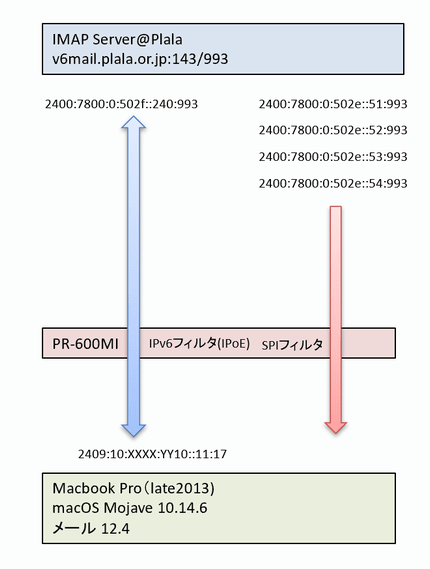

ひかり電話HGWが再起動されると「DHCPv6のリースした情報」もクリアされる

起動後、「Reconfigureメッセージ」でPrefix Delegationの再取得を指示する

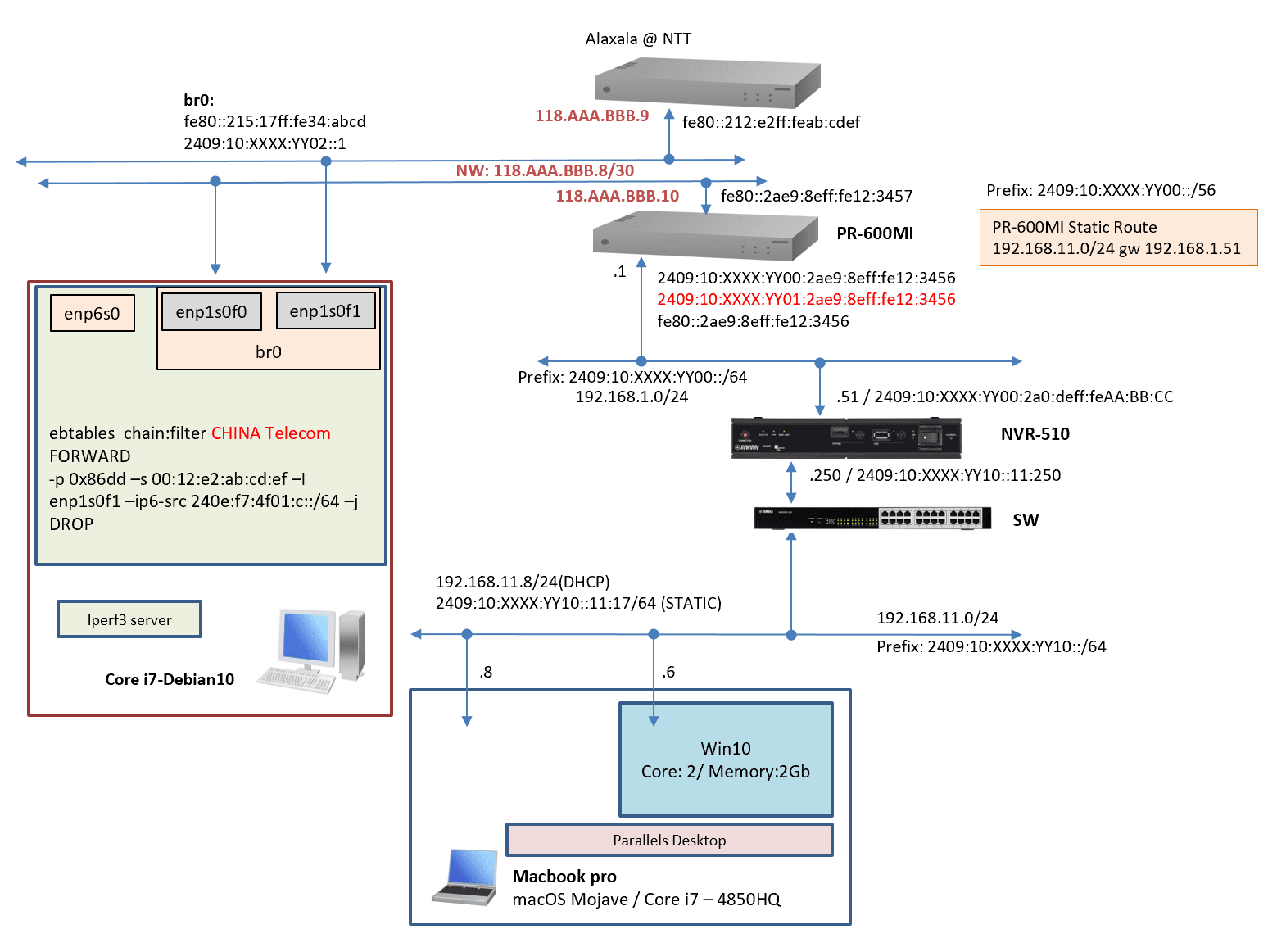

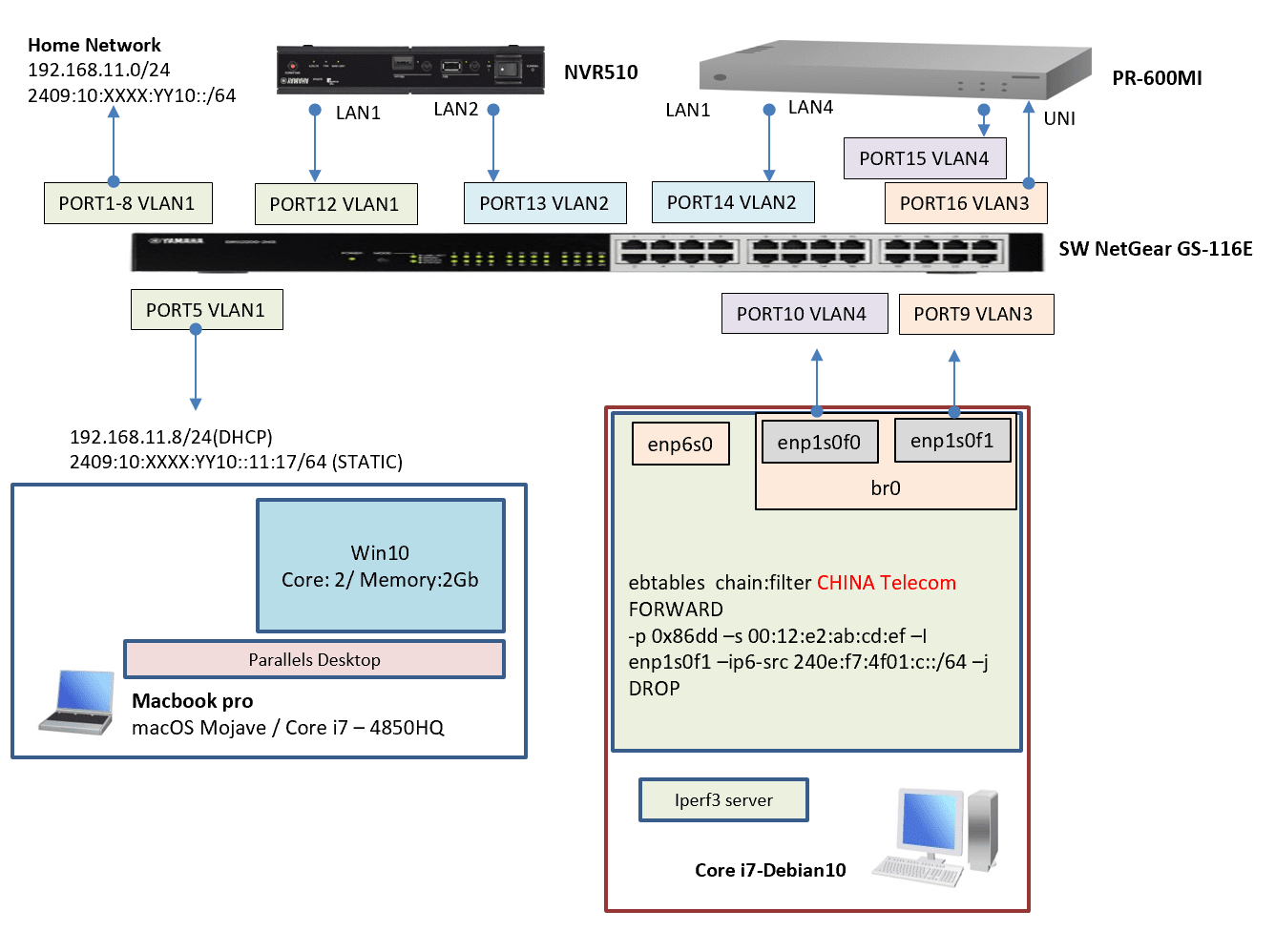

再取得が行われたが、Prefixの順序が変化してしまった。「NVR510[ac:44:f2:aa:bb:cc]」が「2409:10:XXXX:YY10::/60」、「OpenWrt(WZR-HP-G300NH[00:1d:73:dd:ee:ff]」が「2409:10:XXXX:YY20::/60」、「NVR500[00:a0:de:11:22:33]」が「2409:10:XXXX:YY40::/60」で運用しているためホームネットワーク内の通信ができなくなる。

OpenWrtとNVR500のWANコネクタを外し、PR-600MIを再起動し、NVR510に「2409:10:XXXX:YY10::/60」を取得させる

次にOpenWrtのWANコネクタを接続しWANインターフェースを再起動し「2409:10:XXXX:YY20::/60」を取得させる。

OpenWrtにsshでログインしGetPrefixスクリプトを実行して「2409:10:XXXX:YY30::/60」をダミー取得する。

この後、NVR500で「ipv6 lan2 dhcp service client」を実行して「2409:10:XXXX:YY40::/60」を取得させる。PR-600MIを再起動させるとこのような手順が発生してしまう。対応方法を検討中。

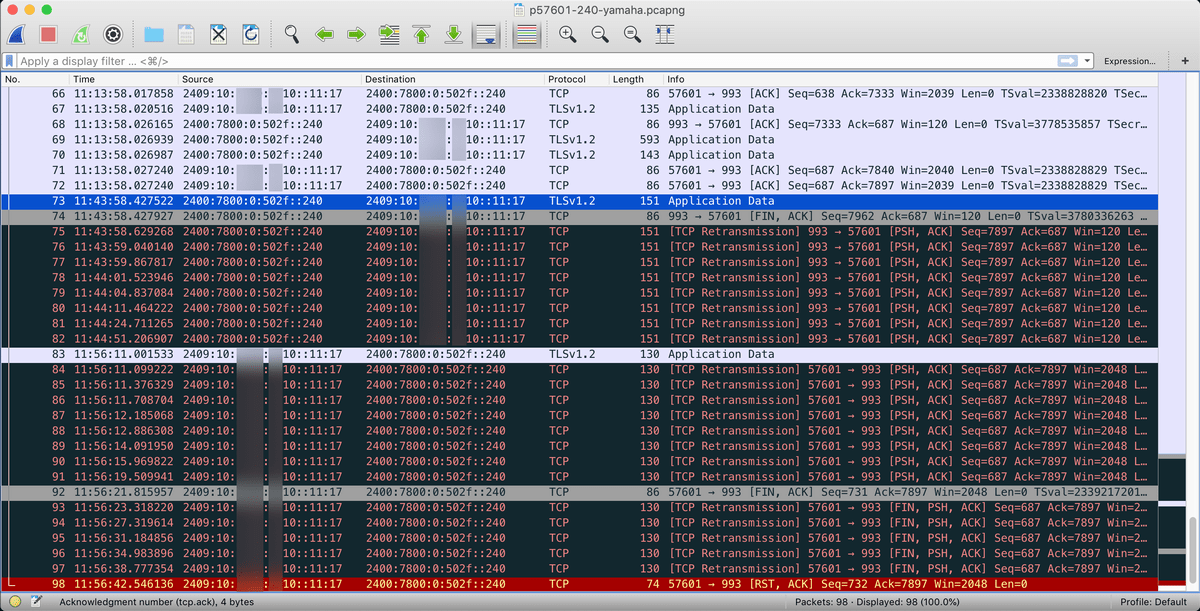

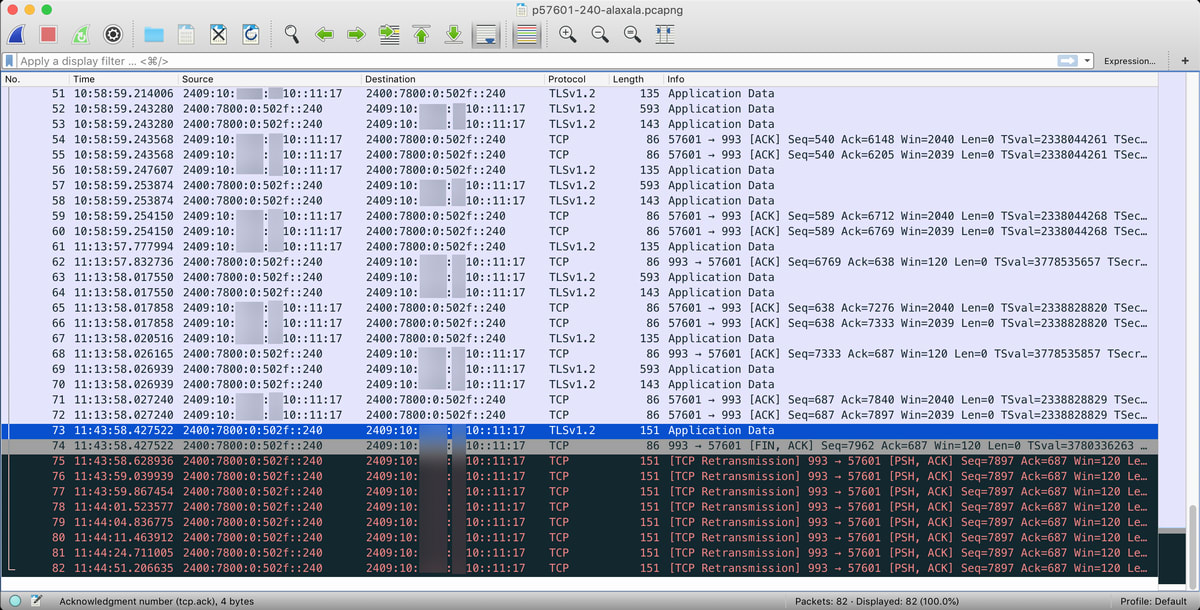

更新後の問題

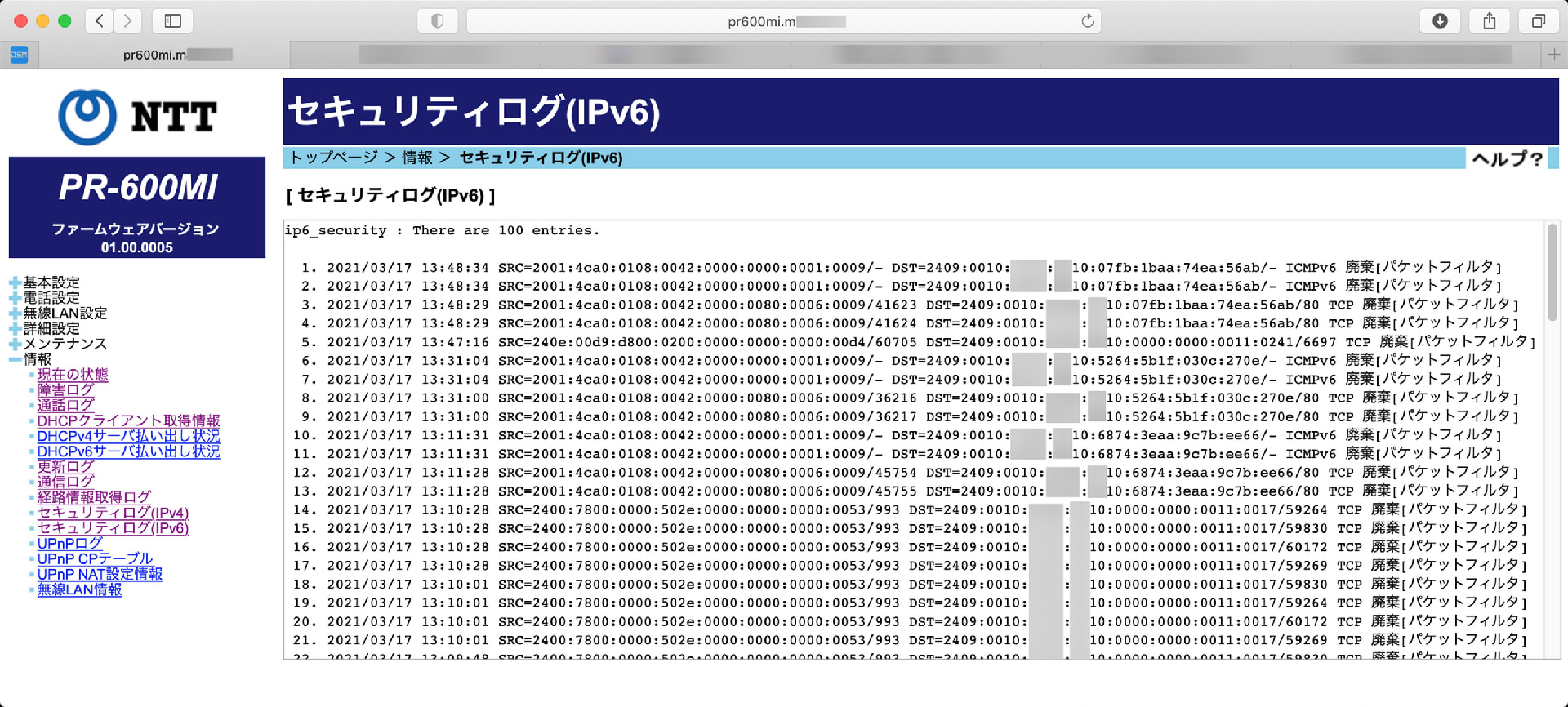

・「セキュリティログ(IPv6)」が突然「0 entries」になる

・ログ記録が止まる

・数時間後にIPv6通信ができなくなる(ルーティングされなくなる)

・その他の機能は、動作している(不具合を認識できない)

修復方法

PR-600MIの・再起動

NTTサポート

・バージョンを「01.00.0005」に戻したいのでダウンロード場所を問い合わせたが、ダウンロードサポート無しとの事(NTT)

・技術者派遣で状況確認が必要(NTT)

・コロナ下で対面対応を避けたいので様子見とした

DHCPv6の「Reconfigure」を受けたって事は、もしかして「IPv6 Prefix」が変化した?と思って(IPv6 IPoEに移行時にこれを受けた)確認

PR-600MIの画面を確認

表示されたままの画面から

更新ログを確認してみた

ファームウェアが「01.00.0005」から「01.00.0007」に更新されていた

「障害ログ」によれば、夜中に自動更新されたようだ

ひかり電話HGWが再起動されると「DHCPv6のリースした情報」もクリアされる

起動後、「Reconfigureメッセージ」でPrefix Delegationの再取得を指示する

再取得が行われたが、Prefixの順序が変化してしまった。「NVR510[ac:44:f2:aa:bb:cc]」が「2409:10:XXXX:YY10::/60」、「OpenWrt(WZR-HP-G300NH[00:1d:73:dd:ee:ff]」が「2409:10:XXXX:YY20::/60」、「NVR500[00:a0:de:11:22:33]」が「2409:10:XXXX:YY40::/60」で運用しているためホームネットワーク内の通信ができなくなる。

OpenWrtとNVR500のWANコネクタを外し、PR-600MIを再起動し、NVR510に「2409:10:XXXX:YY10::/60」を取得させる

次にOpenWrtのWANコネクタを接続しWANインターフェースを再起動し「2409:10:XXXX:YY20::/60」を取得させる。

OpenWrtにsshでログインしGetPrefixスクリプトを実行して「2409:10:XXXX:YY30::/60」をダミー取得する。

/root/GetPrefix

#!/bin/sh

CID="00030001c025e9445566"

IF="eth1"

PID="/var/run/odhcp6c-sh.pid"

SCRIPT="/root/odhcp6c-sh"

DHCPV6CL="/usr/sbin/odhcp6c -k -P0"

for CL in $CID; do

$DHCPV6CL -c$CL -s$SCRIPT -d -p$PID $IF

while [ ! -e "$PID" ]; do sleep 1; done

while [ -e "$PID" ]; do sleep 1; done

done

# -l 5xn

logread -l 20 -e "odhcp6c-sh:\sPrefix="

echo "Finish..."/root/odhcp6c-sh

#!/bin/sh

[ -z "$2" ] && echo "Error: should be run by odhcpc6c-sh" && exit 1

(

flock 9

case "$2" in

bound)

logger -t "odhcp6c-sh" -s " Prefix=$PREFIXES Clinet-ID=$O

[ -e "/var/run/odhcp6c-sh.pid" ] && kill -HUP `cat /var/

[ -e "/var/run/odhcp6c-sh.pid" ] && rm /var/run/odhcp6c-

;;

*)

logger -t "odhcp6c-sh" -s $2

;;

esac

) 9>/tmp/odhcp6c-sh.lock.$1

rm -f /tmp/odhcp6c-sh.lock.$1更新後の問題

・「セキュリティログ(IPv6)」が突然「0 entries」になる

・ログ記録が止まる

・数時間後にIPv6通信ができなくなる(ルーティングされなくなる)

・その他の機能は、動作している(不具合を認識できない)

修復方法

PR-600MIの・再起動

NTTサポート

・バージョンを「01.00.0005」に戻したいのでダウンロード場所を問い合わせたが、ダウンロードサポート無しとの事(NTT)

・技術者派遣で状況確認が必要(NTT)

・コロナ下で対面対応を避けたいので様子見とした