China Telecom領域からのIPv6(IPoE)ポートスキャンをPR-S300SEでは「China Telecom領域からのIPv6スキャンをフィルタする」で対処した。「ひかり電話 HGW PR-S300SEのSPI設定とIPv6パケットフィルタ設定(IPoE)」の不具合調査の過程で「ひかり電話 HGW PR-S300SEからPR-600MIに変更された」。PR-600MIの「詳細設定」「IPv6パケットフィルタ設定(IPoE)」では、「セキュリティログ保存可否」指定が出来なくなり、最大100行の「セキュリティログ(IPv6)」がポートスキャンで埋め尽くされてしまう。

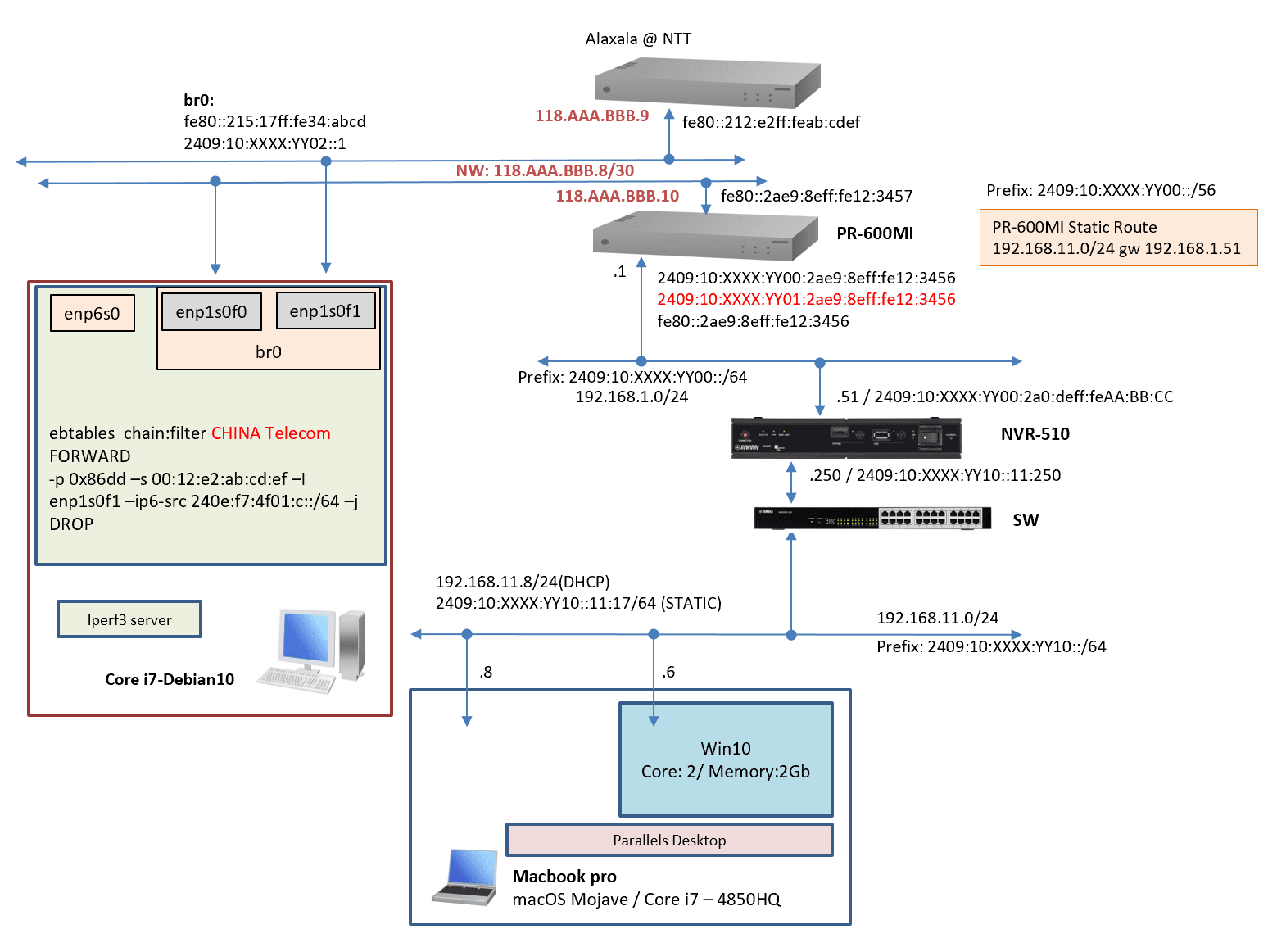

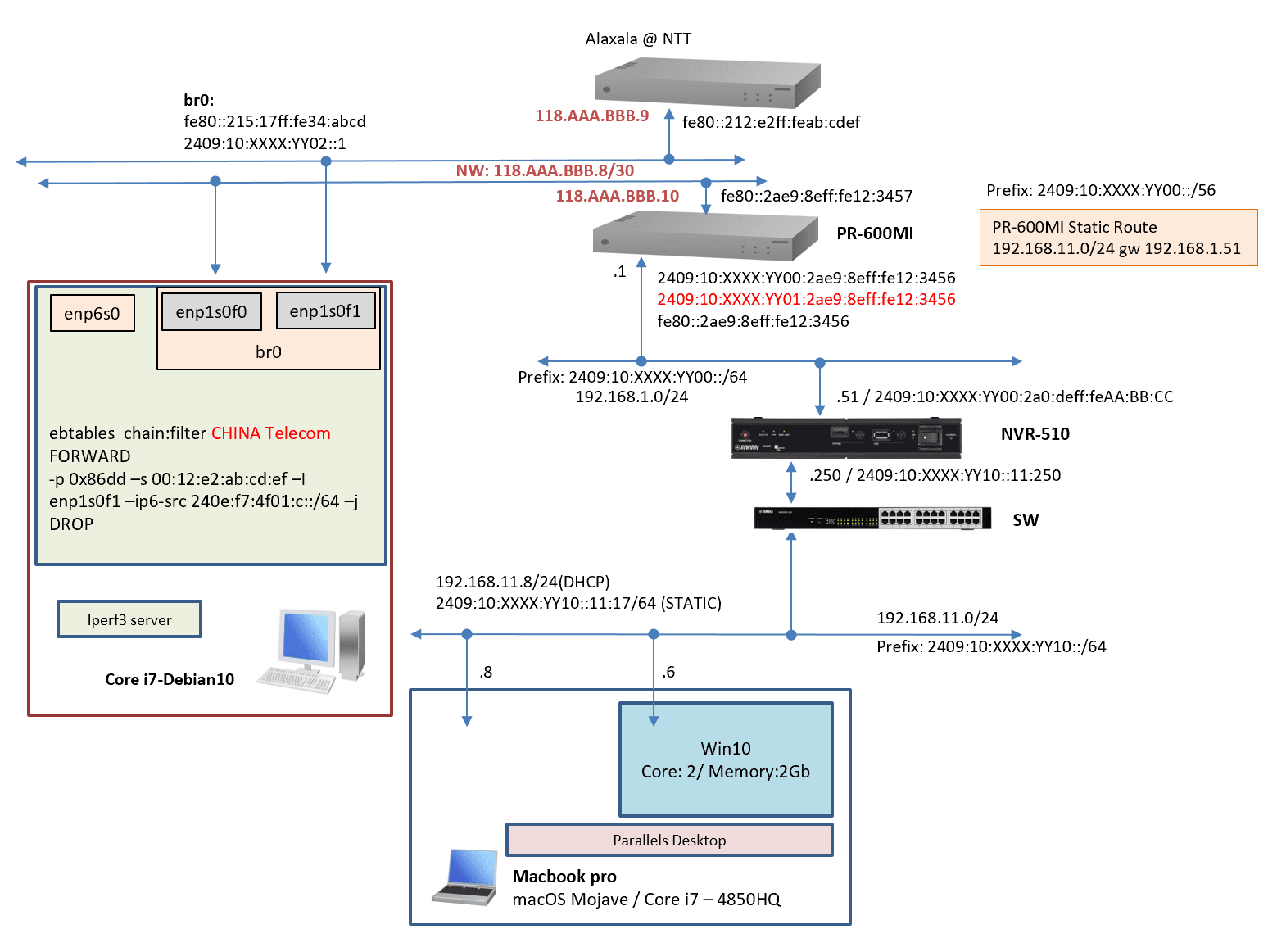

NTTのフレッツ・ネクストGWとPR-600MIの間にGWを挿入して不要なChina Telecom領域からのポートスキャンを叩き落とし、必要なログが残るよう構成した(「ひかり電話HGW PR-S300SEのIPv6スループットを確認する」と同等の構成)

(1)構成

PR-600MIのUNIとWAN間をDebian10でブリッジ接続し、ebtablesでChina Telecomからのポートスキャンを遮断する

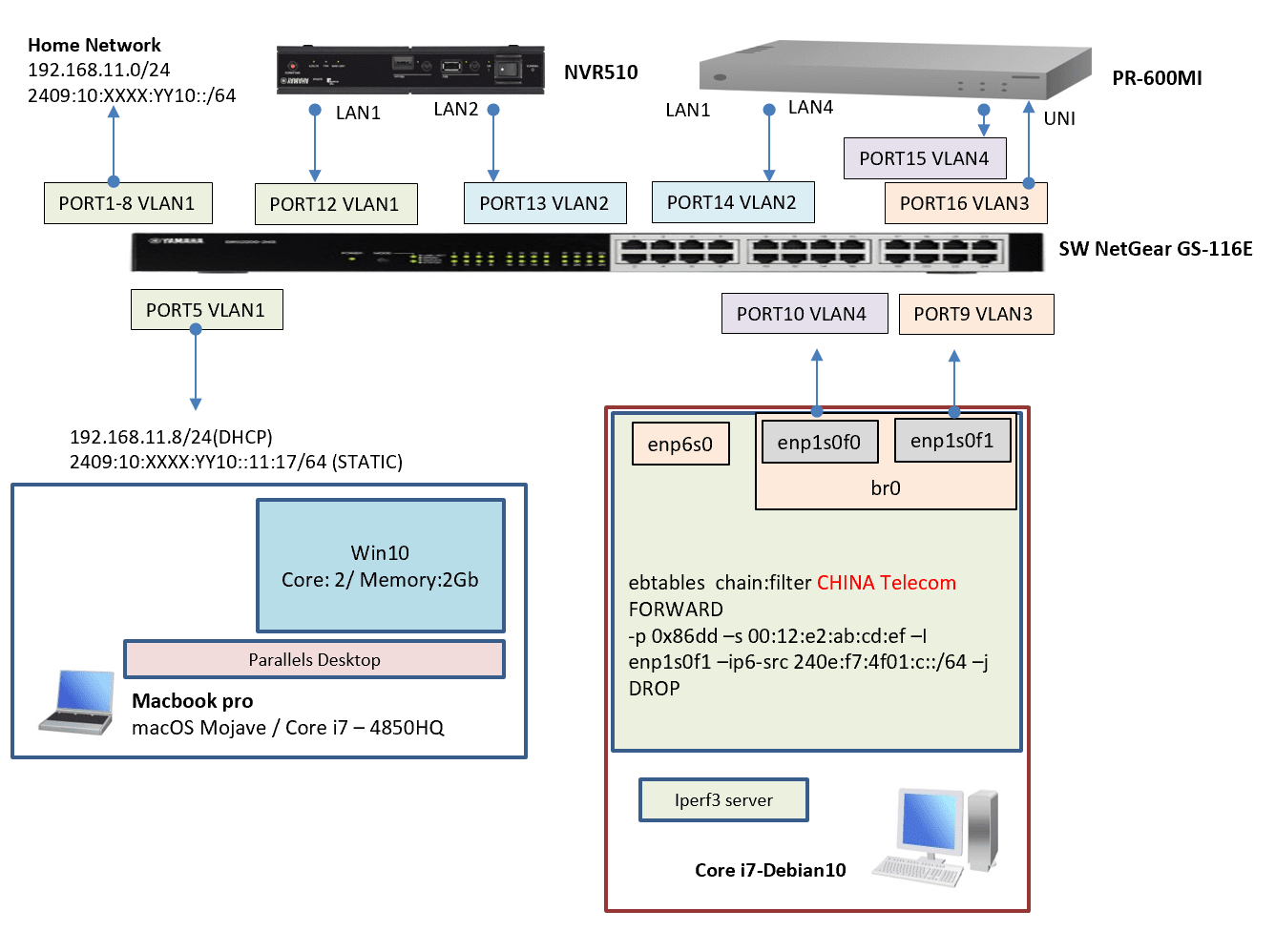

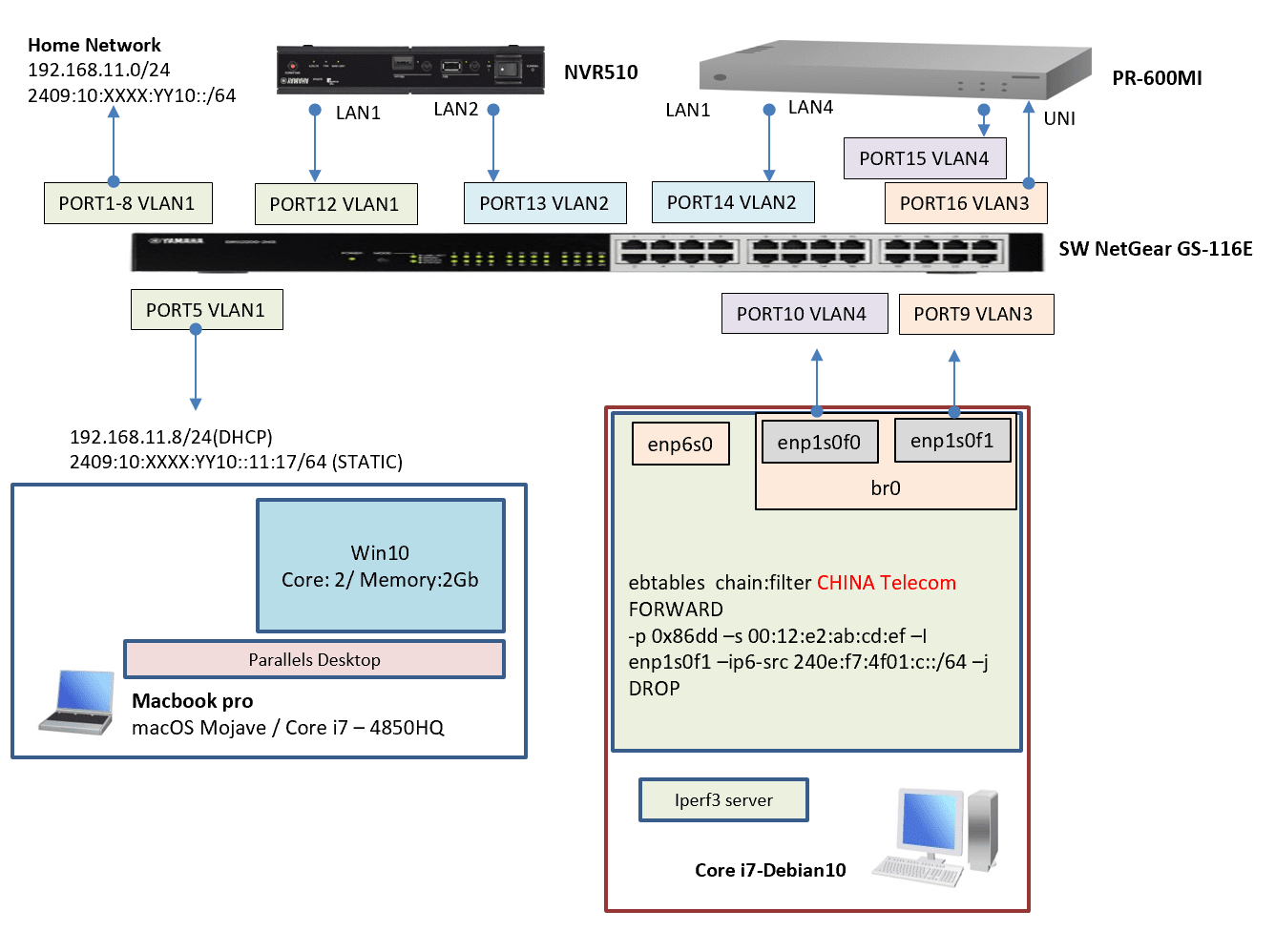

(2)接続

PR-600MIのUNI端子(ジャック)とenp1s0f1、WAN端子(プラグ)とenp1s0f0を接続する。

直接接続でも良いが、Netgear GS-116EにVLAN設定して下記のように接続した

(3)フィルタ設定

ブリッジポート間を通過する「China Telecom(240e:f7:4f01:c::/64))からのIPv6パケット」を「ebtables」で遮断する

遮断ログを記録する場合は、「--log-prefix "China Telecom " --log-ip6」を加える

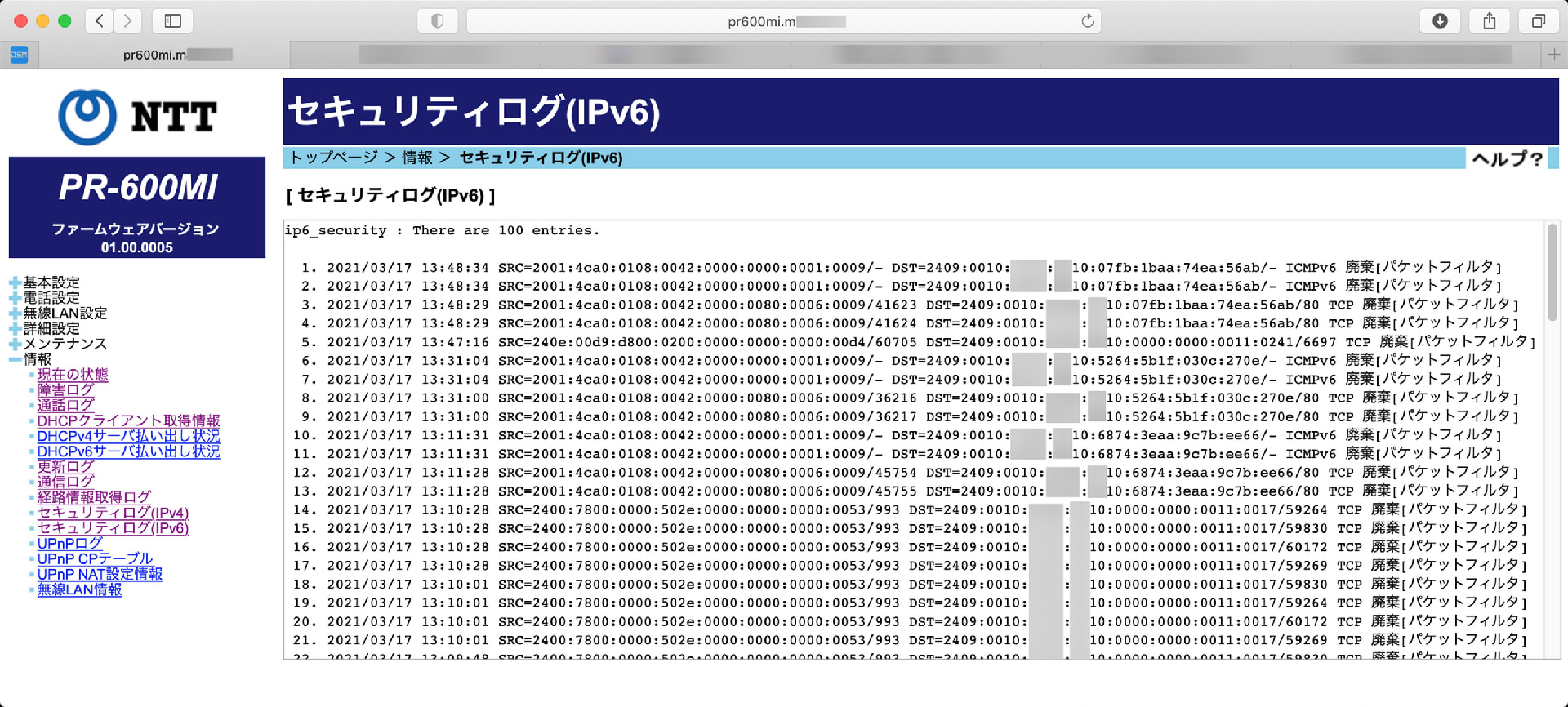

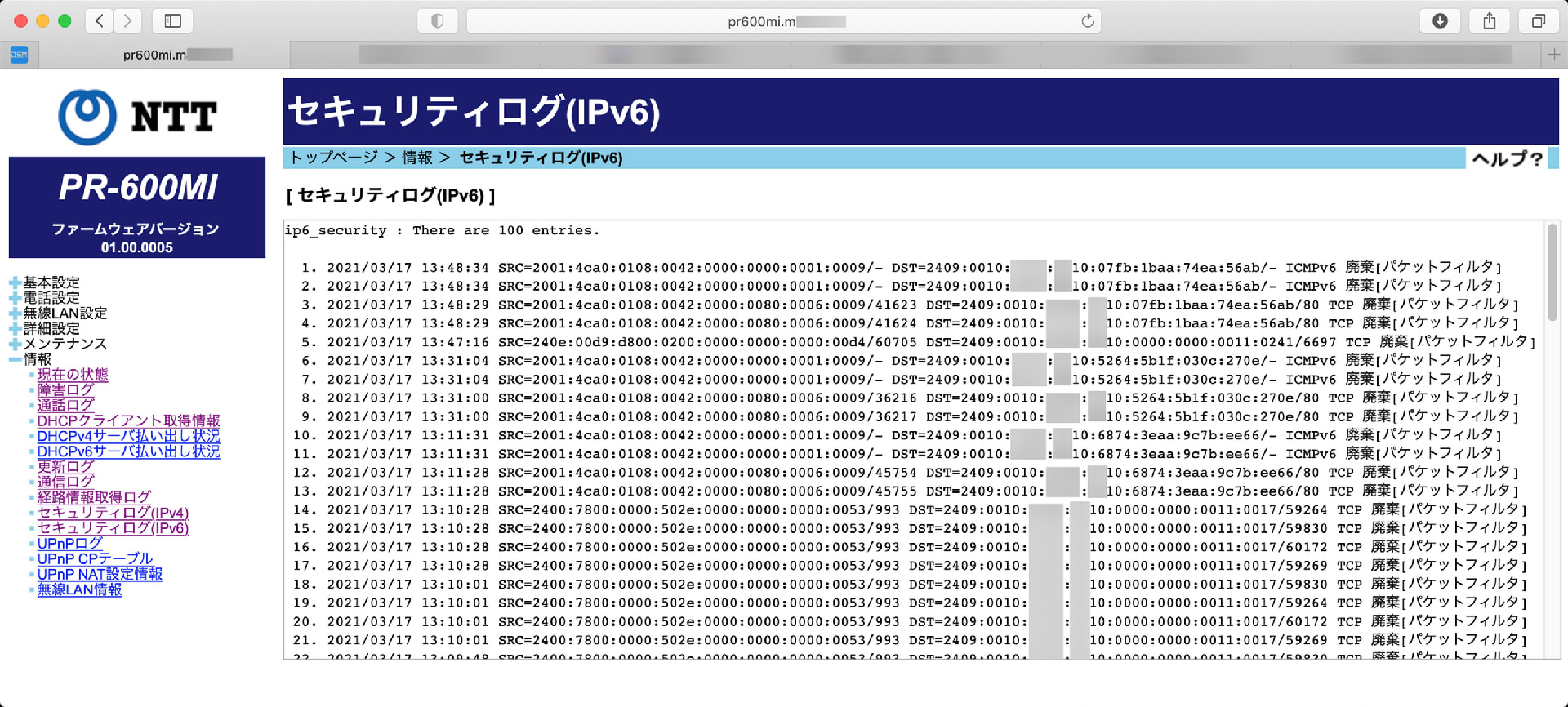

(4)PR-600MIセキュリティログ(IPv6)

China Telecom領域からの不要なポートスキャンログが排除されると必要なログだけが記録される

「240e:00d9:d800:0200」China Telecom領域

「2001:4ca0:0108:0042」Germany

からのポートスキャンと思われるパケットが記録されるが、頻繁で無いので未対処

「2400:7800:0000:502e:0000:0000:0000:0053/993」は、「ぷららのメールサーバ」なので遮断する必要の無いパケット。

遮断してはいけない。。。。。PR-S300SEと同じだ。。。。

NTTのフレッツ・ネクストGWとPR-600MIの間にGWを挿入して不要なChina Telecom領域からのポートスキャンを叩き落とし、必要なログが残るよう構成した(「ひかり電話HGW PR-S300SEのIPv6スループットを確認する」と同等の構成)

(1)構成

PR-600MIのUNIとWAN間をDebian10でブリッジ接続し、ebtablesでChina Telecomからのポートスキャンを遮断する

ブリッジ接続装置

XPS8300( Intel Core i7-2600 @3.4Ghz / Memory 8Gbytes)

debian10(4.19.118-2)

bridge-utils(1.6-2)

Intel Pro/1000PT EXPI9402PT(82571EB) enp1s0f0/enp1s0f1(2)接続

PR-600MIのUNI端子(ジャック)とenp1s0f1、WAN端子(プラグ)とenp1s0f0を接続する。

直接接続でも良いが、Netgear GS-116EにVLAN設定して下記のように接続した

(3)フィルタ設定

ブリッジポート間を通過する「China Telecom(240e:f7:4f01:c::/64))からのIPv6パケット」を「ebtables」で遮断する

FORWARD chain

eatables -A FORWARD -p 0x86dd -s 00:12:e2:ab:cd:ef -i enp1s0f1 --ip6-src 240e:f7:4f01:c::/64 -j DROP(4)PR-600MIセキュリティログ(IPv6)

China Telecom領域からの不要なポートスキャンログが排除されると必要なログだけが記録される

「240e:00d9:d800:0200」China Telecom領域

「2001:4ca0:0108:0042」Germany

からのポートスキャンと思われるパケットが記録されるが、頻繁で無いので未対処

「2400:7800:0000:502e:0000:0000:0000:0053/993」は、「ぷららのメールサーバ」なので遮断する必要の無いパケット。

遮断してはいけない。。。。。PR-S300SEと同じだ。。。。