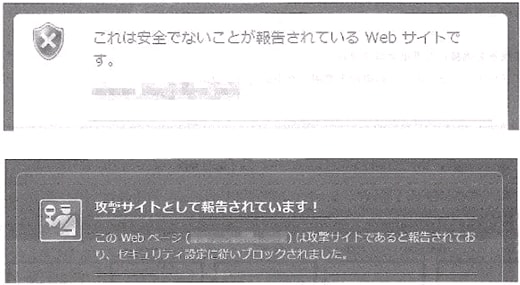

WebブラウザでWebサイトにアクセスする際に、下図のような画面が表示されることがある。このような警告表示の対象となるサイトを1つ選びなさい。

a.著作権法に違反する動画・音楽コンテンツを公開しているサイト

b.特定の人物や組織を誹謗中傷する記事を公開しているサイト

c.電子証明書の有効期限が切れているサイト

d.不正プログラムに感染させようとするサイト

「これはもうサービス問題だよね。」

「これはもうサービス問題だよね。」 「まあ、そうだけどしっかり覚えて点数をとってほしいんだ。」

「まあ、そうだけどしっかり覚えて点数をとってほしいんだ。」 「回答は『d』だと思うけど、『c』もちょっと気になるなぁ。」

「回答は『d』だと思うけど、『c』もちょっと気になるなぁ。」 「なるほど。」

「なるほど。」

「まず簡単に除外できるのが、『a』と『b』なのはOKかな?」

「これははパソコンで判定できる内容じゃないからね。」 「じゃあ、『c』はー?」

「じゃあ、『c』はー?」

「そもそも電子証明書に有効期限ってあるの?」 「もちろんあるよ。」

「もちろんあるよ。」

「取得する時に必要な期間に応じて有効期限を決めるんだ。」 「あ、そうなんだ。」

「あ、そうなんだ。」

「なんか定期券みたいだね。」 「発行する認証局や期限によって値段が違うので、無駄に長い期間の分を買うともったいないからね。」

「発行する認証局や期限によって値段が違うので、無駄に長い期間の分を買うともったいないからね。」 「そうか、キャンペーンサイトとか短期間だけのページもあるしね。」

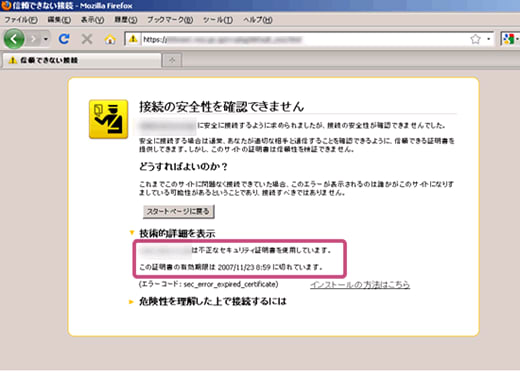

「そうか、キャンペーンサイトとか短期間だけのページもあるしね。」 「ちなみに期限切れの場合はこのように表示されるよ。」

「ちなみに期限切れの場合はこのように表示されるよ。」

「へえ~ブラウザもどんどん賢くなっているんだねぇ~。」

「へえ~ブラウザもどんどん賢くなっているんだねぇ~。」 「そうそう、どんどん良くなっているからね、なるべくバージョンの新しいものを使った方がいいんだよ。」

「そうそう、どんどん良くなっているからね、なるべくバージョンの新しいものを使った方がいいんだよ。」 「なるほどね~。」

「なるほどね~。」

「そんなわけで『c』の場合は違う表示だし、正解は『d』って事だね。」 「勝手にwebサイトを改造されてマルウェアを埋め込まれると、こういう表示になったりするんだ。」

「勝手にwebサイトを改造されてマルウェアを埋め込まれると、こういう表示になったりするんだ。」 「マルウェア?」

「マルウェア?」 「悪意のある悪いソフトの総称のことだよ。」

「悪意のある悪いソフトの総称のことだよ。」 「webサイトを改造されることってあるの?」

「webサイトを改造されることってあるの?」 「セキュリティがあまいと有り得るね。」

「セキュリティがあまいと有り得るね。」

「webサイトの更新に使うFTPのパスワードが類推されやすいものだったり、あるいはそれを盗むスパイウェアに感染したりしてるとね。」 「ひぇ~、怖いね~!」

「ひぇ~、怖いね~!」

「セキュリティって大事だね!」

【 第22回 第2部 第49問 解答&解説 】

[解答]d.

[解説]

Webブラウザには、フィッシング詐欺やマルウェアに対する対策の機能があります。

不正プログラムに感染させようとする可能性があると判断されているサイトを閲覧しようとすると、警告画面が表示されます。

「う~ん・・・この手の略語ってなかなか覚えられなくて苦手なんだよね~。」

「う~ん・・・この手の略語ってなかなか覚えられなくて苦手なんだよね~。」 「似たようなのも多いからね。丸暗記はなかなか辛いかもね。」

「似たようなのも多いからね。丸暗記はなかなか辛いかもね。」

「英語よめませーん。」

「英語よめませーん。」 「そうだよね~。こういう問題の答え方だけど以下キーワードとその意味を頭にいれておくように!」

「そうだよね~。こういう問題の答え方だけど以下キーワードとその意味を頭にいれておくように!」

「先生!OP25Bってナンデスカ!?」

「先生!OP25Bってナンデスカ!?」 「Outbound Port 25 Blocking の略で、外に出ていく25番ポート宛ての通信をブロックするんだ。」

「Outbound Port 25 Blocking の略で、外に出ていく25番ポート宛ての通信をブロックするんだ。」 「メール関係って事はPOPかSMTPだよね?」

「メール関係って事はPOPかSMTPだよね?」 「おおお!」

「おおお!」 「ドット先生~、ファイアウォールについて教えてくださ~い。」

「ドット先生~、ファイアウォールについて教えてくださ~い。」 「ファイアウォールは大きく分けて、パケットフィルタリング型とアプリケーションレベルゲートウェィ型があるんだ。」

「ファイアウォールは大きく分けて、パケットフィルタリング型とアプリケーションレベルゲートウェィ型があるんだ。」 「う~ん、そもそもファイアウォールって何をするものなの?」

「う~ん、そもそもファイアウォールって何をするものなの?」 「なるほど!」

「なるほど!」