Last Updated :November 22,2016

(4)消費者のオンラインに対する信頼を改善することで革新を推進

・消費者の権利章典立法措置

オンラインの相互作用は明確な原則ーすなわちデータの収集の前後関係、ユーザーの期待を誤用していないことなどにより統治されねばならない。これらは「2012年の政府消費者保護憲章」の主要テーマであった。今日、商務省はこれらの諸権利を保証するため権利章典を制定法化(完成)するため改正案につき広く意見を公募する旨発表した。

政府は今後45日以内に修正法案を発表する予定であり、また政府は議会に対しこの重要な問題につき積極的な検討を要請した。

(5)これら一連の行動は大統領は次のような消費者のプライバシーおよびなりすまし被害阻止を支援するため、すでに取った措置のもとで行うことを意味する。

①先進的なマーケットづくりに取り組む連邦の支払い決済システムをより安全なものとする

2014年10月17日、オバマ大統領は、「BuySecure Initiative」 (筆者注11)の先行的活動の一部として大統領令「Executive Order --Improving the Security of Consumer Financial Transactions」に署名、公布した。

同令の内容は、連邦機関が使用する既存のおよび新たに発行するクレジットカードや”Direct Express”といったデビットカードにつき「CHIPand PIN」技術 (筆者注12)を導入すること、また連邦機関に設置するカード・ターミナルにつき「chip and PIN」対応端末に更新することで連邦の支払いシステムの安全性強化を図ることにある。これらの措置は”Home Depot” ”Target” ”Walgreens”や”Walmart”等が全国的な店舗にCHIP&PINの相互利用可能な端末設置を展開と並行して行われる。

②なりすまし被害を回避するための新たな措置

また、大統領は連邦取引委員会による「Identity Theft.gov」いう1つのサイトのアクセスで一連の手続きが可能となる専用サイトの構築により、被害者支援、顧客が直接影響を受ける企業に対し、個人情報の窃盗被害情報やその他の情報を定期的な形で報告できる能力を連邦機関に保証できるよう「情報の共有化範囲」を広げることとした。

Ⅳ.2015年1月13日 オバマ大統領のサイバーセキュリティ法案の骨子、国民参加のサミット会議、historically black colleges(歴史的に、アフリカ系アメリカ人への教育を第一としている大学)のサイバー教育への補助金交付の公表

サイバーセキュリティ法案の提示が中心となる公表内容である。なお、ホワイトハウスのリリース文は決して丁寧な文章ではない。特にⅥ.で詳しく述べる2月13日に公布した「官民部門のサイバー情報の共有化推進にかかる大統領令(13691号)(Promoting Private Sector Cybersecurity Information Sharing)」の事前告知といえる内容である(この大統領令は2月13日カリフォルニア州スタンフォード大学で開催する主要テーマ「サイバーセキュリティと消費者保護」である「ホワイトハウス・サミット(ホワイトハウスや関連する連邦機関の上級リーダー官吏、金融サービス界、技術・通信業界、コンピュータセキュリティ業界、小売業界、法執行機関、消費者保護団体、技術専門家および学生等等主要な利害関係者が一同に集まる)」にあわせて公布するものである)。

2014年12月18日に成立したサイバーセキュリティ関連5法案との関連性、サイバーセキュリティにおける包括法案といえるか、官民の個人情報の共有等については関係団体や専門家等からの多くの異論があり、さらなる解析が必要であることはいうまでもない。ここでは、あくまで大統領のリリース文に基づき説明する。

1.サイバーセキュリテリィ法案の提起

(1)サイバーセキュリティに関する政府・民間の情報共有化を可能

オバマ政権が、今回内容をアップデートした法案提出は政府と民間事業者の間の自発的ではあるが、サイバーセキュリティをより良いかたちで共有化を推し進めるものであり、また民間部門内での協働や情報の共有化を向上させるものである。特に、本法案は民間部門におけるDHSのNCCICとの間でサイバーの脅威につき適宜の共有を強調し、さらにその情報につき連邦関係機関と実務的な方法で出来うる限りリアルタイムで共有し、これらの企業体とともに企業のために目標を定めた賠償保護責任(liability protection)を提供することであらたに情報共有分析機関(ISAOs; Information Sharing and Analysis Organizations)を設置、運用することとした。 (筆者注13)

同立法はまた民間部門主導型のISAOsの組織化を促す。オバマ政権の立法案は賠償保護責任の適格性を得るために共有すべき不要な個人情報の削除や個人情報の保護のための手段を講じることなどにより特定のプライバシー制限を課すなどの法遵守を民間企業に求めるものである。

さらに、同法案はDHSおよび司法長官に対し、大統領府・プライバシー・市民の自由権監視委員会(Privacy and Civil Liberties Oversight Board) (筆者注14)等に諮問のうえ連邦政府のための個人情報の受け取り、保持、使用および開示に関するガイドラインの策定を求める。最後に、オバマ政権は本法案の提出に当たり、政府と民間企業間において補完関係と既存の効果的関係に置くことを意図する。これらの法執行機関とその他の連邦機関との既存の関係はサイバーセキュリティの任務上重要なものである。

(2)サイバー犯罪と戦うため法執行機関の権限にかかる法律の近代化

法執行は、サイバー犯罪の捜査、阻止や起訴において適切な手段である。オバマ政権の提案法は、①ボット・ネット(botnets)の販売行為を起訴を認める、②米国内で盗んだクレジットカードや銀行口座番号等銀行を海外に販売することを犯罪とする、③個人なりすましのためのストーカー行為や犯罪を犯すためのスパイウェアを販売する行為の阻止させる権限を連邦法執行機関に拡大する、④裁判所にDOS攻撃やその他の犯罪行為の配布にかかるボット・ネットを停止させる権限を付与するといった内容を含む。

さらに、1970年「組織の不正収益・贈収賄取締法(Racketeer Influenced and Corrupt Organizations Act:RICO法)」 (筆者注15)につき2011年5月12日に政府が提案したサイバーセキュリティ関連法案 (筆者注16)の主要要素の1つである組織犯罪の取締り強化であるが、サイバー犯罪にも適用され、刑罰内容の明確化とその他の類似する非サイバー犯罪との同一線上におくことを再確認されている。

最後に、提案内容では重要でない犯罪は制定法の適用外とすることでコンピュータ詐欺や濫用罪の定義を近代化し、一方で自身の使用目的でアクセスできる権能を濫用するインサイダーに対しても起訴すべきことを明確にする。

(3)全米規模での情報漏洩事故報告法の内容の改正

今回の政府提案は、既存の46州(ワシントンD.C.およびその他の準州を加える)パッチワーク法である報告義務法を単純化・標準化することで民間事業者や消費者の立場を支援するとともに、セキュリティ侵害事故時に従業員や消費者に通知すべき点を明確化する通知要求の単一化、時宜性を改めて設定する。

2.サイバーセキュリティと消費者保護に関するホワイトハウス・サミット

前記Ⅳ項の冒頭で詳しく述べた。

3.サイバーセキュリティ教育のため”Historically Black Colledges and Unversities”における優秀性、革新と持続可能性面からの資金援助

オバマ大統領は2010年2月26日に標記大統領令(Promoting Execellance, Innovation,and Sustinability at Historically Black Colledges and Universities:HBCUs)を公布した。

これらの単科大学や総合大学は150年以上の間、民間企業、政府、アカデミックや軍隊などで多くの米国全体におけるリーダーを輩出し、また米国民の男女を問わず希望や教育機会の均等を提供してきた。バイデン副大統領はこれまでのHBCUsの貢献を踏まえ、今後のサイバーセキュリティ教育コンソーシアムを支援すべく、13つのHBCUsおよび2つの研究機構に対し、今後5年間で2,500万ドル(約29億7,500万円)の補助金を提供することを発表した。

Ⅴ.2015年1月15日 オバマ大統領が行った米国連邦内での統一的な個人情報漏洩通知義務化法案とこれまでの関連上程法案との比較

これまで本ブログで言及してきた内容を集大成した法案であり、また2014年議会上院で上程された議員立法等(筆者注17)を踏まえたホワイトハウス法案「The Personal Data Notification & Protection Act」といえるものであるが、他方で基本的な点と個人情報の範囲は他の法案より広いということ等相違する点もあげられる。また、通知義務の例外として、危害の差し迫った漏洩の場合や中小企業は大量の個人情報を扱わないため義務の例外とする規定内容等を含む。

ここでは、Covington & Burling LLPの解説ブログ内容等も引用して、法案の特徴的内容を概観する。

なお、本年2月初旬に米国のBlue Cross & Blue Shield ( BC&BS ) という米国大手の医療保険グループの傘下保険会社「Anthem,Inc」の情報システムがハッキング被害にあった事件が報じられた。同社は被害者数を公表していないが、ウェブサイトで見ても顧客数等から見て全米第2位であることから、6,900万人以上が被害にあっているという指摘もある。(このハッキング事件に関し、サイバー犯罪専門サイト「Krebs on Security」が2月4日付ブログで詳しく解説している。)

また、1月29日同保険団体グループのPremera Blue CrossのCEOであるジェフ・ロウ(Jeff Roe)自身が同社およびPremera Blue Cross Shield Cross of Alaska 、子会社ブランドのVivacity や Connexion Insurance solutions,Inc がハッカー被害に遭い、このための顧客保護対策として「Experianによる信用状調査書の毎日の無料モニタリング(free credit monitoring)」および「ExrendCARETMによる個人識別保護サービス(identity protection services)」の提供を始めた旨リリースしている。同社の説明では、漏洩個人情報は、「顧客の姓名」「生年月日」「Eメールアドレス」「住所」「電話番号」「社会保障番号」「顧客ID番号」「銀行アカウント情報」「請求情報」「医療情報」が含まれているとある(このリリース内容の詳細をはじめ、サイバー犯罪としての解析は別途行う予定)

さらに3月17日のKrebs on Securityブログ もPremera Blue Cross顧客情報のハッカー事件につき、専門的解析を行っている。

1.通知義務の対象となる個人情報(Covered information)

「機微個人識別情報(sensitive personally identifiable information)」とは、次の電子的、デジタル形式のすべての情報またはその編集された情報をいう。

①次の3つのデータ要素のうち2つの組み合わせによる個人の姓名または先頭の頭文字と名

(ⅰ)自宅の住所または電話番号

(ⅱ)母親の結婚前の旧姓(mother’s maiden name)

(ⅲ)生年月日(full birth date)

(2)省略されていない社会保障番号(non-truncated social security number)、運転免許証番号、パスポート番号または外国人登録証番号(alien registration number)または政府発行の固有の識別番号(government-issued unique identification number)

(3)指紋、声紋(voice print)、網膜(retina)または虹彩イメージ(iris image)または他の固有の身体的な特徴等の生体認証情報

(4)金融取引口座番号、クレジット・デビットカード番号、電子識別番号(electronic identification number) (筆者注18)、ユーザ名、またはルーテイン使用するコード

(5)オンライン・アカウントへのアクセス時に要するパスワードやセキュリティに関する質問・答えと組み合わされたユーザー名やEメールアドレス

(6)次の3つのデータのあらゆる組み合わせ

(ⅰ)個人の姓名または先頭の頭文字と名

(ⅱ)金融取引口座番号、クレジット・デビットカード番号、電子識別番号、ユーザ名、またはルーテイン使用するコード

(ⅲ)それらのコードまたはパスワードで作り出すセキュリティ・コード、アクセスコード、パスワード、ソースコード

さらにホワイトハウス法案は、連邦取引委員会(FTC)に情報の特別な組み合わせが機微情報である、または情報そのものの一部が機微情報であると決定したときはこれらの機微情報の定義の改正権を認める。

2.差し迫った危険リスクの定義(Risk of Harm)

ホワイトハウス法案は、リスクアセスメントの結果、機微個人識別情報が安全性の侵害により当該個人に危害を及ぼすまたは及ぼす可能性があると合理的に見たりすくが存しないと結論づけた場合は事業者に通知義務を免除する。

また、当該データにつき使用不可、読めないまたは判読不可場合は、合理的に見て危険が存しないという推定が働く。もし、事業者がこの決定を行った場合は決定後30日以内にFTCに対し、決定結果を書面にて通知しなくてはならない。

3.企業規模等による通知義務の適用除外(Exceptions from coverage)

同法案では、12ヵ月間に10,000人以上の機微個人情報を使用、アクセス、移送、保管、廃棄(dispose)する州際ビジネスを行っている事業者のみ通知義務を課す。この規定は他の議員法案に比してユニークなもので、一定の範囲で中小企業に対する通知義務を免除することになろう。

4.個人への漏洩通知の様式(Form of individual notice)

ホワイトハウス法案は、個人への通知とメデイアへの通知の双方について義務付ける。

個人向けの通知は、郵送や電話でもよく、またEメールによる通知は、もし当該個人がメールによる通知の同意しかつその通知が「The Electronic Signatures in Global and National Commerce Act (E-Sign Act)」 (筆者注19)に合致していることである。

メデイアへの通知は1州の対象個人数が5000人以上の機微情報の漏洩事故である場合に義務付けられる。メデイアへの通知内容は「州または裁判管轄における主要メデイアに対し合理的に計算された範囲」でということであり、代替的通知のみで可とする既存の州法による通知義務からの離脱を意味する。

5.個人への通知期限(Deadline for individual notice)

ホワイトハウス法案は、事業者はセキュリティの漏洩の事実の発見後30日以内に個人宛に通知を行わねばならないと定める。ただし、事業者はもしその期限の延期が漏洩の範囲の特定のため合理的と考えられる場合、更なる情報の開示の回避、リスクアセスメントの行動を取るため、データの完全性のほじまたは連邦政府への通知のためを理由とする場合はFTCに追加を求めることが可となる。

6.連邦政府への通知(Notice for Government)

ホワイトハウス法案は、事業者に対し以下の場合、連邦の法執行機関および国家安全保障当局への通知義務を定める。

(1)5,000人以上の個人の機微情報がアクセスされたまたは不法に入手されたとき

(2)当該漏洩が全米ベースで50万人以上の機微個人情報を含む情報システムの規模であるとき

(3)その漏洩が連邦政府が所有するデータベースを含むとき

(4)その漏洩が主に連邦機関の従業員および国家安全保障や法執行の契約先の従業員の個人機微情報に関係するとき

7.個人信用情報機関への通知義務(Notice to credit reporting agencies)

もしその漏洩が5,000人以上の個人に関係する場合、事業者はFTCからの期間延長通知を受け取らない限り、30日以内にタイミングと配布の時間を考慮のうえ各信用情報機関に通知しなくてはならない。

8.法の執行時期(Enforcement)

本法案のもとで、FTCは連邦司法長官と協議の上同法の遵守に関する調査のイニシアティブを取りうる。また州の司法長官は住民に代わり、民事訴訟を起こしたり、漏洩行為が故意的や意図的である場合、1違反行為あたり最高100万ドルをもって「差止め救済(injunctive relief)」や1個人あたり1日最高1,000ドルの「民事罰」を求めることができる。

本法用のもとでの民事訴訟を起こす前に、州司法長官はFTCと連邦司法長官に通知することを求められる。

9.連邦法の州法の専占(Pre-emption)規定

従来の連邦法案の大多数と同様、この法案も連邦法の専占権(専占とは、一般的には連邦法に矛盾する州法を無効にすること)を定める。しかし、同法案は州が被害者保護目的で行う通知を求める点については認める。

10.州における個人情報漏洩事故通知義務法の立法状況

米国の全米州議会議員連盟(NCSL)がまとめた各州の義務化法(Security Breach Notification Laws)の制定状況を見ておく。全州の法引用サイトへのリンクが可。

47州、ワシントンD.C.、グアム、プエルトリコ、ヴァージンアイランドのすべてが民間事業および州政府機関に対する個人識別情報を含む個人情報の漏洩時の通知義務法をすでに制定している。

ここでニューヨーク州の通知義務法に関する関係サイトの内容につき簡単に触れておく。

(1)民間企業情報局の個人情報漏洩通知専門サイト(従来の担当部署はサイバーセキュリティ局であったが、2013.2014年ニューヨーク州執行予算に通過により機能、権限および義務が移管)

根拠法:一般ビジネス法(General Business Law)第899-aa条:ニューヨーク州でビジネスを行う企業または個人は州司法長官府が定める個人情報を含むコンピュータ化されたデータのすべての漏洩につき開示義務を定める。

ニューヨーク州技術法(State Technology Law)第208条:同様の内容につき、州司法長官、州消費者保護局および情報技術サービス局・企業情報セキュリティ部に通知義務を負う旨定める。

Ⅵ.2015年2月13日 大統領令「官民間部門のサイバーセキュリティ情報の共有化強化(Executive Order :Promoting Private Sector Cybersecurity Information Sharing)」

2月13日のホワイトハウス・サミットの概要はⅣ.で述べた。また、同日大統領が署名した大統領令の詳しい内容については、これまで本ブログで述べて来た内容で網羅されていると思えるのでFact Sheet の項目のみ挙げるにとどめる。

なお、米国のサイバーセキュリティ戦略の推移を見て分かるように常にオバマ政権は新たな取り組み課題と法制化のあり方を模索していると感じる。今後も引き続き、比較法的な観点から立法論も含め論じて行きたい。

(1)民間部門のサイバーセキュリティ情報の協働を踏まえた共有化

①情報の共有および分析機関たるISAOs機能強化

②より安全、迅速、平易等を踏まえた情報の共有化のための自発的標準の開発

(2)官民の情報共有化の一層の改良

①情報共有の中心となる機関ISAOsや連邦機関間の合意締結に向けDHSの監督権限の明確化

②民間事業会社等の機密性のアルサイバーセキュリティへの脅威にかかる情報へのアクセスの効率化

(3)ISAOsを中核とした強力なプライバシーと市民的自由の保護の実現

Ⅶ.スタンフォード大学の”Cyber initiative”の概要

前書きで述べたとおり、最後に米国の主要大学の中で筆者において従来から友人が多いスタンフォード大学のプロジェクト「サイバー・イニチアティブ」の具体的な取組み例を簡単に紹介する。なお、同プロジェクトのメンバーの顔ぶれを見たとおり、学際的、分野横断的であることはいうまでもない。(顔ぶれは2015年3月現在)

(1)構成メンバー

○上級副部長:Allison Berke

○常設委員会

・Stephen R.Barley(教授:経営科学・エンジニアリング)

・Dan Boneh(コンピュータ科学・電子エンジニアリング)

・John Mitchell(コンピュータ科学・エンジニアリング)

・Amy Zegart(フーバー研究所上級研究員、国際安全保障協力センター(CISAC)副部長)

○学外のPartners大学

・Massachusetts Institute Technology(MIT)

・University of California, Berkley

(2)スタンフォード・イニシアティブの設立目的は、サイバー技術問題からもたされる機会と挑戦を目指して研究分野横断的な研究機関および7つの関連する学部等のハブをめざすことにある。最終的には、本イニチアティブは政策の枠組み造りと既存および未来に向けた解決策を持続することにある。

(3)

(4)本イニシアティブ3つの作業分野に区分する。(1)国際安全保障、(2)商業おおよび個人の安全保障(3)社会的影響(societal effects)である。

2014年11月に立ち上げ、強固な資金面の基礎などを築くとともに、スタンフォード大学の既存のサーバー問題の研究、研究賞や教育・カリキュラムの開発に向けたグローバルなサイバー技術の専門家集団のための研究会やフォーラムを行う。

*******************************************************************************:

(筆者注11)2014年10月17日の大統領令および関係決済企業の対応等については、ホワイトハウスのブログがより詳しく解説している。

一般メデイアの解説例としては、次のものがある。

「 On Friday, President Obama signed an executive order to speed the adoption of EMV-standard cards in the US. The transition to EMV—an acronym eponymous of Europay, MasterCard, and Visa, the companies that developed the standard—has been slow to gain traction in the US. The EMV standard will require credit card companies to stop relying on the magnetic stripe cards that are common today and move toward cards with embedded chips that will offer more secure credit card transactions.」

(筆者注12) 「Chip-and- Pin」について筆者は2006.2.5 星野英二ブログ「英国内務省の同国関係分野別の「なりすまし詐欺」にかかる被害総額の推定情報は正確か」において,英国におけるchip & pin導入の効果を紹介した。すなわち「カード業界の2004年中のなりすまし詐欺被害額は3,690万ポンドで、「カードのICカード化(いわゆるchip and pin)」などにより2005年前半の被害額は約16%減少している」と述べている。

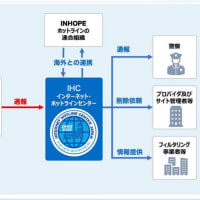

(筆者注13) 「情報共有分析機関(ISAOs; Information Sharing and Analysis Organizations)」は、2015年2月13日の大統領令で決定・各分野や地域毎に、「ISAOs(情報共有分析機関)」という団体を組織して、政府と民間の情報共有の接点の役目を担わせる。

ISAOsは民間主導で、NPO、企業メンバー、又は民間の1企業など様々な形態が考えられる。

(注:類似の既存組織として、「情報共有分析センター」(ISACs; Information sharing and analysis center)。これは重要インフラ分野に対する物理・サイバー攻撃に対する脅威・脆弱性に関する情報共有を行うセンターであり、金融、エネルギー等セクター毎におかれ、一部はDHS(国土安全保障省)が運営。ISAOsとISACsは、相互補完的なものになると思われる)・ISAOsはDHS(国土安全保障省)傘下の国家サイバーセキュリティ通信統合センター(NCCIC;National Cybersecurity and Communications Integration Center)と連携しながら活動を行う。

(独立行政法人情報処理推進機構「サイバーセキュリティリスクと企業経営に関する研究会 第3回研究会(2015年3月17日)資料2「米国等のサイバーセキュリティに関する動向」から一部抜粋)

なお、DHSのサイトでは、「大統領令13691号」に関する解説サイトやISAOsについてのFAQを設けている。特に、後者においては2013年2月13日大統領令第13636号を補完する大統領政策指令第21号(Presidential Policy Directive 21)を引用しつつ、ISACsとISAOsの比較を説明している。すなわち、ISAOsはISACsと異なり、直接重要インフラに結びついていないが、その代わり、例えば中小企業の部門横断的な、法務、経理、コンサル業務を担う会社が自主的に情報を共有するといったフレキシブルな取り組みを認める等につき解説する。

(筆者注14) 「2004年情報活動改革テロリズム予防法(Intelligence Reform and Terrorism Prevention Act of 2004, Pub. L. No. 108-458)」3/27(41)第1061条(プライバシーと市民的自由)は次のとおり定める。

・ 大統領府内に、プライバシー・市民的自由監視会議(Privacy and Civil Liberties Oversight Board)を設置する。

・ プライバシー・市民的自由監視会議は、テロ対策の一環として実施される各政府機関の政策を分析・評価する。また同会議は、各政府機関の政策の立案・実施においてプライバシーと市民的自由が適切に考慮に入れられることを保障するため、大統領及び各省庁の長に助言を提供する。

・ プライバシー・市民的自由監視会議は、連邦議会上院の助言と同意に基づき大統領が任命する 5 名で構成される。

(筆者注15)1970年「組織の不正収益・贈収賄取締法」(Racketeer Influenced and Corrupt Organization Act、通称RICO法、Title 18 USC Sec 1961-1968)のわが国の解説例を見ておく。

*上記と同様、組織犯罪管理法の一環として制定された法律で、通称RICO法と呼ばれている。組織犯罪の収益源となる違法賭博行為や違法ブック・メーキング等の犯罪を根絶するための目的で制定されたもので、違反の場合には、刑法上(禁固年から終身刑)、民事上の罰則が課される。組織犯罪が州際間の財務取引に巧妙に入り込んできたことに対する対応で、組織犯罪と戦うための攻撃的なツールを提供した。この法は、合法的な組織に不正な資金が入ることを防ぐ三つの防御を定義する。即ち、1)不正な活動から得た資金や非合法な負債から得た資金を投資することの禁止、2)不正資金を取得する行動を担う企業を所有し、保持することの禁止、3)かかる手段を用いて取引をすることの禁止である。(大阪商業大学 IR*ゲーミング学会「新たなカジノ法制:IR推進法案の上程~何が起こるか」)

*犯罪組織が正当な経済活動に影響を与えることを防止するために制定された。法律に規定された一定の連邦犯罪・州犯罪(=前提犯罪)を団体の活動として行うこと等を禁止し、違反に対して刑罰(20年以下の自由刑、罰金、没収)と民事的救済手段(団体からの被告人の排除、将来の違反行為の禁止、私人による3倍額賠償(+弁護士費用)訴訟など)を規定している。

適用範囲が組織犯罪に限定されておらず、前提犯罪に「詐欺」(mail and wire fraud:18U.S.C. §1341,1343)が含まれていること、私人が訴えを提起できる(有罪判決は民事的救済の要件ではない)ことから、組織犯罪と関係のない経済取引にも適用されてきた。(消費者庁「集団的消費者被害救済制度研究会」2010年1月29日( 東京大学教授 佐伯仁志)

(筆者注16) 2011年5月12日のホワイトハウスの基幹施設に対するサイバー面の脅威に対する安全強化立法上の施策(法改正)のポイントについて、Fact Sheet の内容を概観する。

(1)米国民の保護

①全国ベースでの個人情報漏洩事故の報告義務システム

②RICO法等との整合性をとったコンピュータ犯罪者への取締り強化

(2)国家規模での米国の基幹インフラの保護

①産業界、州、地方政府への連邦政府の自発的支援

②産業界、州、地方政府間の自発的情報の共有

③基幹インフラのサイバーセキュリティ計画

(3)連邦政府のコンピュータおよびネットワークの保護

①FISMA等の改正による管理強化

②専門家の要請

③コンピュータシステムへの侵入阻止自働システムの開発

④連邦が認めたクラウドコンピュータシステム下において、州におけるデータセンターを州内に設置するのを要求しないよう手当てする。

(4)個人のプライバシーと市民的自由の保護の新たな枠組み

①DHSにプライバシーと市民的自由の手続きに即してサーバーセキュリティ・プログラムを実行するよう求める。

②本法案のもとで個人情報を得るすべての連邦機関はプライバシーと市民的自由手続きの策定に際し、再度プライバシー・市民的自由の専門家および司法長官との事前諮問を行う。

③すべての個人情報のモニタリング、収集、使用、保持や共有は、サイバーセキュリティの脅威に対する保護目的のみに限る。

④民間事業者、州、地方政府はDHSと個人情報の共有を希望する時は、サイバーセキュリティの脅威と無関係な識別情報を除外する等合理的な努力をまず行わねばならない。

⑤この法提案は、レイヤー別監視プログラムおよび連邦議会への報告義務を負う。

⑥民間部門、州や地方政府の適用免除は提案が定める遵守条件により条件づけられる。

(筆者注17) 代表的な個人情報漏洩時の通知義務にかかる上院法案5本の内容を概観する。

2014.2.24 Covington Burling LLPの解説ブログ Inside Privacy 「Comparison of Five Data-Breach Bills Currently Pending in the Senate」の主要部を引用する。リンクは筆者の責任で行った。

① 「Data Security and Breach Notification Act」(S.1193):Pat Toomey(共和党、ペンシルバニア州)

② 「Personal Data Privacy and Security Act」(S.1897) :Patrick Leahy(民主党、バーモント州)

③ 「Data Security Act」(S.1927): Tom Carper(民主党、デラウェア州):およびRoy Blunt(共和党、ミズリー州)

④ 「Data Security and Breach Ntifibcation Act」(S.1976): John D. Rockfeller(民主党、ウェストヴァージニア州)

⑤ 「Personal Data Protection and Breach Accountability Act」(S.1995) :Richard Blumenthal(民主党、コネチカット州)

Covington事務所の法案比較の詳細はブログそのものを読んでいただきたいが、5法案につき次の6項目で比較している。

①法がカバーする情報の範囲(Covered Information)

②漏洩リスクの閾値(しきいち)(Risk of Harm Threshold)

③消費者および規制機関への通知基準(Notice to Consumers and Regulators)

④法執行機関と罰則内容(Enforcement and Penalties)

⑤連邦法および州法の占専(Federal and State Preemption)

⑥立法でカバーされる事業体およびセーフハーバーとの関係

(筆者注18) 電子識別番号(electronic identification number)とは、一般的には

Unique Patient Identification Numbers, Electronic Heath Records (EHR), Electronic Medical Records (EMR)等をさす。

(筆者注19) わが国の「The Electronic Signatures in Global and National Commerce Act (E-Sign Act)」等に関する比較的詳細な解説例を見ておく。

①MBR Consulting マナブーズ・ルーム・コンサルティング「消費者保護の観点から見た米国電子署名法 2000年6月25日」はわが国の電子署名法との比較を踏まえた解説である。

②法務省の「電子署名法の概要と認定制度について」

***************************************************************:::***********

Copyright © 2006-2016 芦田勝(Masaru Ashida).All rights reserved. You may display or print the content for your use only. You may not sell publish, distribute, re-transmit or otherwise provide access to the content of this document.

※コメント投稿者のブログIDはブログ作成者のみに通知されます