==============================

[情報] 仮想デスクトップなし、コンテナで安価に実現するネットワーク分離

==============================

総務省が提唱したインターネット分離、同省配布の資料で実現例として仮想デスクトップが紹介されてしまったせいで「インターネット分離=仮想デスクトップ=VDI」という固定観念が生じてしまいました。今回はVDIも仮想デスクトップもなしでインターネット分離を実現するコンテナ製品の情報です。

上に書いたように、仮想デスクトップ=VDIではありませんし、インターネット分離=仮想デスクトップでもありません。仮想デスクトップ=VDIではない件については、

仮想デスクトップなんてこれで十分じゃあないか?

http://blog.goo.ne.jp/tonton_ponpon/e/cc78d301dc89fef93f55c847bd51f13f

という記事をご覧ください。

今回はその仮想デスクトップすら使わないインターネット分離ソリューションです。

開発元 =株式会社セキュアソフト

製品名 =i-コンテナ

Webサイト=https://www.securesoft.co.jp/products/i-container/outline/

下記ニュースリリースに開発の経緯が書かれている

https://www.securesoft.co.jp/news_mt/2016/02/vdi-securesoft-wo31/

この製品を販売している会社

◆株式会社富士通ソーシアルサイエンスラボラトリ

http://www.fujitsu.com/jp/group/ssl/resources/news/press-releases/2016/0704.html

よく似た製品

◆日立ソリューションズ アプリケーションコンテナプラットフォーム

http://www.hitachi-solutions.co.jp/acp/

はじめ、同じものかと思ったのですが、 i-コンテナにある管理サーバやゲートウェイがなく、完全にスタンドアロン製品のようなので、似ているだけの別物かもしれません。

----------

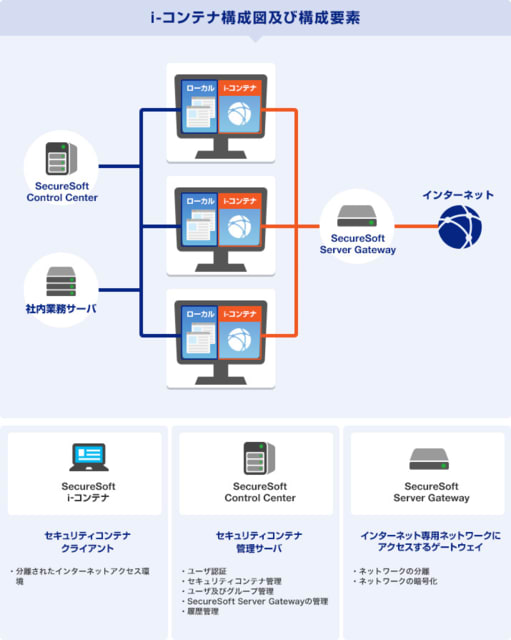

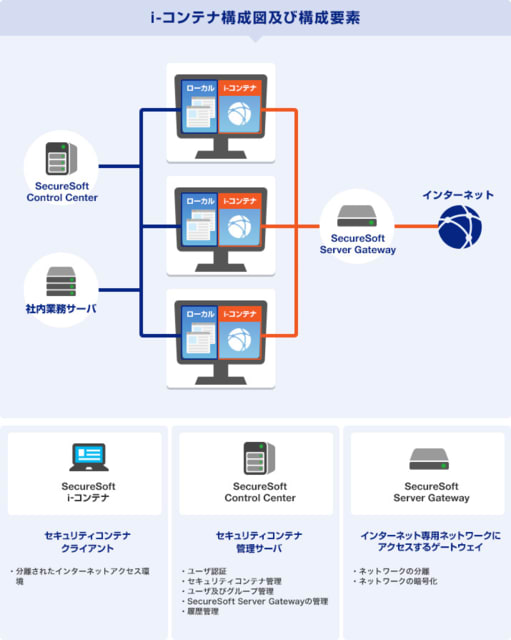

i-コンテナの原理

----------

イメージ的には、パソコンの中にWMware Workstation で仮想PCを作り、土台である物理PC、仮想PCが1つ物理NICを共有するけれど、IPアドレスは別に持つ。そのうえで

物理PC→社内基幹Netはアクセス OK

物理PC→インターネットアクセス NG

仮想PC→社内基幹Netはアクセス NG

仮想PC→インターネットアクセス OK

というネットワークアクセス制御を行う。

仮想PCは電源OFFで初期化される

これで感染してもOK。

仮想PC⇔物理PC間のデータ受け渡しに制限を課す

これで仮想PCが感染しても物理PC上のデータを漏えいできない。ということになる。

アバウトにいうとこんなようなイメージなのですが、仮想化ソフトではなくコンテナソフトなので、物理PCの中に生成されるのは仮想マシンではなく、アプリケーションコンテナです。

i-コンテナは

物理PCとコンテナの間のデータの受け渡しを制御

物理PCとコンテナが外部と通信する際の通信を制御

する機能を持っています。

コンテナは外部と通信する時に専用のゲートウェイ(Secure Server Gateway)を介してだけ通信するようで、このゲートウェイによってアクセス可能なネットワークを制限しているようです。 物理PCはゲートウェイを介さずに通信することで、社内の基幹LANへの接続が可能となります。

なお、i-コンテナのアクセス制御ポリシーの管理に使うユーザアカウントはADと連携することもできるようです。 具体的にはリアルタイムではなくADから定期的にユーザアカウント情報を取得して同期をとっているようです。

SecureSoft コンテナシリーズ:ADサーバ連携について

https://www.securesoft.co.jp/news_mt/2016/03/securesoft-ad/

この製品を利用したネットワーク分離(インターネットアクセス用PCの分離)の例

この製品のコンセプトは

・ネットワークへのアクセスに制限がない環境(物理PC)

・ネットワークへのアクセスにGWを経由し、制限可能な環境(物理PCの中のコンテナ)

という2つの環境が用意され、2つの環境間のデータの受け渡しも制限できる。

というもので、

製品紹介Webは「インターネットアクセスの分離」という目的に特化して説明されていますが、製品そのものはおそらく、ネットワーク分離の多様な用途に利用できると思われます。

[情報] 仮想デスクトップなし、コンテナで安価に実現するネットワーク分離

==============================

総務省が提唱したインターネット分離、同省配布の資料で実現例として仮想デスクトップが紹介されてしまったせいで「インターネット分離=仮想デスクトップ=VDI」という固定観念が生じてしまいました。今回はVDIも仮想デスクトップもなしでインターネット分離を実現するコンテナ製品の情報です。

上に書いたように、仮想デスクトップ=VDIではありませんし、インターネット分離=仮想デスクトップでもありません。仮想デスクトップ=VDIではない件については、

仮想デスクトップなんてこれで十分じゃあないか?

http://blog.goo.ne.jp/tonton_ponpon/e/cc78d301dc89fef93f55c847bd51f13f

という記事をご覧ください。

今回はその仮想デスクトップすら使わないインターネット分離ソリューションです。

開発元 =株式会社セキュアソフト

製品名 =i-コンテナ

Webサイト=https://www.securesoft.co.jp/products/i-container/outline/

下記ニュースリリースに開発の経緯が書かれている

https://www.securesoft.co.jp/news_mt/2016/02/vdi-securesoft-wo31/

この製品を販売している会社

◆株式会社富士通ソーシアルサイエンスラボラトリ

http://www.fujitsu.com/jp/group/ssl/resources/news/press-releases/2016/0704.html

よく似た製品

◆日立ソリューションズ アプリケーションコンテナプラットフォーム

http://www.hitachi-solutions.co.jp/acp/

はじめ、同じものかと思ったのですが、 i-コンテナにある管理サーバやゲートウェイがなく、完全にスタンドアロン製品のようなので、似ているだけの別物かもしれません。

----------

i-コンテナの原理

----------

イメージ的には、パソコンの中にWMware Workstation で仮想PCを作り、土台である物理PC、仮想PCが1つ物理NICを共有するけれど、IPアドレスは別に持つ。そのうえで

物理PC→社内基幹Netはアクセス OK

物理PC→インターネットアクセス NG

仮想PC→社内基幹Netはアクセス NG

仮想PC→インターネットアクセス OK

というネットワークアクセス制御を行う。

仮想PCは電源OFFで初期化される

これで感染してもOK。

仮想PC⇔物理PC間のデータ受け渡しに制限を課す

これで仮想PCが感染しても物理PC上のデータを漏えいできない。ということになる。

アバウトにいうとこんなようなイメージなのですが、仮想化ソフトではなくコンテナソフトなので、物理PCの中に生成されるのは仮想マシンではなく、アプリケーションコンテナです。

i-コンテナは

物理PCとコンテナの間のデータの受け渡しを制御

物理PCとコンテナが外部と通信する際の通信を制御

する機能を持っています。

コンテナは外部と通信する時に専用のゲートウェイ(Secure Server Gateway)を介してだけ通信するようで、このゲートウェイによってアクセス可能なネットワークを制限しているようです。 物理PCはゲートウェイを介さずに通信することで、社内の基幹LANへの接続が可能となります。

なお、i-コンテナのアクセス制御ポリシーの管理に使うユーザアカウントはADと連携することもできるようです。 具体的にはリアルタイムではなくADから定期的にユーザアカウント情報を取得して同期をとっているようです。

SecureSoft コンテナシリーズ:ADサーバ連携について

https://www.securesoft.co.jp/news_mt/2016/03/securesoft-ad/

この製品を利用したネットワーク分離(インターネットアクセス用PCの分離)の例

この製品のコンセプトは

・ネットワークへのアクセスに制限がない環境(物理PC)

・ネットワークへのアクセスにGWを経由し、制限可能な環境(物理PCの中のコンテナ)

という2つの環境が用意され、2つの環境間のデータの受け渡しも制限できる。

というもので、

製品紹介Webは「インターネットアクセスの分離」という目的に特化して説明されていますが、製品そのものはおそらく、ネットワーク分離の多様な用途に利用できると思われます。

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/2b/70/40c8e96e5298bcdc6f790865f1c32793.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/38/2a/f7dc138794cc75cfd5e0344a023f2c5b.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/07/5c/7170dc1021f81a1cd8c0df89ed59d908.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/61/01/77adc995710dd1883bbee43aef05a416.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/2c/70/0c06849aa7a0d0e861a4396b9bf0251a.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/17/4f/867616e8eacc35125e0322c5a2d6c646.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/11/c0/be19bb2b4be9466241df3e21b50acc99.png)

![[情報]Windowsでフォルダのサムネイルを先読みキャッシュするソフト](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/05/9e/057d943f671e25446295505303e6e3a9.png)

![[期待] 久しぶりに登場する(?)キーボードつきスマホ「Minimal Phone」](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/21/b2/466d04548e18292a749e4c754390ac00.png)

![[期待] 久しぶりに登場する(?)キーボードつきスマホ「Minimal Phone」](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/62/01/76c0449b6c3ce88fe194d936ab3eb546.png)

※コメント投稿者のブログIDはブログ作成者のみに通知されます