==============================

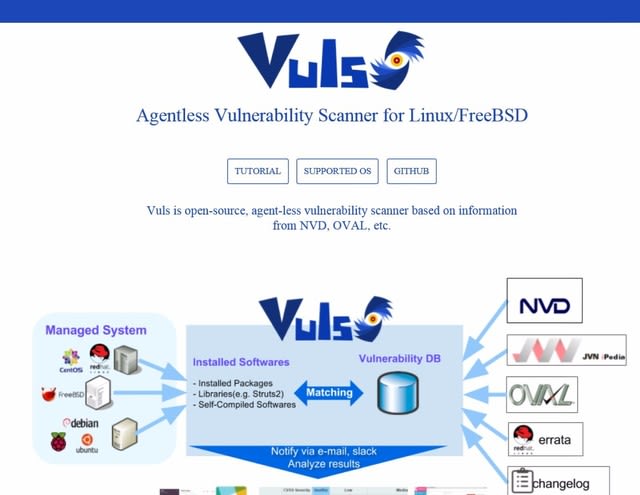

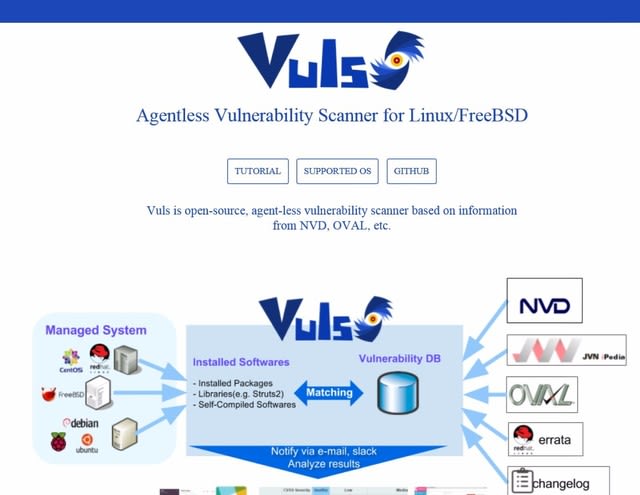

OSSの脆弱性調査ツール Vuls

==============================

とりあえず、備忘録的に。

大昔はOSSでこういう事をよくやっていたものだ SATANとかあったな…

Vuls

https://vuls.io/ja/

脆弱性スキャナVulsで始めるセキュリティ対策

https://www.slideshare.net/TakayukiUshida/vuls-72163241

巷でナウな脆弱性スキャンツールVulsを試してみた!

https://www.nttpc.co.jp/technology/csirt_3.html

Vulsを使った脆弱性チェック運用【セキュリティ対策】

https://techblog.recochoku.jp/4036

Vulsを使った脆弱性チェック運用はじめるよ

https://techblog.recochoku.jp/4039

脆弱性診断ツール「Vuls」に有償版

http://www.risktaisaku.com/articles/-/4622

現実にはこういうツールを使っても素人は脆弱性診断ツールが出す結果を「どう読み解くべきか?」 その結果を踏まえて「どうすべきか?」を説明できない。 SIerであってもセキュリティにかなり特化していないとどうすべきかを言えはしない。

ITに疎いSIerは「無償のツールを使えばセキュリティ維持のコストを限りなく0にできる」という前提で提案してくるからこまる。 実際には上記の通り、セキュリティに疎いSIerがこの手のツールを使いこなせるはずがないのだ。 そういったSIerはその道に精通した専門家と協業するか、有償版とテクニカルサービスをセットで購入して顧客に提案するか、いずれにせよ責任ある提案をしないといけない。

無償ツールの採用で物品コスト=0

わかりもしない内部人員を担当にしてツール代金を全部ポケットに入れる

などという提案をするようなSIerとは付き合うべきではない。

セキュリティ維持を提案してくる会社にはそれをどうやって実現するのか? 脅威に対してどうすべきなのか? それをきちんと説明できるかを質さなければいけない。

OSSの脆弱性調査ツール Vuls

==============================

とりあえず、備忘録的に。

大昔はOSSでこういう事をよくやっていたものだ SATANとかあったな…

Vuls

https://vuls.io/ja/

脆弱性スキャナVulsで始めるセキュリティ対策

https://www.slideshare.net/TakayukiUshida/vuls-72163241

巷でナウな脆弱性スキャンツールVulsを試してみた!

https://www.nttpc.co.jp/technology/csirt_3.html

Vulsを使った脆弱性チェック運用【セキュリティ対策】

https://techblog.recochoku.jp/4036

Vulsを使った脆弱性チェック運用はじめるよ

https://techblog.recochoku.jp/4039

脆弱性診断ツール「Vuls」に有償版

http://www.risktaisaku.com/articles/-/4622

現実にはこういうツールを使っても素人は脆弱性診断ツールが出す結果を「どう読み解くべきか?」 その結果を踏まえて「どうすべきか?」を説明できない。 SIerであってもセキュリティにかなり特化していないとどうすべきかを言えはしない。

ITに疎いSIerは「無償のツールを使えばセキュリティ維持のコストを限りなく0にできる」という前提で提案してくるからこまる。 実際には上記の通り、セキュリティに疎いSIerがこの手のツールを使いこなせるはずがないのだ。 そういったSIerはその道に精通した専門家と協業するか、有償版とテクニカルサービスをセットで購入して顧客に提案するか、いずれにせよ責任ある提案をしないといけない。

無償ツールの採用で物品コスト=0

わかりもしない内部人員を担当にしてツール代金を全部ポケットに入れる

などという提案をするようなSIerとは付き合うべきではない。

セキュリティ維持を提案してくる会社にはそれをどうやって実現するのか? 脅威に対してどうすべきなのか? それをきちんと説明できるかを質さなければいけない。

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/2b/70/40c8e96e5298bcdc6f790865f1c32793.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/38/2a/f7dc138794cc75cfd5e0344a023f2c5b.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/07/5c/7170dc1021f81a1cd8c0df89ed59d908.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/61/01/77adc995710dd1883bbee43aef05a416.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/2c/70/0c06849aa7a0d0e861a4396b9bf0251a.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/17/4f/867616e8eacc35125e0322c5a2d6c646.png)

![[情報] 4輪自転車 セリオ遊歩リベルタ 共栄製作所けんきゃくん](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/11/c0/be19bb2b4be9466241df3e21b50acc99.png)

![[情報]Windowsでフォルダのサムネイルを先読みキャッシュするソフト](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/05/9e/057d943f671e25446295505303e6e3a9.png)

![[期待] 久しぶりに登場する(?)キーボードつきスマホ「Minimal Phone」](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/21/b2/466d04548e18292a749e4c754390ac00.png)

![[期待] 久しぶりに登場する(?)キーボードつきスマホ「Minimal Phone」](https://blogimg.goo.ne.jp/image/upload/f_auto,q_auto,t_image_square_m/v1/user_image/62/01/76c0449b6c3ce88fe194d936ab3eb546.png)

※コメント投稿者のブログIDはブログ作成者のみに通知されます