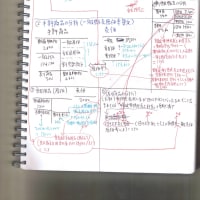

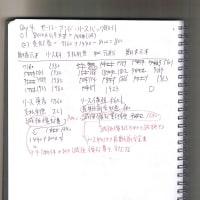

●キーフレーズツリー

DMZ上の機器のセキュリティについて

外部メールサーバー

|-オープンリレー

(参考サイト)オープンリレー 【 open relay 】 第三者中継 / third party mail relay

|-エンベロープ

|-SPF(Sender Policy FrameWork)

(参考サイト)SPF(Sender Policy Framework)

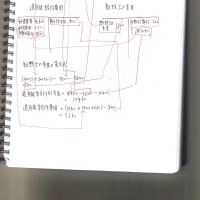

DMS上の機器の設定の点検

|-DNSキャッシュポイゾニング攻撃

(参考サイト)インターネット10分講座:DNSキャッシュポイズニング

|-オープンリゾルバ防止機能

(参考サイト)オープンリゾルバ(Open Resolver)に対する注意喚起

|-DNSリフレクション攻撃

(参考サイト)「DNSリフレクション(リフレクター)攻撃」とは?

|-DNSキャッシュ機能

(参考サイト)DNSキャッシュ

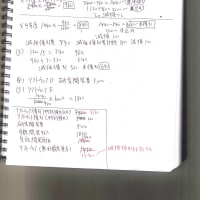

|-名前解決問い合わせパケット

|-UDPヘッダ

(参考サイト)◆UDPヘッダの構造

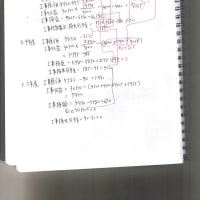

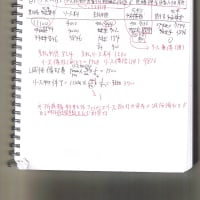

|-送信元ポートのランダム化

|-送信元ポート番号

DNSをユニークに識別するIDは65536通りしかないので、辞書攻撃に弱い。

そのため、UDPの送信元ポート番号をランダム化することで、第三者による辞書攻撃への耐性を強めることができる

これは、UDPの送信元ポートはDNSプロトコルで特に必須としていないことを利用している

|-Mxレコード

(参考サイト) MXレコード 【 Mail eXchanger record 】 メールエクスチェンジャ