1年前に作成したSSLとIMAPの証明書が期限切れとなるので、その更新作業のメモ。

例によって適当に独学なので間違っている所も多いかも。。

去年の今頃、初めて作成したのだけれど、

作成だけで力尽きたのか、特に資料も残っておらず・・

設定ファイルも書き殴ったままだったから、相当頑張ったんだろう、自分・・w

ということで、来年苦労しないための準備でもあります。

10年有効の証明書とかも作れるけど、こういうのは覚えといた方が色々使えそうだしね~

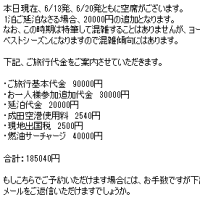

やりたいことは2つ。

(1)https通信を行えるようにしてパスワードがネットワーク上に平文で流れないようにする。ただし、サーバー側のなりすまし対策は不要とする。

(2)IMAP(メール)の通信を暗号化。パスワードおよびメール本文がネットワーク上に平文で流れないようにする。同じくなりすまし対策は不要。

以上です。

サーバー側のなりすましとは、誰かがxianを名乗って一般ユーザーを誘導するようなこと。

ウチは弱小サーバーなので、なりすまされても全く怖くないわけです。

商用サイトになると、クレジットカード番号とかを扱ったりするので、この手の対策が必要になってきます。

説明はSSL証明書の作成を中心に。

IMAP用の証明書はSSLで作成した証明書と秘密鍵から作成できるため、最後に実施します。

まずは役割分担から。

作業しながら思い浮かべた概念図を。

**実際の処理と外れている可能性有りです。

登場人物は全部で3人。

サーバーとクライアントと、認証局。

本来、認証局の役割はサーバーが なりすまし ではない、確実に本人であることを証明すること。

なので、第三者機関を使うべきなのですが今回は自己認証、通称「オレオレ証明書」を使いますので、

認証局もサーバーが行うことになります。

商用サイトの場合は、ベリサインとかサイバートラストとかの認証局を使うことになります。

そして、これら3本の矢印は全て「公開鍵暗号方式」を使ってやりとりすることに注目。

役割は違うものの、作業自体は殆ど変わらないので、自分がどの立場で作業しているのかを把握しておかないと、だんだん訳が分からなくなってきます。

作業される際にはご注意を。

ということで俯瞰の説明はここまで。

次から実際の作業に入っていきます。

参考資料:

Webセキュリティー入門: 第2回「さらに知りたいセキュリティー(SSL)の仕組み」 - developerWorks Japan

例によって適当に独学なので間違っている所も多いかも。。

去年の今頃、初めて作成したのだけれど、

作成だけで力尽きたのか、特に資料も残っておらず・・

設定ファイルも書き殴ったままだったから、相当頑張ったんだろう、自分・・w

ということで、来年苦労しないための準備でもあります。

10年有効の証明書とかも作れるけど、こういうのは覚えといた方が色々使えそうだしね~

やりたいことは2つ。

(1)https通信を行えるようにしてパスワードがネットワーク上に平文で流れないようにする。ただし、サーバー側のなりすまし対策は不要とする。

(2)IMAP(メール)の通信を暗号化。パスワードおよびメール本文がネットワーク上に平文で流れないようにする。同じくなりすまし対策は不要。

以上です。

サーバー側のなりすましとは、誰かがxianを名乗って一般ユーザーを誘導するようなこと。

ウチは弱小サーバーなので、なりすまされても全く怖くないわけです。

商用サイトになると、クレジットカード番号とかを扱ったりするので、この手の対策が必要になってきます。

説明はSSL証明書の作成を中心に。

IMAP用の証明書はSSLで作成した証明書と秘密鍵から作成できるため、最後に実施します。

まずは役割分担から。

作業しながら思い浮かべた概念図を。

**実際の処理と外れている可能性有りです。

登場人物は全部で3人。

サーバーとクライアントと、認証局。

本来、認証局の役割はサーバーが なりすまし ではない、確実に本人であることを証明すること。

なので、第三者機関を使うべきなのですが今回は自己認証、通称「オレオレ証明書」を使いますので、

認証局もサーバーが行うことになります。

商用サイトの場合は、ベリサインとかサイバートラストとかの認証局を使うことになります。

そして、これら3本の矢印は全て「公開鍵暗号方式」を使ってやりとりすることに注目。

役割は違うものの、作業自体は殆ど変わらないので、自分がどの立場で作業しているのかを把握しておかないと、だんだん訳が分からなくなってきます。

作業される際にはご注意を。

ということで俯瞰の説明はここまで。

次から実際の作業に入っていきます。

参考資料:

Webセキュリティー入門: 第2回「さらに知りたいセキュリティー(SSL)の仕組み」 - developerWorks Japan