多発する情報漏洩事件から危機感を感じ、その対策の第一歩として、これまで起きたいろいろな事例を探していませんか? またどこか他人事として考えている上司や同僚、部下に対し、具体例や身近な例を伝えることで関心を持ってほしいと考えている人もいるかもしれません。

ここでは世間を騒がせた大規模な事件から、ごく身近でも起こり得る人的ミスや事故による情報漏洩の例を取り上げ、それぞれを詳しく見ていきます。

原因だけではなく、その後の対応や対策などの具体例についても紹介しますので、こうした先例をもとにすれば万一情報漏洩に遭遇しても、慌てずに対応できるようになるはずです。

1.巨額の被害が発生する大規模な個人情報漏洩事件

1-1.まさに人災!故意の持ち出しが招いた事例

1-1-1.教育関係企業

≪概要≫

2014年7月、ある教育関係企業が顧客の個人情報が漏洩したことを公表しました。漏洩した件数は、約2070万件。漏洩が確認されたのは郵便番号、氏名、住所、電話番号、生年月日、性別。

≪原因≫

顧客情報データベースの運用を委託したグループ企業における、システムエンジニアの派遣社員の犯行。担当業務のために付与されていたアクセス権限によりデータベースにアクセスし、私物のスマートフォンにコピーして持ち出しました。USBメモリーへのデータ書き込みについては禁止する設定だったとされ、その盲点を突いた行動です。

≪被害額≫

現在進行形の事案で、200億円を原資としてお詫びの品や受講費の減額なども検討するとしています。

≪事後対応≫

個人情報の拡散防止、悪用抑止への取り組みとして、漏洩情報を利用している可能性がある事業者の把握を行い、利用停止の働きかけを実施しています。補償などについては現在進行形で検討されています(2014年8月時点)。

1-1-2.コールセンター運営企業

≪概要≫

2010年7月、コールセンター運営企業の契約社員が窃盗容疑で、警視庁により逮捕されました。10人以上の氏名、クレジットカード番号、有効期限、セキュリティコードなど、カード利用に必要な情報を不正に入手し、これを利用して約860万円相当の買い物をしていました。

≪原因≫

コールセンター運営企業が業務委託を受けた派遣先にて、当該人物が業務端末から個人情報を不正に取得しました。業務端末は、外部記憶に情報を保存できない仕組みであり、加えて携帯電話等の持ち込みを禁じていたものの、紙片を持ち込み犯行に及んだとのことです。

≪特徴≫

契約社員の業務は、クレジットカードの不正利用を監視する内容でした。その監視する立場であり、情報にもっとも近い人物が、犯行に及んだという点が特徴的です。全社員(派遣社員を含む)の入社時に、情報セキュリティの教育を課していましたが、それでもなお故意による犯行は防げないという事例です。

≪再犯防止策≫

社員教育の強化、管理監督・モニタリングの強化、コンプライアンス意識の向上を、緊急施策として実行しました。情報との距離が近い現場では、「人」への対策しかないというのが実情です。

1-2.外部からの攻撃!悪意ある不正アクセスが原因となった事例

1-2-1.電機メーカー

≪概要≫

2011年4月、ある電機メーカーは自社ネットワークサービスにおいて、利用者の個人情報が流出したと公表しました。情報漏洩した件数は、7700万件。漏洩したのは、氏名、住所、メールアドレス、生年月日、性別、ログインID、パスワード。それに加えて購入履歴、請求先住所パスワード再設定用の質問への回答等。クレジットカード番号と有効期限(セキュリティコードを除く)に関して、証拠はないものの漏洩の可能性があるとしました。

≪原因≫

サーバーの脆弱性をついた、不正アクセスが原因でした。しかし世に知れ渡った既知の脆弱性であり、それを同社が認識していなかったことが問題の根幹にあります。なお関連性は定かではないものの、世界的に有名なハッカー集団からさまざまな攻撃を受けていたという背景もありました。

≪情報開示の遅れに批判≫

不正アクセスがあったのは、4月17日~19日のこと。それから1週間経って、ようやく情報公開したことに批判が集まりました。なお、謝罪会見は5月1日に行われました。

≪被害額≫

海外には集団訴訟制度があるため、それによっては巨額の賠償金が発生する可能性もあります。被害総額は2兆円以上になるとの予想が報道されたほどです。

≪事後対応≫

被害者に対しては補償として、特定コンテンツの無料ダウンロードをはじめとするサービスを提供しました。対策としては、セキュリティ強化、データセンター移管、ソフトウェアバージョンアップを実施しました。

1-2-2.電機メーカー

≪概要≫

2014年4月、ある電機メーカーは自社会員サイトに対して、460万件を超える不正なログイン試行があり、約7万件以上のアカウントで個人情報を閲覧・不正取得された可能性があると公表しました。対象となる情報は、氏名、住所、電話番号、性別、生年月日、ログインID、メールアドレス、携帯メールアドレス、ニックネーム、職業、居住状態、家族構成、共稼ぎ情報、興味のあるカテゴリー。

≪原因≫

機械的なログイン試行を防ぐ仕組みがなかったため、攻撃対象として狙われたと考えられます。またその不正ログイン試行は、他社サービスから流出したID・パスワードを利用している可能性が高いとされました。

≪対策≫

機械的ログイン試行を抑止するため、画像認識機能(文字画像を表示して入力を促す機能)を実装しました。

2.情報漏洩の大多数を占める、悪意のない単純な人的ミスが招いた事例

2-1.データの持ち出しが情報漏洩につながったケース

2-1-1.電気通信事業者

≪概要≫

2014年8月、ある電気通信事業者は提供しているコミュニティサイトの顧客情報が含まれたパソコンを紛失したと公表しました。漏洩したのは、1321人分の住所、氏名、メールアドレス。紛失が判明したのは8月2日、顧客情報が含まれていることが判明したのは8月12日でした。

≪原因≫

コミュニティサイトの運営委託先の社員が、業務で使用しているパソコンを紛失しました。パソコンにはパスワードが設定されており、発表時点では情報悪用の事実は確認していないとのことでした。

≪事後対応≫

被害者に対して、個別に連絡をして説明する手段をとりました。また全社・委託企業に対し情報管理体制の強化と点検を実施することとしました。

2-1-2.病院

≪概要≫

2014年4月、ある病院は職員が診療情報の入ったUSBメモリーを紛失した事故があったことを公表しました。USBメモリーに含まれていたのは、脳神経外科手術33例の、ID・氏名・性別・手術日・腫瘍の大きさ・検査データ。

≪原因≫

職員の持ち出しが原因でした。病院側は、「個人情報保護法への対応のためのガイドライン」を制定し、セキュリティ確保の指導を行っていましたが、こうした事態が起こりました。なおUSBメモリーにはパスワードが設定されていませんでした。

≪対策≫

ガイドライン遵守と個人情報保護のについての教育指導を強化、徹底することとしました。

2-2.誤破棄により情報が流出したケース

2-2-1.生命保険会社

≪概要≫

2013年6月、ある生命保険会社は、一部支社において顧客の個人情報が記載された帳票を紛失および誤破棄していたと公表しました。紛失した帳票はのべ約5万8千人分におよび、それに含まれていた個人情報は、氏名、住所、電話番号、生年月日、証券番号等。

≪原因≫

社内で誤って破棄された可能性が高く、外部へ流出した可能性は極めて低いものと考えているとのこと。

≪対策≫

文書管理ルールの徹底、保存すべき帳票の一覧化、定期点検、電子化により帳票の9割削減などを、再犯防止策としました。

2-2-2.銀行

≪概要≫

2013年2月、ある銀行が、顧客の個人情報を含む資料を紛失していたと公表しました。紛失した件数はのべ約3万8千人分、その内容は氏名、住所、電話番号、生年月日、口座番号等。

≪原因≫

誤って破棄した可能性が高く、外部へ情報が流出した懸念は極めて低いもとの考えているとのこと。

≪対策≫

情報管理の強化・徹底を行うこととしました。

最新の画像[もっと見る]

-

ASUS A41N1611 14.4V 互換 バッテリー 対応 ASUS ROG STRIX GL753V GL752VW FX53VD

5年前

ASUS A41N1611 14.4V 互換 バッテリー 対応 ASUS ROG STRIX GL753V GL752VW FX53VD

5年前

-

DELL 3CRH3 11.4V 互換 バッテリー 対応 Dell Inspiron 13 7368 15 5568 15 7000 7560

5年前

DELL 3CRH3 11.4V 互換 バッテリー 対応 Dell Inspiron 13 7368 15 5568 15 7000 7560

5年前

-

DELL P63NY 7.6V 互換 バッテリー 対応 Dell Latitude 7370

5年前

DELL P63NY 7.6V 互換 バッテリー 対応 Dell Latitude 7370

5年前

-

iOS12隠しドックバー壁紙

5年前

iOS12隠しドックバー壁紙

5年前

-

急速充電はiPhoneのバッテリーに有害ですか?携帯電話の急速充電がバッテリ寿命に与える影響について話してください。

5年前

急速充電はiPhoneのバッテリーに有害ですか?携帯電話の急速充電がバッテリ寿命に与える影響について話してください。

5年前

-

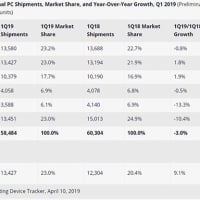

世界のPC出荷台数は最新四半期に減少しました。

5年前

世界のPC出荷台数は最新四半期に減少しました。

5年前

-

世界のPC出荷台数は最新四半期に減少しました。

5年前

世界のPC出荷台数は最新四半期に減少しました。

5年前

-

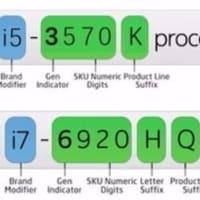

ノートブックを購入したいがハードウェアの見方がわからない場合は、いくつかの提案があります。

5年前

ノートブックを購入したいがハードウェアの見方がわからない場合は、いくつかの提案があります。

5年前

-

iPhoneのアフターポリシーの変更、バッテリーの問題による新しいマシンの交換?

5年前

iPhoneのアフターポリシーの変更、バッテリーの問題による新しいマシンの交換?

5年前

※コメント投稿者のブログIDはブログ作成者のみに通知されます