問81 Webサーバの認証において,同じ利用者IDに対してパスワードの誤りがあらかじめ定められた回数連続して発生した場合に,その利用者IDを自動的に一定期間利用停止にするセキュリティ対策を行った。この対策によって,最も防御の効果が期待できる攻撃はどれか。

ア ゼロデイ攻撃 イ パスワードリスト攻撃

ウ バッファオーバフロー攻撃 エ ブルートフォース攻撃

問82 企業内において,不審な相手から届いた電子メールの添付ファイルを誤って開いてしまったところ,使用していたPCがウイルス感染を強く疑う挙動を示した。このPCの使用者がまず最初に取るべき行動として,適切なものはどれか。

ア ウイルス定義ファイルを最新にし,ウイルスの検査と駆除を行う。

イ その電子メールを削除し,PCを再起動する。

ウ ネットワークからPCを切り離してシステム管理者に連絡する。

エ ハードディスクを初期化の上,OSを再インストールする。

問83 ISMSにおける情報セキュリティリスクの特定に関する記述において,a,bに入れる字句の適切な組合せはどれか。

ISMSの a における情報の機密性, b 及び可用性の喪失に伴うリスクを特定する。

ISMSの a における情報の機密性, b 及び可用性の喪失に伴うリスクを特定する。

問84 ネットワークの構成のうち,WANに該当するものはどれか。

ア 自社が管理する通信回線を使用して,同一敷地内の建物間を結ぶネットワーク

イ 自社ビル内のフロア間を結ぶネットワーク

ウ 通信事業者の通信回線を使用して,本社と他県の支社を結ぶネットワーク

エ フロア内の各PCを結ぶネットワーク

問85 無線LANで使用するESSIDの説明として,適切なものはどれか。

ア アクセスポイントのMACアドレス

イ 使用する電波のチャネル番号

ウ デフォルトゲートウェイとなるアクセスポイントのIPアドレス

エ 無線のネットワークを識別する文字列

問86 AさんはBさんの公開鍵をもっている。Bさんの公開鍵を使ってAさんができることはどれか。

ア Aさんのディジタル署名を作成でき,Bさんへの通信に付与する。

イ Bさんが確実に受け取ったという通知を自動返信させることができる電子メールを送信する。

ウ Bさんだけが復号できる暗号文を作成する。

エ Bさんへの通信の内容が改ざんされた場合に,Aさんが検知できる。

問87 E-R図に関する記述として,適切なものはどれか。

ア 構造化プログラミングのためのアルゴリズムを表記する。

イ 作業の所要期間の見積りやスケジューリングを行い,工程を管理する。

ウ 処理手順などのアルゴリズムを図で表記する。

エ データベースの設計に当たって,データ間の関係を表記する。

問88 外出先でPCをインターネットに直接接続するとき,インターネットからの不正アクセスを防ぐために使用するものとして,適切なものはどれか。

ア ICカード認証 イ パーソナルファイアウォール

ウ ハードディスクパスワード エ ファイル暗号化ソフト

問89 情報処理に関する用語a~dのうち,関係データベースの関係演算だけを全て挙げたものはどれか。

a 結合

b 射影

c 順次

d 選択

ア a,b イ a,b,c ウ a,b,d エ a,d

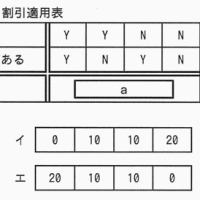

問90 関係データベースで管理している"商品"表に対して次の三つの操作a~cを行ったとき,得られる値が大きい順に操作 を左から並べたものはどれか。ここで,"%"は0文字以上の任意の文字列を表すものとする。

〔操作〕

〔操作〕

- 大盛が '有' でかつ商品名が '%うどん%' で選択される商品の数を求める。

- 価格が400以上かつ550以下で選択される商品の数を求める。

- 商品名が 'うどん%' で選択される商品の数を求める。

ア a,b,c イ b,c,a ウ c,a,b エ c,b,a